Recursos de Software de Prevención de Pérdida de Datos (DLP)

Haz clic en Artículos, Términos del Glosario, Discusiones, y Informes para ampliar tus conocimientos sobre Software de Prevención de Pérdida de Datos (DLP)

Las páginas de recursos están diseñadas para brindarle una visión general de la información que tenemos sobre categorías específicas. Encontrará artículos de nuestros expertos, definiciones de funciones, discusiones de usuarios como usted, y informes de datos de la industria.

Artículos de Software de Prevención de Pérdida de Datos (DLP)

¿Qué son las puertas de enlace web seguras? Descubre las mejores soluciones.

Los ciberdelincuentes se están volviendo cada vez más sofisticados, lanzando ataques más complejos y dirigidos cada año.

por Holly Landis

¿Qué es la seguridad centrada en los datos? Cómo protege los datos empresariales

Proteger la información sensible requiere más que solo salvaguardar los sistemas; se trata de mantener los datos en sí mismos seguros, sin importar a dónde vayan o cómo se accedan.

por Sagar Joshi

Tendencias de 2023 en el mercado de Secure Access Service Edge (SASE)

Esta publicación es parte de la serie de tendencias digitales 2023 de G2. Lee más sobre la perspectiva de G2 sobre tendencias de transformación digital en una introducción de Emily Malis Greathouse, directora de investigación de mercado, y cobertura adicional sobre las tendencias identificadas por los analistas de G2.

por Sarah Wallace

La evolución de la seguridad en la nube en 2022

Esta publicación es parte de la serie de tendencias digitales 2022 de G2. Lee más sobre la perspectiva de G2 sobre las tendencias de transformación digital en una introducción de Tom Pringle, VP de investigación de mercado, y cobertura adicional sobre las tendencias identificadas por los analistas de G2.

por Aaron Walker

La COVID-19 genera preocupaciones de seguridad para la fuerza laboral en rápida expansión y poco protegida.

En todo el mundo, el distanciamiento social ha afectado las actividades diarias de casi todas las personas. En muchos casos, eso significa trabajar desde casa.

por Aaron Walker

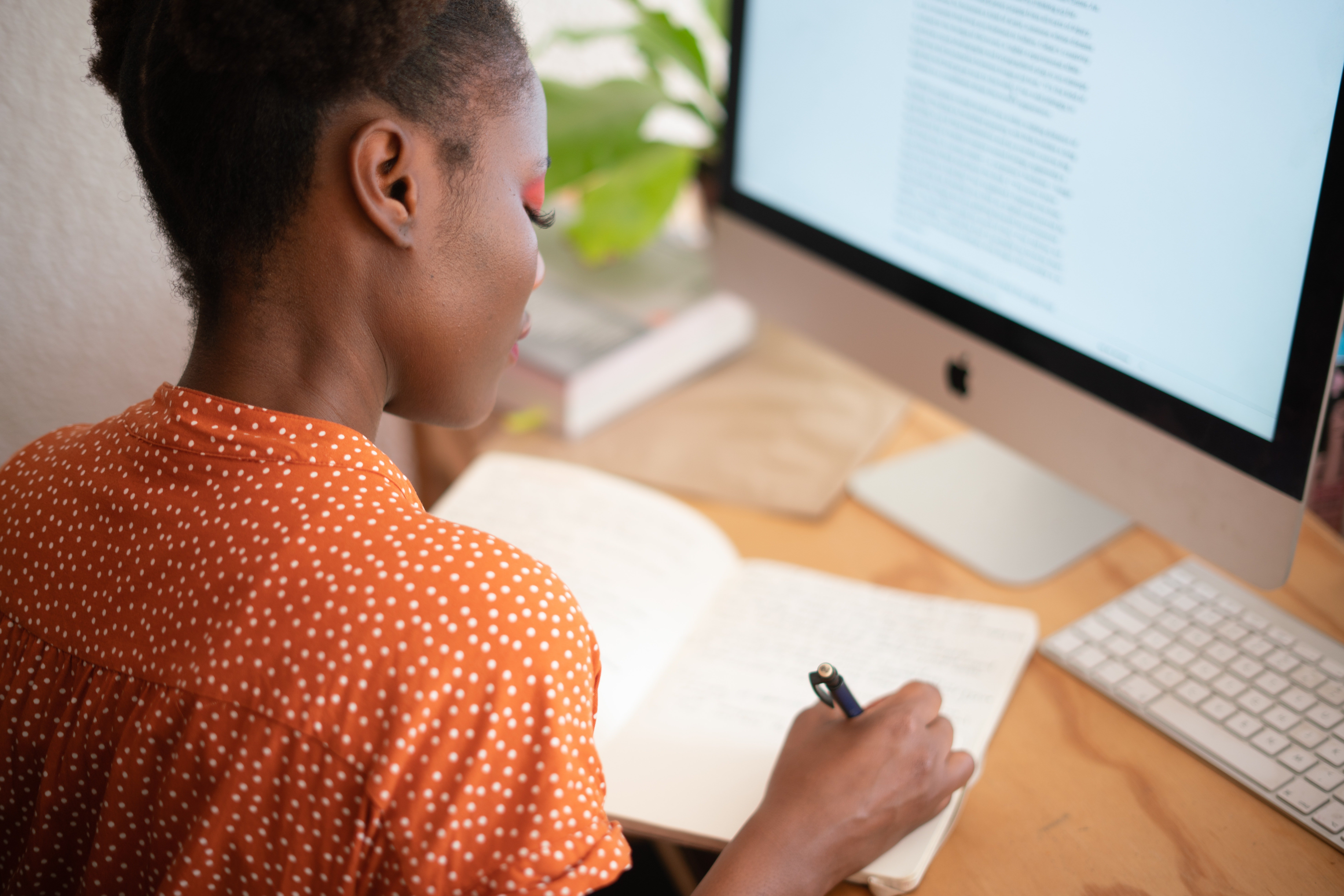

Cómo los empleados de pequeñas empresas se están adaptando al trabajo remoto

G2 está siguiendo constantemente la evolución de la industria tecnológica B2B, especialmente durante este tiempo incierto. Como parte de una serie de artículos basados en una encuesta reciente que realizamos, los analistas de G2 han destacado algunos problemas y estadísticas clave sobre lo que los empleados de pequeñas empresas están enfrentando mientras trabajan desde casa, junto con posibles herramientas y cursos de acción que todos pueden tomar.

por Nathan Calabrese

CCPA: Todo lo que necesitas saber

Tras la amplia cobertura mediática del escándalo de Facebook-Cambridge Analytica, la violación de datos de Equifax y innumerables otras violaciones de datos conocidas, los consumidores se han vuelto más conscientes de cómo las empresas utilizan y abusan de sus datos personales.

por Merry Marwig, CIPP/US

Mejores Prácticas para la Implementación de SIEM: Lo Que Debes Saber

Los sistemas de ciberseguridad involucran muchas tecnologías y pueden construirse con varias opciones, pero las grandes empresas deben implementar una solución de gestión de información y eventos de seguridad (SIEM) para aumentar la seguridad general del sistema.

por Aaron Walker

Términos del Glosario de Software de Prevención de Pérdida de Datos (DLP)

Discusiones de Software de Prevención de Pérdida de Datos (DLP)

0

Pregunta sobre: SpinOne

¿Para qué se utiliza SpinOne?¿Para qué se utiliza SpinOne?

SpinOne es una plataforma de seguridad SaaS todo en uno que protege los datos de SaaS contra la filtración y pérdida de datos al ayudar a las organizaciones a reducir los riesgos de seguridad y cumplimiento, ahorrar tiempo para los equipos de SecOps, reducir el tiempo de inactividad y los costos de recuperación de ataques de ransomware, y mejorar el cumplimiento.

0

Pregunta sobre: Avanan Cloud Email Security

¿Cuáles son los diferentes tipos de seguridad de correo electrónico?¿Cuáles son los diferentes tipos de seguridad de correo electrónico?

La seguridad del correo electrónico es crucial cuando se trata de proteger nuestra privacidad de datos de ataques cibernéticos y violaciones de seguridad.

Podemos implementar múltiples capas de mejoras de seguridad para preservar la información sensible de nuestros clientes.

1. Implementación de SPF - El Marco de Políticas del Remitente permite efectivamente a los propietarios del dominio examinar qué servidores están autorizados para enviar correos electrónicos y verificar su autenticidad.

2. Utilidades de escaneo de malware - Es útil para escanear nuestros archivos adjuntos de correo electrónico y enlaces asociados en busca de contenidos maliciosos y sospechosos para evitar que entren en nuestro sistema.

3. Políticas de filtrado de contenido - Se utilizan cuando necesitamos reportar o bloquear correos electrónicos que contienen elementos sensibles y contextos ofensivos. También se utilizan para preservar nuestros estándares de seguridad y prevenir cualquier fuga de datos.

Varios tipos de medidas de seguridad de correo electrónico que se pueden implementar para protegerse contra diversas amenazas. Aquí están algunos de los tipos más comunes de seguridad de correo electrónico:

Antivirus/Antimalware: Este tipo de software de seguridad escanea los correos electrónicos entrantes y salientes en busca de virus y otros malware, como caballos de Troya, spyware y ransomware.

Filtros de spam: Estos filtros se utilizan para bloquear correos electrónicos no deseados y no solicitados, también conocidos como spam, para que no lleguen a la bandeja de entrada. Están diseñados para identificar y bloquear correos electrónicos con contenido sospechoso o de remitentes desconocidos.

Filtros de contenido: Estos filtros se utilizan para monitorear el contenido del correo electrónico en busca de palabras clave o frases específicas que puedan indicar una amenaza de seguridad, como números de tarjetas de crédito, números de seguridad social u otra información sensible.

Cifrado: El cifrado de correo electrónico es una medida de seguridad que protege la confidencialidad de los mensajes de correo electrónico al codificar el contenido del mensaje para que solo el destinatario previsto pueda leerlo.

Autenticación: La autenticación de correo electrónico es el proceso de verificar la identidad del remitente de un mensaje de correo electrónico. Los métodos comunes de autenticación de correo electrónico incluyen SPF (Sender Policy Framework), DKIM (DomainKeys Identified Mail) y DMARC (Domain-based Message Authentication, Reporting and Conformance).

Autenticación de dos factores (2FA): 2FA es una capa adicional de seguridad que requiere que los usuarios proporcionen dos formas de identificación para acceder a su cuenta de correo electrónico, como una contraseña y un token de seguridad o identificación biométrica.

Al implementar una o más de estas medidas de seguridad de correo electrónico, las empresas pueden ayudar a protegerse contra una variedad de amenazas basadas en correo electrónico, incluidos ataques de phishing, malware, spam y violaciones de datos.

Informes de Software de Prevención de Pérdida de Datos (DLP)

Mid-Market Grid® Report for Data Loss Prevention (DLP)

Summer 2025

Informe de G2: Grid® Report

Grid® Report for Data Loss Prevention (DLP)

Summer 2025

Informe de G2: Grid® Report

Enterprise Grid® Report for Data Loss Prevention (DLP)

Summer 2025

Informe de G2: Grid® Report

Momentum Grid® Report for Data Loss Prevention (DLP)

Summer 2025

Informe de G2: Momentum Grid® Report

Small-Business Grid® Report for Data Loss Prevention (DLP)

Summer 2025

Informe de G2: Grid® Report

Enterprise Grid® Report for Data Loss Prevention (DLP)

Spring 2025

Informe de G2: Grid® Report

Small-Business Grid® Report for Data Loss Prevention (DLP)

Spring 2025

Informe de G2: Grid® Report

Mid-Market Grid® Report for Data Loss Prevention (DLP)

Spring 2025

Informe de G2: Grid® Report

Grid® Report for Data Loss Prevention (DLP)

Spring 2025

Informe de G2: Grid® Report

Momentum Grid® Report for Data Loss Prevention (DLP)

Spring 2025

Informe de G2: Momentum Grid® Report