O que é segurança em IoT?

A segurança da Internet das Coisas (IoT) protege dispositivos e redes conectados contra acesso não autorizado. Envolve técnicas e sistemas nos quais as organizações confiam para se defender contra crimes cibernéticos.

A IoT conecta dispositivos sem fio. Sua segurança é fundamental para a cibersegurança geral de uma empresa. Houve casos em que a infiltração em um dispositivo IoT típico levou a um ataque a uma rede mais extensa. A segurança em IoT é crítica para garantir a segurança dos dispositivos conectados em redes.

A segurança em IoT utiliza várias técnicas, estratégias e ações para proteger vulnerabilidades. Muitas organizações recorrem a software de segurança em IoT para obter melhor controle e visibilidade sobre sua infraestrutura de IoT e protegê-la contra ataques cibernéticos.

Importância da segurança em IoT

À medida que os dispositivos conectados aumentam, também aumentam os fatores de ameaça que podem afetá-los. Veja por que a segurança em IoT é importante e por que as empresas devem se preocupar com isso.

- Exposição remota. Dispositivos IoT são facilmente atacados devido à sua exposição a atividades baseadas na internet. Isso significa que hackers podem se conectar e interagir remotamente com os dispositivos.

- Falta de previsão da indústria. A maioria das indústrias está se transformando digitalmente. Algumas, como saúde e automotiva, começaram recentemente a expandir sua seção de dispositivos IoT para serem mais econômicas e produtivas. Com uma dependência maior da tecnologia do que nunca, as empresas devem prever todos os requisitos para proteger seus dispositivos. A falta de planejamento pode expor as organizações a ameaças de segurança.

- Restrições de recursos. Alguns dispositivos IoT precisam de mais poder de computação para integrar firewalls sofisticados ou software antivírus.

Como proteger sistemas IoT

Cada indústria exige dispositivos IoT seguros e protegidos, seja nova em transformações digitais ou já as tenha implementado com sucesso. Abaixo estão algumas das medidas que as empresas podem adotar para melhorar as políticas de proteção de dados:

- Implementação de segurança em IoT na fase inicial. A maioria dos problemas de segurança em IoT discutidos pode ser evitada com melhor preparação. Deve-se ter cuidado especial durante a fase de pesquisa e desenvolvimento. Implemente segurança por padrão, use os sistemas operacionais mais atuais e proteja o hardware. Esteja atento ao gerenciamento de vulnerabilidades em cada estágio do desenvolvimento.

- Certificado digital. A infraestrutura de chave pública (PKI) é um excelente método para proteger conexões cliente-servidor entre dispositivos interconectados. PKI usa uma criptografia assimétrica de duas chaves para criptografar e descriptografar mensagens privadas com certificados digitais. Ajuda a proteger as informações confidenciais que os usuários inserem em texto claro em sites. Por exemplo, o comércio eletrônico utiliza PKI para transações seguras.

- Segurança de rede. Redes de internet permitem que hackers em potencial infiltrem sistemas IoT remotamente. As redes são compostas por componentes digitais e físicos, e a segurança em IoT deve abordar ambos os pontos de acesso. Exemplos de proteção dos dois pontos de acesso incluem garantir a segurança das portas, usar antimalware e firewalls, e bloquear IPs não autorizados.

- Segurança de API. Interface de programação de aplicativos (API) é a espinha dorsal de quase todos os sites sofisticados. Por exemplo, agências de viagens podem reunir informações de voos de várias companhias aéreas em um só lugar. No entanto, esta também é uma área potencial de comprometimento, pois fatores de ameaça podem hackear esses canais de comunicação. Portanto, é necessário focar na segurança de API para proteger os dados enviados de dispositivos IoT para sistemas de backend. Somente pessoas, dispositivos e aplicativos autorizados devem interagir com APIs.

- Controle de acesso à rede (NAC): NAC fornece uma base para rastrear e monitorar dispositivos IoT conectados a uma rede.

- Segmentação. Dispositivos diretamente conectados à internet devem ser segmentados em diferentes redes e ter acesso restrito à rede empresarial. Essas redes segmentadas procuram continuamente atividades suspeitas e agem imediatamente se ocorrer algum problema.

- Portais seguros. Eles atuam como uma passagem entre redes e dispositivos IoT. Portais seguros possuem mais poder de processamento, memória e capacidades, permitindo que implementem recursos como firewalls para que hackers não possam acessar facilmente dispositivos IoT conectados.

- Treinamento. A equipe de segurança deve se manter atualizada sobre segurança em IoT e sistemas operacionais, sistemas novos ou desconhecidos, novas arquiteturas e linguagens de programação, e quaisquer ameaças de segurança.

Melhores práticas de segurança em IoT

É essencial ter um sistema de segurança adequado para dispositivos conectados, assim como haveria para endpoints tradicionais. Todos devem seguir essas melhores práticas para uma forte segurança em IoT. Abaixo estão algumas melhores práticas divididas em dois pontos de vista.

Para consumidores:

- Mantenha-se atualizado. Atualize todos os patches e atualizações de sistema operacional que o dispositivo conectado precisa.

- Use senhas fortes. Evite quaisquer ameaças de segurança seguindo boas práticas de senha para todos os dispositivos.

- Aproveite autenticação multifator (MFA). Essa prática exige que os usuários forneçam mais de dois fatores de verificação para acessar um recurso.

- Faça inventário. Regularmente faça um inventário dos dispositivos conectados e desconecte qualquer dispositivo que não esteja em uso.

Para empresas:

- Implemente política de dispositivos. Desenvolva uma política de dispositivos para descrever como os funcionários devem registrar e usar dispositivos IoT. Também deve descrever como a gestão monitorará, inspecionará e controlará os dispositivos para protegê-los.

- Compile todos os dispositivos IoT. A organização deve ter uma lista completa de todos os dispositivos IoT. Monitorar todos os dispositivos ajuda as organizações a entender as possíveis medidas de segurança necessárias.

- Adote aplicativos baseados em nuvem. Use aplicativos baseados em nuvem, como um corretor de segurança de acesso à nuvem (CASB) como um ponto de verificação de segurança entre a rede em nuvem e aplicativos baseados em nuvem. Ajuda a gerenciar possíveis ameaças de dados e facilita a autenticação e autorização.

- Monitore dispositivos. Tome medidas imediatas se um dispositivo mostrar quaisquer sinais de ameaça ou vazamento de dados.

- Criptografe dados. Todos os dados transmitidos entre dispositivos conectados devem ser imediatamente criptografados de seu formato original para um alternativo.

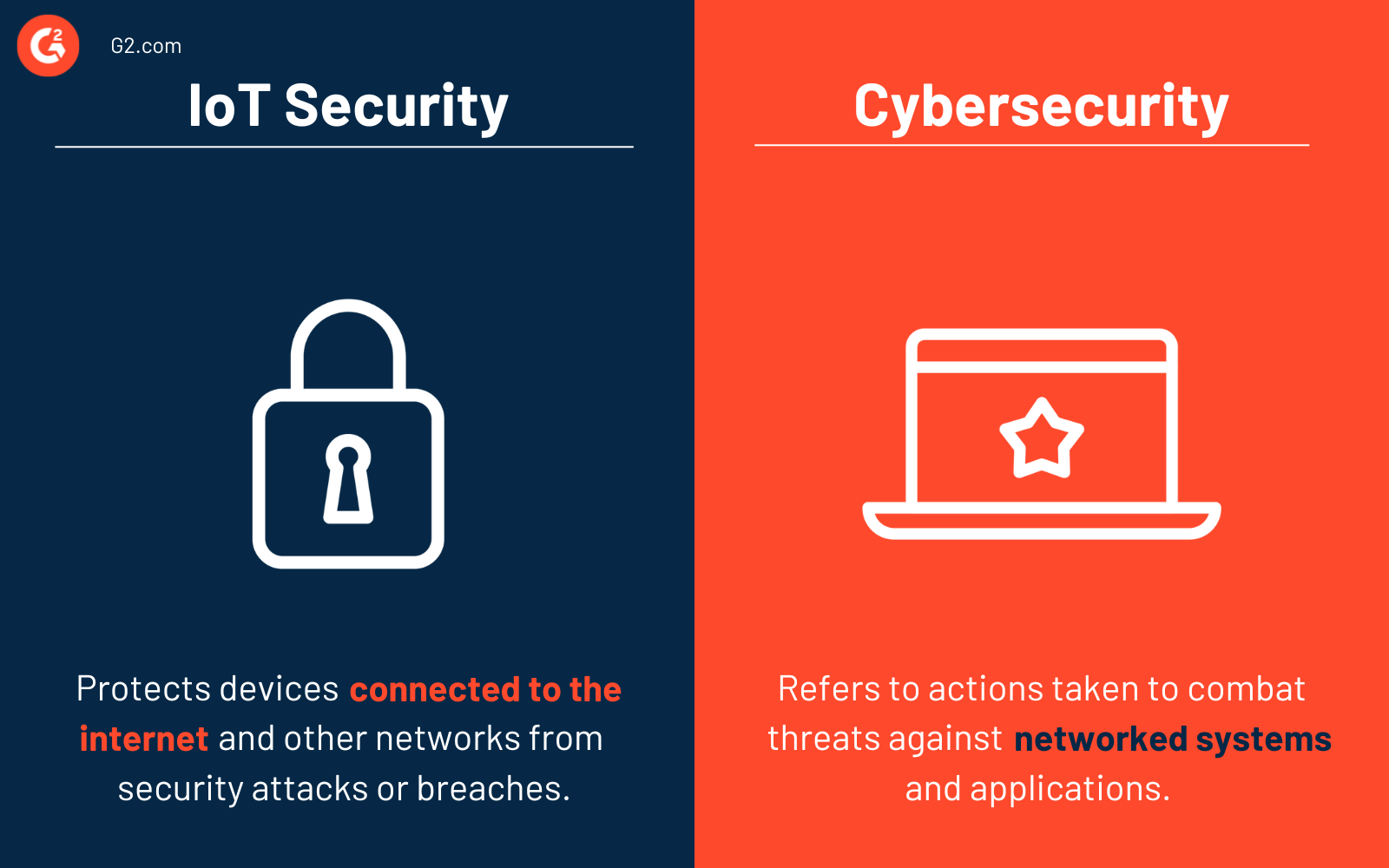

Segurança em IoT vs. cibersegurança

É fácil confundir segurança em IoT com cibersegurança, mas as diferenças são distintas.

Segurança em IoT protege dispositivos conectados à internet e outras redes interconectadas contra ataques ou violações de segurança. Eles identificam, monitoram e protegem dispositivos IoT de riscos e corrigem quaisquer vulnerabilidades que ameacem qualquer organização.

Cibersegurança fornece segurança para sistemas de informação e dispositivos. A cibersegurança tem várias subdivisões, como segurança de rede, segurança de aplicativos ou recuperação de desastres. A segurança em IoT é frequentemente parte do programa geral de cibersegurança de uma organização.

Saiba mais sobre cibersegurança para proteger empresas contra crimes cibernéticos em evolução.

Sagar Joshi

Sagar Joshi is a former content marketing specialist at G2 in India. He is an engineer with a keen interest in data analytics and cybersecurity. He writes about topics related to them. You can find him reading books, learning a new language, or playing pool in his free time.