A infraestrutura de desktop virtual (VDI) oferece uma série de benefícios empresariais em termos de produtividade, desempenho e funcionalidade. No entanto, há uma preocupação comum entre os usuários de VDI: a segurança.

Embora a capacidade de se conectar a uma versão virtual do seu desktop de qualquer lugar do mundo seja incrivelmente conveniente, os usuários não podem deixar de pensar nos riscos de segurança associados a esse alto nível de acessibilidade.

À medida que os usuários se familiarizam com a VDI, eles podem se ver considerando os seguintes contratempos:

- Quais são as ameaças mais significativas aos meus dados ao usar uma VDI?

- E se meu desktop for acessado por um usuário não autenticado?

- Como posso ter certeza de que todas as minhas informações acessadas usando uma VDI estão seguras?

Para equipar adequadamente e com segurança sua força de trabalho com a conveniência de se conectar aos servidores centrais da sua empresa a partir de qualquer dispositivo que desejarem, você deve primeiro abordar a segurança entendendo as ameaças em questão, como combatê-las e as melhores práticas para evitá-las no futuro.

Ameaças à segurança da VDI

Uma característica chave que atrai os usuários de VDI é o fato de que nenhum dado é armazenado em seus dispositivos de endpoint. Em vez disso, as informações são armazenadas no servidor central da organização e simplesmente acessadas nesses dispositivos de endpoint.

Embora esse aspecto da VDI seja útil quando os dispositivos são roubados, é uma história diferente se eles forem comprometidos por uma ameaça.

Antes de começar a implementar sua VDI, é melhor entender as ameaças de segurança presentes que você pode encontrar ao conduzir seus negócios.

Existem dois riscos de segurança urgentes que se tornam relevantes uma vez que sua organização começa a usar sua VDI: trojans de acesso remoto e o homem no meio.

Trojans de acesso remoto

Nomeado pela estratégia militar sorrateira implementada pelos gregos para atacar a cidade de Troia, um trojan de computador é um tipo de software malicioso que se disfarça como um aplicativo seguro para instalar em seu computador, mas que na verdade causa danos ao dispositivo.

Um trojan de acesso remoto, representado com precisão pelo apelido RAT, é um programa que ganha acesso não autorizado a um computador pessoal. Os RATs agem de maneira semelhante aos keyloggers, que registram a atividade do teclado para aprender nomes de usuário, senhas e outras informações pessoais.

Uma vez que os RATs ganham acesso ao computador pessoal da vítima, eles podem monitorar o comportamento do usuário remotamente, alterar as configurações do computador e navegar pelos arquivos dentro do desktop, tudo com a intenção de prejudicar a organização associada.

Essencialmente, um RAT tem as capacidades de qualquer outro usuário final da sua VDI. Eles são apenas não autorizados.

Se você encontrou programas RAT no sistema do seu dispositivo, é seguro dizer que as informações pessoais contidas nesse dispositivo foram comprometidas. Caso isso aconteça com um dos usuários finais da sua VDI, deixe claro que eles devem notificar imediatamente o administrador e atualizar todos os seus nomes de usuário e senhas de um computador limpo.

Homem no meio

No temido ataque do homem no meio (MITM), a parte não autorizada ataca o dispositivo de um indivíduo e retransmite ou altera (ou ambos) a comunicação entre duas partes. No entanto, as partes pretendidas estão completamente alheias ao fato de que sua comunicação está sendo interceptada pelo atacante.

Esse estilo de ataque é usado para espionar, reunir informações privadas ou mudar a direção de uma conversa para trabalhar a seu favor.

Para que esses ataques MITM funcionem para o intruso, eles devem convencer ambas as partes envolvidas na comunicação de que são, de fato, a outra parte para a qual a mensagem foi destinada.

Semelhante aos ataques RAT, se um dispositivo foi infiltrado por um MITM, é seguro dizer que todas as informações que foram transmitidas via comunicação nesse dispositivo foram comprometidas.

Quer aprender mais sobre Software de Infraestrutura de Desktop Virtual (VDI)? Explore os produtos de Infraestrutura de Desktop Virtual (VDI).

Melhores práticas de segurança para VDI

Seus dados são preciosos, e a ameaça de serem comprometidos por um hacker nunca foi tão presente.

Embora existam certos riscos de segurança associados à implementação de uma VDI dentro da sua organização, também existem algumas melhores práticas que você pode implementar para ajudá-lo a evitar esses contratempos.

Adote uma abordagem conectada

O objetivo de usar software VDI dentro da sua organização é poder acessar seus desktops remotos a partir de uma variedade de dispositivos de usuários finais. Embora a conveniência da VDI seja difícil de superar, é difícil gerenciar cada dispositivo que está sendo usado para acessar uma instância de desktop virtual.

É aqui que as ameaças à segurança se tornam um problema. Com tantos dispositivos se conectando ao seu servidor central, pode ser difícil acompanhar todos eles. Sem mencionar que quanto mais dispositivos você tiver que se conectam regularmente à sua VDI, mais pontos de vulnerabilidade atacáveis você terá.

Adote uma abordagem coesa ao proteger seus endpoints de VDI contra ameaças de segurança. Cada dispositivo em uso deve estar incluído no seu plano de segurança. Ao fortalecer os elos fracos que existem na sua rede de dispositivos, você pode garantir que seus dados serão mantidos seguros.

Escolha uma plataforma com cuidado

À medida que você implementa sua VDI e permite que seus usuários finais acessem seus dados e desktops virtuais, você está depositando muita confiança na segurança que o software escolhido oferece.

A maioria das plataformas VDI já possui camadas de segurança integradas na rede designada, mas, novamente, à medida que esses dispositivos continuam a se acumular, a segurança se torna mais uma preocupação.

Ao escolher uma plataforma VDI para sua organização, preste atenção especial aos recursos de segurança e ao quão bem ela funciona em vários sistemas operacionais dos dispositivos de endpoint em uso. Como a VDI permite que as pessoas dentro da sua organização usem seus próprios dispositivos para acessar seus desktops virtuais, você precisa garantir que a segurança seja compatível com MacOS, Windows e outros sistemas operacionais.

Para ser ainda mais cuidadoso, você também pode implementar uma camada extra de segurança com software de gerenciamento de endpoints, que rastreia os dispositivos sendo usados dentro de um sistema para garantir que seu software esteja seguro e atualizado.

Além disso, as ferramentas de gerenciamento de endpoints garantem que nenhum dispositivo não autorizado esteja conectado ao seu servidor central.

Criptografe tudo

Embora as informações sejam acessíveis apenas nesses dispositivos de endpoint, não armazenadas neles, esses dispositivos ainda dão aos usuários acesso a elas, sejam eles autorizados ou não. Diante de um ataque MITM, onde hackers podem interceptar qualquer informação sendo enviada ou recebida, você precisa ter certeza de criptografar absolutamente tudo.

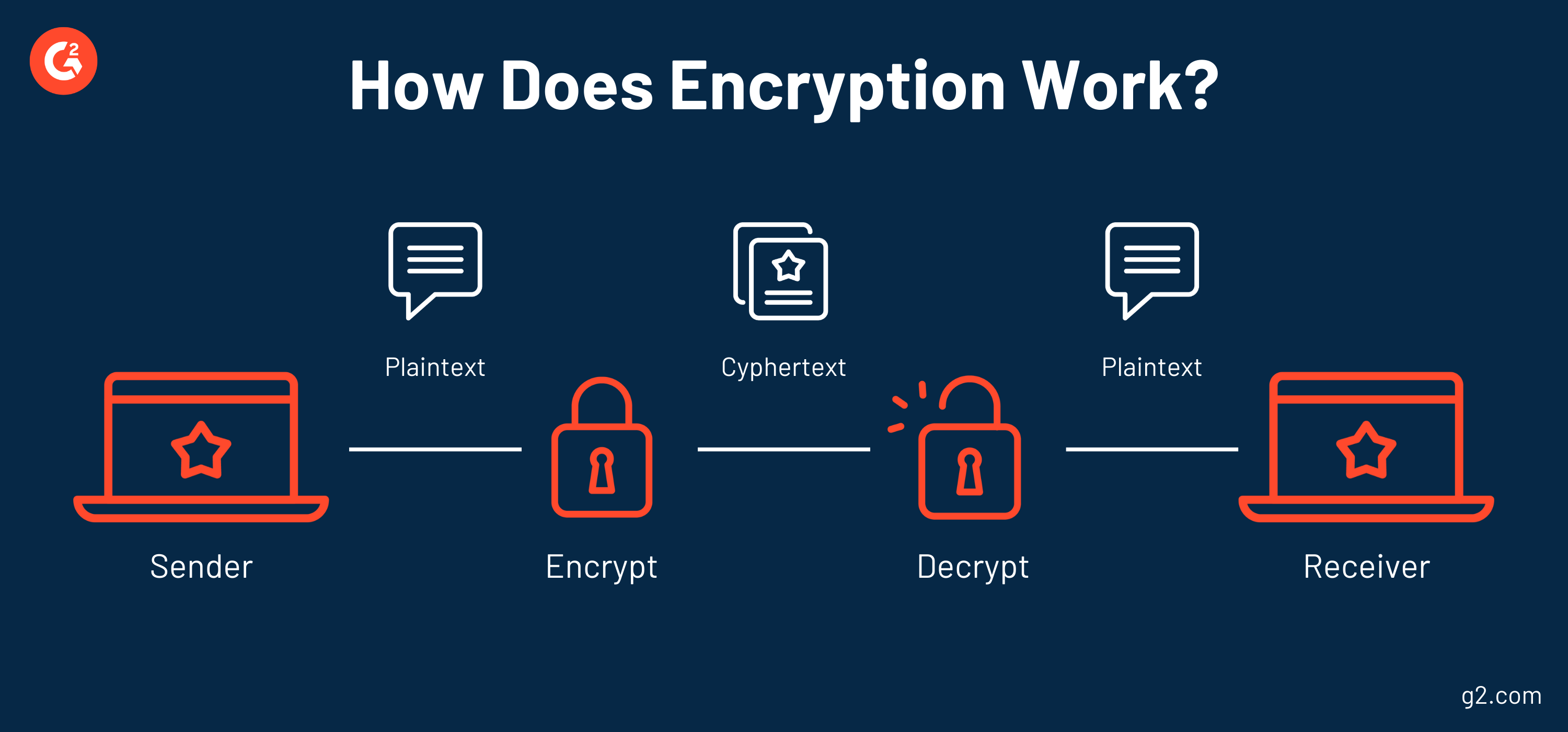

A criptografia é um método usado para ocultar o verdadeiro significado das informações para partes não autorizadas. Essa medida de segurança usa algoritmos para converter as informações originais, também conhecidas como texto simples, em texto cifrado, que só é decifrável com uma chave. Esse texto cifrado é transmitido, e o destinatário pode então decodificar essa mensagem com a chave.

A criptografia não nega o acesso a usuários não autorizados, mas em vez disso faz com que eles não possam entender as informações às quais ganharam acesso. À medida que você armazena informações sensíveis nos desktops virtuais que se conectam ao seu servidor central, use a criptografia para garantir que elas não sejam roubadas por uma terceira parte indesejável.

Use thin clients

Embora RATs e MITM representem ameaças à segurança da sua VDI, às vezes até mesmo os usuários autenticados que se conectam ao seu servidor central podem piorar a situação se não forem cuidadosos.

Usuários que instalam novos aplicativos ou alteram as configurações do computador podem estar colocando a segurança da sua organização em risco sem perceber. Novamente, quanto mais usuários se conectam ao servidor central da sua infraestrutura de desktop virtual, mais pontos de vulnerabilidade você apresenta aos hackers.

Embora a infraestrutura de desktop virtual permita que os administradores controlem os aplicativos que os usuários instalam em seus dispositivos de endpoint, outra prática recomendada é usar thin clients para otimizar a segurança da sua VDI.

Um thin client é um computador que foi desenvolvido para estabelecer uma conexão remota com um servidor. O servidor faz todo o trabalho, como iniciar aplicativos ou armazenar dados.

Essencialmente, um thin client é um computador que não pode funcionar sem estar conectado a um servidor central. O fator chave dos thin clients é que, embora permitam que os usuários se conectem ao servidor central da sua VDI, eles não permitem que façam alterações nos aplicativos, o que significa que não podem instalar malware.

Empregue software antivírus

Os desktops virtuais facilitam para os administradores retardar a propagação de malware e vírus em dispositivos de endpoint, mas não removem a ameaça inicial por completo. Embora muitos provedores de software VDI ofereçam segurança de primeira linha integrada à sua solução, nunca é uma má ideia emparelhar sua VDI com software antivírus.

Os hackers são astutos hoje em dia, e estão ficando cada vez mais inteligentes. Certos links em e-mails estranhos podem parecer inocentes o suficiente, mas uma vez clicados, podem representar uma ameaça maior para toda a sua organização.

O software antivírus protege ativamente seus dispositivos, prevenindo e detectando a presença de qualquer software malicioso que possa ter sido instalado acidentalmente. Essas ferramentas não apenas incluem recursos de detecção que identificarão possíveis malwares ou vírus, mas também algum tipo de firewall, que impedirá os infiltradores em primeiro lugar.

Sim, adicionar outra ferramenta de software ao seu conjunto de tecnologia pode fazer você revirar os olhos e criar desculpas para não investir nela. No entanto, quando se trata da segurança das informações privadas da sua organização, é melhor jogar pelo seguro.

Tenha cuidado com o BYOD

Existem muitas organizações que permitem que os usuários se conectem aos seus desktops virtuais a partir de seus próprios dispositivos pessoais e não gerenciados, também conhecido como política de traga seu próprio dispositivo (BYOD).

Embora isso possa ser um método eficaz para economizar em custos de hardware, pode apresentar problemas se esses dispositivos pessoais forem comprometidos.

Se for esse o caso, um atacante pode ganhar acesso à VDI da sua organização através desse dispositivo de endpoint. A partir daí, eles podem se passar pelo usuário, acessar suas informações sensíveis e alterar a configuração dessa instância de desktop, se desejarem. E o pior de tudo, isso não requer habilidades avançadas de hacking - com as ferramentas certas, qualquer um pode fazer isso.

Se sua organização tem uma política de BYOD, aqui estão algumas precauções extras que você pode tomar para garantir que apenas usuários autenticados estejam se conectando à VDI da sua organização:

- Use controles de acesso protegidos por senha e precauções extras, como software de login único

- Controle a conectividade de rede sem fio e servidor solicitando aos usuários antes de se conectarem a uma rede para garantir que ela seja segura

- Governe os aplicativos aos quais os usuários têm acesso

- Certifique-se de manter seus sistemas operacionais, software e aplicativos atualizados para que novas precauções de segurança possam ser aplicadas

- Faça backup dos seus dados

Obtenha a opinião do TI

Como sempre, com qualquer novo movimento ou implementação de software, deixe seu departamento de TI ser sua luz guia.

O TI não está mais lá apenas para garantir que o monitor do computador de todos esteja funcionando corretamente. Eles são os especialistas em tecnologia dentro da sua organização - eles controlam o que as pessoas podem e não podem fazer online, gerenciam a infraestrutura e encontram maneiras de tornar a tecnologia da sua organização mais segura e eficiente.

Seu departamento de TI deve ser um stakeholder chave em seus planos de segurança de VDI. Não apenas eles têm um conhecimento extenso na base técnica da sua organização, mas também podem oferecer conselhos sólidos enquanto você enfrenta esses problemas.

Proteja seus sistemas

A segurança deve estar na vanguarda de qualquer estratégia de software, especialmente uma que tenha um impacto tão significativo em toda a sua organização como a VDI.

Ameaças à segurança e aos sistemas de software da sua organização sempre estarão presentes, mas priorizar as melhores práticas acima permitirá que você opere uma VDI sem se preocupar com a proteção.

Quer saber o que mais pode ajudar a manter os dados e a rede da sua organização seguros? Nós temos você coberto. Confira nosso guia abrangente sobre VPNs.

Mary Clare Novak

Mary Clare Novak is a former Content Marketing Specialist at G2 based in Burlington, Vermont, where she is explored topics related to sales and customer relationship management. In her free time, you can find her doing a crossword puzzle, listening to cover bands, or eating fish tacos. (she/her/hers)