Funcionários e clientes utilizam os ativos de informação de uma empresa de maneiras diferentes.

Alguns os utilizam para realizar suas tarefas diárias em aplicativos de software, enquanto outros podem precisar de dados ou informações armazenadas nos repositórios da empresa para fins específicos. Em qualquer caso, é essencial regular suas permissões de acesso aos ativos de informação para manter a segurança e aderir aos requisitos de conformidade.

Agora, sempre que uma solicitação de acesso é feita ao administrador de TI, verificar manualmente todos os atributos e autorizações para conceder acesso pode consumir muito tempo. Se o administrador de TI fornecer pessoalmente as credenciais de acesso a um usuário, isso pode estar sujeito a riscos de segurança interna.

Para evitar tais situações, as empresas utilizam ferramentas de provisionamento de usuários para criar, gerenciar e monitorar os privilégios de acesso dos usuários. Essas ferramentas usam automação para simplificar a criação de contas de usuário e regular direitos, facilitando para o administrador de TI gerenciar o programa de gerenciamento de identidade e acesso de sua organização.

Isso não só economiza tempo e dinheiro, mas também ajuda a liderança a obter visibilidade das permissões de identidade e acesso concedidas a diferentes usuários, desde a integração até sua saída.

O que é provisionamento de usuários?

Provisionamento de usuários é um processo de gerenciamento de identidade digital e acesso que envolve a criação de contas de usuário e a concessão de direitos e permissões apropriados para acessar os recursos de uma organização.

Também conhecido como provisionamento de contas de usuário, esse processo envolve garantir que as contas de usuário sejam criadas, recebam privilégios apropriados, sejam gerenciadas e monitoradas ao longo do ciclo de vida de um usuário em uma organização.

Começa quando novos usuários são integrados, onde uma nova conta é criada para eles com permissões de acesso relevantes. A conta é gerenciada e modificada à medida que são promovidos ou transferidos. Então, no momento da saída, a conta é desativada e excluída, o que faz parte do processo de desprovisionamento de usuários.

Qual é o propósito do provisionamento e desprovisionamento de usuários?

O propósito do provisionamento e desprovisionamento de usuários pode ser explicado através das seguintes etapas no ciclo de vida de um usuário:

Integração: Novos contratados precisam que seus perfis de usuário sejam configurados com permissões relevantes para seu papel e posição hierárquica. Isso os ajuda a realizar suas tarefas de aplicação, usar ativos de informação de forma eficaz e se adaptar aos novos processos de maneira fluida. Envolve a criação de novas contas de usuário, configuração de uma conta de e-mail, concessão de acesso a aplicativos, repositório de dados, associações a grupos e mais.

Promoção: As permissões e direitos de usuário podem mudar quando as pessoas assumem um novo papel. O provisionamento de usuários permite que façam uma transição suave, dando-lhes direitos de acesso relevantes. Por exemplo, quando um especialista em TI é promovido a um cargo gerencial, ele precisará de acesso a um novo conjunto de ferramentas, o que o ajuda a obter visibilidade sobre toda a equipe.

Acesso pontual: Podem haver situações em que equipes integrem usuários contratuais que possam precisar de acesso temporário a e-mails ou outros ativos. É necessário garantir que o provisionamento de usuários pontual seja gerenciado rapidamente e, uma vez que o evento pontual termine, o desprovisionamento deve ser implementado imediatamente.

Saída: Quando um funcionário deixa uma empresa, sua conta de usuário deve ser desativada rapidamente e, após um período pré-determinado, deve ser removida do sistema. Fornecer acesso a ex-funcionários pode colocar sua estrutura de segurança em risco e não é aconselhável.

Suporte ou problemas técnicos: Se um novo funcionário esquecer sua senha ou encontrar um problema em sua conta, essas contas de usuário terão que ser provisionadas novamente. Após isso, a conta antiga do mesmo usuário deve ser desativada e removida.

No geral, o provisionamento de usuários desempenha um papel crucial no gerenciamento de contas de usuário e seus direitos dentro de uma empresa, garantindo que os padrões de conformidade (como HIPAA) sejam adequadamente atendidos.

O propósito do provisionamento de usuários em uma organização pode ser melhor explicado pelas capacidades que oferece.

- Melhora a eficiência na administração de segurança: O sistema de provisionamento de usuários reduz o tempo necessário para configurar e atualizar controles de acesso ao sistema, enquanto fornece capacidades para atualizar permissões de acesso ou suspender temporariamente um usuário. Permite que a equipe de administração de segurança economize muito tempo e os capacita a trabalhar em outras tarefas para melhorar a função de administração de segurança.

- Oferece acesso ao sistema baseado em função: É difícil prever quais sistemas um usuário pode acessar sem ter uma pessoa para monitorar o uso. É um problema comum na configuração de acesso de usuário que as soluções de provisionamento de usuários resolvem. A solução garante que as permissões de acesso sejam concedidas exclusivamente com base na função ou título do trabalho do usuário na organização.

- Facilita auditorias que economizam tempo: Os sistemas de provisionamento de usuários têm um repositório centralizado de todos os dados de acesso de usuários e informações sobre usuários ativos e inativos, permitindo que as autoridades legais conduzam auditorias de forma eficiente. Além disso, os sistemas de provisionamento de usuários automatizados oferecem capacidades para conduzir auditorias em menos tempo (algumas horas) em comparação com os métodos tradicionais, onde poderia levar dias para concluí-las.

- Melhora a experiência do usuário: Os sistemas de provisionamento de usuários automatizam a configuração de acesso de usuário e permitem que eles se adaptem rapidamente a um novo ambiente, economizando muito tempo. Isso melhora consideravelmente a experiência do usuário e reduz o número de chamadas que a central de ajuda recebe para fornecer acesso a diferentes aplicativos.

- Permite integração com single sign-on (SSO): Os sistemas de provisionamento de usuários podem ser integrados com SSO, desde que ambos tenham o mesmo fornecedor. Isso economiza uma quantidade substancial de tempo de administração de segurança e reduz erros manuais.

- Aumenta a eficiência da central de ajuda: Grandes volumes de solicitações de acesso feitas à central de ajuda causam atrasos e impactam a satisfação do usuário. Com o provisionamento de usuários, os usuários obtêm acesso ao sistema apropriado imediatamente, o que minimiza as solicitações feitas ao suporte e permite que eles se concentrem em questões de alta prioridade.

A ausência de um processo adequado de provisionamento de usuários pode causar confusão desnecessária quando novos usuários chegam, pois eles ficariam cegos para objetos de usuário final que são cruciais para seu papel. Por outro lado, alocar esses direitos de acesso manualmente daria origem a redundâncias no trabalho dos administradores de TI, já que eles estão sobrecarregados com uma variedade de outras tarefas. Isso impactaria a eficiência de ambos os lados – administradores e novos usuários.

Outra necessidade que o provisionamento de usuários satisfaz é manter a proteção sobre os ativos de informação. Você não pode expor seus ativos abertamente para todos na empresa; isso colocaria um grande ponto de interrogação sobre seus padrões de segurança e conformidade. Para qualquer bom programa de gerenciamento de identidade e acesso, é essencial ter proteção sistemática sobre informações e aplicativos que trabalham com os dados da empresa.

O provisionamento e desprovisionamento de usuários são parte do programa de gerenciamento de identidade e acesso (IAM) e atendem a essas necessidades de forma eficaz, gerenciando e monitorando direitos e privilégios de acesso de diferentes usuários.

Quer aprender mais sobre Ferramentas de Provisionamento e Governança de Usuários? Explore os produtos de Ferramentas de Provisionamento e Governança de Usuários.

Tipos de provisionamento de usuários

Existem quatro tipos significativos de provisionamento de usuários:

- Provisionamento de conta de autoatendimento: permite que os usuários participem de algumas partes do processo de provisionamento para ajudar os administradores de TI a economizar tempo. Por exemplo, os usuários são os únicos responsáveis por alterar e gerenciar suas senhas.

- Provisionamento de conta discricionário: envolve administradores de TI decidindo exclusivamente o acesso de um usuário a vários aplicativos e informações. Embora seja comum em pequenas empresas, pode criar um transtorno quando feito manualmente em grandes empresas.

- Provisionamento de conta baseado em fluxo de trabalho: requer aprovações da liderança para conceder acesso a informações ou aplicativos. As permissões são concedidas com base nas necessidades e requisitos de um usuário.

- Provisionamento de conta automatizado: envolve o gerenciamento de contas de usuário com base em um conjunto de regras predefinidas através de uma ferramenta centralizada de provisionamento de usuários. Permite que o administrador monitore de perto as contas de usuário e permissões sem gastar muito tempo. O software elimina as redundâncias do processo manual, mas haveria algumas instâncias em que os administradores podem precisar se envolver.

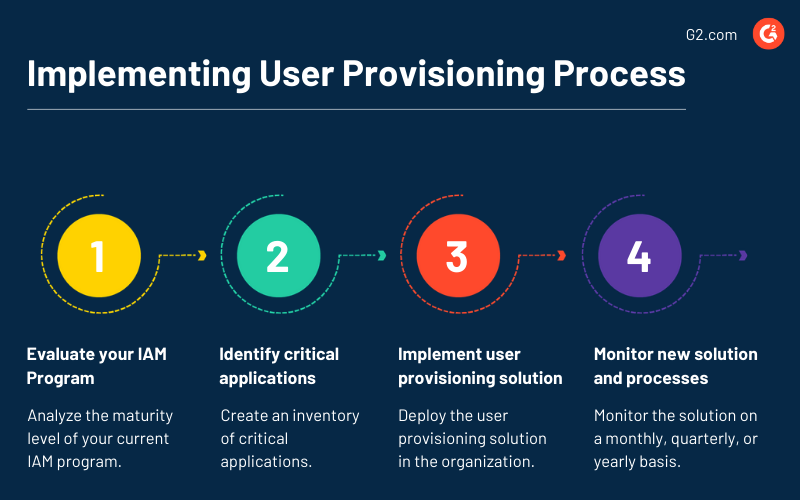

Como implementar um processo de provisionamento de usuários

Para implementar um processo de provisionamento de usuários em sua empresa, aqui está um guia passo a passo que o ajudará a entender o processo completo de implementação.

Avalie seu programa de gerenciamento de identidade e acesso

O primeiro passo para implementar um processo de provisionamento de usuários é identificar e analisar o nível de maturidade do seu programa atual de IAM. Faça uma análise aprofundada para entender como sua equipe vê o provisionamento de usuários e suas responsabilidades associadas a ele. Sua equipe de TI deve ter uma compreensão abrangente do tópico, pois eles serão os responsáveis por implementá-lo.

Dica: Quer saber mais? Aqui está seu guia detalhado para gerenciamento de TI.

Em seguida, examine os processos em sua empresa. Descubra as lacunas que você precisa preencher no ciclo de vida do processo de ponta a ponta, atendendo à criação, gerenciamento, monitoramento, desativação e exclusão de contas de usuário. Obtenha feedback da experiência do usuário e verifique como o programa atual de IAM ajuda os usuários a aumentar sua produtividade e eficiência. Identifique as áreas onde você pode melhorar com o provisionamento de usuários.

Além disso, verifique a tecnologia atual que suporta seu programa de IAM do ponto de vista de segurança e usabilidade. Por último, construa um caso de negócios para implementar uma nova solução de provisionamento de usuários. Como você precisará de recursos e orçamento para fazê-lo, é aconselhável desenvolver um caso de negócios sólido que atenda ao gerenciamento de riscos e ao objetivo de economia de custos da sua organização.

Identifique os aplicativos mais críticos e inicie um programa piloto

Depois de ter um caso de negócios que se alinhe com os padrões da sua empresa, o próximo passo é criar um inventário de aplicativos. Você pode colaborar com um especialista em cibersegurança para identificar o aplicativo crítico, que pode colapsar a estrutura de segurança e levar a violações de dados quando hackeado.

Defina o escopo (usuários ou sistemas) do seu programa, além do cronograma em que seria conduzido. É aconselhável colocar uma métrica de sucesso (economia de tempo, economia de custos, etc.) em prática que você possa acompanhar no prazo do programa.

Faça uma anotação dos benefícios e desafios que você observou ao implementar o programa piloto, que pode treinar outros posteriormente.

Implemente a solução de provisionamento de usuários

Existem uma variedade de fatores que você deve considerar para implementar a solução de provisionamento de usuários com sucesso em uma organização.

1. Padrões de acesso e processo para usuários existentes

Implementar um sistema de provisionamento de usuários oferece uma oportunidade para reformular seus processos de negócios existentes para melhores resultados. Você deve mapear todo o processo de negócios para criar, gerenciar, monitorar e excluir contas de usuário antes de listar seus requisitos do sistema.

Depois de fazer isso, você deve desenvolver o processo de negócios, onde pode preencher as lacunas com o sistema de provisionamento de usuários e obter resultados adequados da implementação.

2. Participação dos usuários finais

Para sistemas de provisionamento de usuários, os usuários finais são geralmente a equipe de segurança, administradores de TI, suporte ao cliente ou administradores de sistema. É importante que todos os usuários finais participem da revisão da implementação do novo sistema.

Você também deve informar as equipes de segurança e outros usuários finais sobre os novos processos de negócios, pois isso os tornaria cientes de como eles usarão o novo sistema. Deve haver treinamento adequado sobre o uso do novo sistema de provisionamento de usuários e os processos de negócios associados a ele.

3. Planejamento de recursos

A implementação de soluções de provisionamento de usuários exigirá recursos técnicos e de negócios.

Você precisará nomear profissionais para os seguintes papéis:

- Gerente de projeto: para gerenciar e apoiar as atividades do fornecedor da organização. É aconselhável ter um gerente de projeto com um forte histórico em segurança.

- Analista: para apresentar os requisitos dos usuários finais.

- Líder técnico: para obter uma compreensão sólida da solução.

- Administrador de sistema: para gerenciar a infraestrutura.

- Administrador de banco de dados: para gerenciar bancos de dados.

- Analista de RH: para apoiar o desenvolvimento e teste de arquivos de gatilho.

4. Avançando para a implantação

Para implantar a solução de provisionamento de usuários, você deve preparar uma lista de verificação com um esboço de todas as tarefas exigidas pelo fornecedor e pela organização. Realize reuniões de status para garantir que tudo esteja no cronograma e que todos os usuários finais estejam preparados para entrar em operação.

Além disso, certifique-se de que a nova solução de provisionamento de usuários seja adotada e, lentamente, aposente o sistema existente, pois a implantação não será bem-sucedida se os usuários não utilizarem o novo sistema.

5. Garantindo suporte

Independentemente de todos os seus testes, alguns problemas podem surgir após a implantação. Para garantir que esses problemas sejam resolvidos adequadamente, certifique-se de que seu gerente de projeto e analista estejam disponíveis nos primeiros quinze a trinta dias.

As organizações devem planejar o uso do fornecedor da solução de provisionamento de usuários para suporte pós-implantação. Mas se a organização planeja suportar tudo, deve envolver as equipes de desenvolvimento no ciclo de vida da implementação do projeto.

Monitore a nova solução e processos

Depois de implementar a solução de provisionamento de usuários na organização, certifique-se de monitorá-la mensalmente, trimestralmente ou anualmente. Acompanhe o número de solicitações de provisionamento de usuários atendidas, o tempo necessário para atender a essas solicitações, descobertas de auditorias internas e nível de experiência do usuário para melhorar continuamente o processo.

Top 5 soluções de software de provisionamento de usuários

O software de provisionamento de usuários permite que os administradores usem um sistema centralizado para manter e gerenciar o acesso de usuários a aplicativos de TI. Ajuda-os a usar as informações nesses sistemas para automatizar várias tarefas, como criar contas de usuário, modificar ou excluir ao longo das mudanças no ciclo de vida do usuário.

Para se qualificar como ferramentas de provisionamento e governança de usuários, um produto deve:

- Armazenar informações de identidade acessíveis em sua infraestrutura

- Fornecer ferramentas administrativas relevantes para definir requisitos de acesso.

- Usar automação em processos relacionados à administração de identidade.

- Proteger informações de segurança com recursos de segurança e autenticação.

* Abaixo estão os cinco principais softwares de provisionamento de usuários do Relatório Grid® de Outono de 2020 da G2. Algumas avaliações podem ser editadas para clareza.

1. Okta

Okta fornece soluções de gerenciamento de identidade e acesso que aproveitam o poder da nuvem e permitem que as pessoas acessem aplicativos em qualquer dispositivo, garantindo a aplicação rigorosa das políticas de segurança.

O que os usuários gostam:

"Okta é uma plataforma excepcionalmente adaptável para gerenciar vários aspectos da personalidade para aplicativos SaaS e on-premises. Okta é uma solução de autenticação excessivamente simples do ponto de vista do usuário final. Você tem a chance de integrar Single sign-on, e ele armazena automaticamente suas credenciais e faz login assim que você é autenticado através do portal deles. Integramos o Okta com a maior parte de nossos aplicativos.

Com a autenticação multifator (MFA) habilitada, você precisa baixar o aplicativo Okta no seu telefone e aceitar o push para fazer login. O modelo SaaS é fácil de gerenciar e suporta os aplicativos mais utilizados do ponto de vista de gerenciamento de acesso e integração de catálogo. A interface do usuário e as capacidades estão anos-luz à frente da concorrência. Nunca tive problemas de login ou 2FA com o Okta. Nossos clientes economizam minutos todos os dias, não precisando mais digitar e redigitar sua senha de catálogo."

- Revisão do Okta, Lucas J.

O que os usuários não gostam:

"Não há nada que seja problemático. A interface às vezes pode ser complicada, mas o produto está sempre evoluindo, e muito da experiência do usuário já foi corrigida e agora é muito utilizável."

- Revisão do Okta, Xavier R.

2. JumpCloud

JumpCloud gerencia com segurança usuários e seus sistemas enquanto fornece acesso a recursos na nuvem e em múltiplas instalações. Aproveitando os serviços de diretório baseados em nuvem, as organizações de TI podem escolher os melhores recursos de TI para permitir que os usuários sejam o mais produtivos possível.

O que os usuários gostam:

"JumpCloud é uma excelente ferramenta de gerenciamento de usuários que permite estender sua infraestrutura atual de provedor de identidade para seus usuários finais. Com nosso lançamento remoto, o JumpCloud rapidamente nos permitiu implantar proteção de senha com criptografia e 2FA nativo. Agora temos uma força de trabalho quase 100% remota, e ficamos tranquilos sabendo que nossos usuários estão protegidos e seguros.

As políticas são úteis para garantir que os usuários estejam instalando atualizações, tenham bloqueios de tela apropriados e imponham criptografia Bitlocker com a recuperação disponível na interface do usuário. Também integramos com o Duo para um lançamento de 2FA super fácil."

- Revisão do JumpCloud, Tyler D.

O que os usuários não gostam:

"Não tenho muitas reclamações, pois é um bom software. Gostaria de ver uma maneira mais fácil de alternar entre minha conta de usuário normal e minha conta de administrador para administrar o próprio JumpCloud. É fácil o suficiente ter outro navegador aberto, mas isso é mais uma coisa que tenho que fazer."

- Revisão do JumpCloud, Tim R.

3. Rippling

Rippling fornece uma solução tudo-em-um para gerenciar a folha de pagamento, benefícios, RH e TI de uma empresa. Ajuda a reunir todos os sistemas e dados dos funcionários e automatiza fluxos de trabalho para economizar tempo.

O que os usuários gostam:

"Estou bastante satisfeito com a rapidez com que o site carrega e com a facilidade de acessar qualquer informação relacionada ao meu pagamento, posição ou cobertura médica. Até mesmo configurar questões relacionadas a seguros levou apenas alguns minutos. De longe, muito melhor do que o uso do ADP na empresa atual da minha esposa e nas minhas empresas anteriores. Este é o primeiro portal que usei que tem uma função de RH também, o que eu adoro, já que normalmente teria que solicitar essas informações e documentos associados por telefone ou e-mail."

- Revisão do Rippling, Daniel V.

O que os usuários não gostam:

"Há muito pouco que eu não gosto no Rippling. Uma coisa que não gosto é que em certas partes do site, como a página para integrar outros aplicativos ao Rippling, os ícones podem parecer um pouco avassaladores, e é um pouco confuso como a integração funciona com o Rippling, especialmente com tantas opções diferentes."

- Revisão do Rippling, Matthew T.

4. OneLogin

OneLogin é uma solução simplificada de gerenciamento de identidade que fornece acesso seguro com um clique para funcionários, clientes e parceiros. Funciona com todos os tipos de dispositivos, aplicativos na nuvem e on-premises. Além disso, permite a aplicação de políticas de identidade de TI e desativa instantaneamente o acesso a aplicativos para funcionários que saem ou mudam de função em tempo real, removendo-os do Active Directory.

O que os usuários gostam:

"Ótimo suporte, documentação e recursos disponíveis. A equipe de suporte de conta do OneLogin está atenta em verificar como estamos para garantir que tudo continue indo bem com reuniões trimestrais. Durante essas reuniões, eles revisam nossa conta do OneLogin e nos mantêm atualizados sobre o que o OneLogin planeja para lançamentos futuros. Eles revisam quaisquer tickets de suporte que tenhamos enviado e respondem a quaisquer perguntas que possamos ter. Apreciamos toda a comunicação deles; é de primeira qualidade."

- Revisão do OneLogin, Jon D.

O que os usuários não gostam:

"Do lado do usuário, o OneLogin requer um mínimo de alfabetização em informática, o que pode levar a problemas de suporte com usuários que são menos avançados tecnologicamente. O uso obrigatório de uma extensão apresenta um problema quando estamos apoiando pais que usam laptops fornecidos pelo trabalho, já que muitas vezes os downloads de extensões são restritos para eles."

- Revisão do OneLogin, Christian W.

5. Auth0

Auth0 fornece uma plataforma simples que permite autenticação fácil, autorização e acesso seguro para aplicativos, dispositivos e usuários finais. Torna o gerenciamento de contas de usuário funcional para todos com sua solução extensível e de nível especialista que as equipes de segurança e desenvolvimento apreciam. As equipes de segurança e desenvolvimento confiam em sua simplicidade, extensibilidade e expertise para tornar o gerenciamento de identidade fácil para todos.

O que os usuários gostam:

"Os quickstarts são bons. Eles dão um bom ponto de partida para trabalhar, e os artigos e o explorador de API permitem que você teste algumas das capacidades das bibliotecas."

- Revisão do Auth0, Domanic S.

O que os usuários não gostam:

"Às vezes, a interface do usuário parece desordenada, pois é difícil encontrar algo. Como, navegar para diferentes abas enquanto deveria estar visível apenas na aba atual."

- Revisão do Auth0, Kamal W.

Proteja seus ativos de informação contra acesso não autorizado

Empregue o provisionamento de usuários para integrar ou desintegrar usuários para economizar tempo e adicionar uma camada robusta de segurança em torno de seus ativos de informação. Isso ajudará a acelerar o processo e a se concentrar em tarefas que são cruciais do ponto de vista da segurança.

Agora que você provisionou contas de usuário com acesso ao sistema e software, é aconselhável garantir que esses softwares sejam usados de forma eficaz para cada centavo gasto neles.

Saiba mais sobre como gerenciar ativos de software em sua empresa e evitar erros custosos.

Sagar Joshi

Sagar Joshi is a former content marketing specialist at G2 in India. He is an engineer with a keen interest in data analytics and cybersecurity. He writes about topics related to them. You can find him reading books, learning a new language, or playing pool in his free time.