Qu'est-ce qu'un serveur distant ?

Un serveur distant connecte les utilisateurs à leurs systèmes informatiques lorsqu'ils ne sont pas au même endroit. Il aide les personnes à se connecter au serveur interne d'une organisation sans être sur le réseau local de l'entreprise.

Les entreprises utilisent souvent des serveurs distants pour réduire les coûts. Ils minimisent les coûts d'installation des infrastructures physiques et leur maintenance. Grâce à la scalabilité facile des serveurs distants, les organisations peuvent ajuster les ressources du serveur telles que les unités centrales de traitement (CPU), la mémoire vive (RAM) et le stockage selon leurs besoins.

De nombreuses entreprises aiment utiliser des logiciels de virtualisation de serveurs, également connus sous le nom d'hyperviseurs, pour partitionner des serveurs dédiés en instances virtuelles évolutives. Cela aide à optimiser la charge de travail et l'allocation des ressources.

Types de serveurs distants

Chaque type de serveur a des objectifs distincts et offre des avantages uniques. Voici quelques types courants de serveurs distants.

- Le serveur Windows fonctionne sous le système d'exploitation Windows (OS). Bien qu'il ne soit pas open source, les organisations préfèrent généralement les serveurs Windows en raison de leur interface conviviale et de leur compatibilité avec de nombreuses plateformes logicielles.

- Le serveur Linux fonctionne sous un OS Linux, tel que CentOS ou Ubuntu. En raison de sa nature open source, les serveurs Linux sont largement utilisés pour l'informatique en nuage. Linux, Apache, MySQL et Hypertext Preprocessor (PHP) (LAMP). Les applications de la pile LAMP sont normalement hébergées sur des serveurs Linux

- Le serveur Unix fonctionne sous une version d'Unix (un OS développé comme une alternative à Linux). Il prend en charge le multitâche et plusieurs utilisateurs. Les institutions académiques et les entreprises le préfèrent.

- Les serveurs mainframe effectuent des activités complexes impliquant de grandes quantités de données. Les grandes entreprises, y compris les entreprises de télécommunications et les institutions financières, comptent généralement sur ces serveurs en raison de leur performance robuste et très fiable.

Méthodes d'accès aux serveurs distants

Comprendre les méthodes d'accès aux serveurs distants est essentiel pour une gestion efficace et une manipulation des données. Voici quelques méthodes standard courantes parmi les professionnels.

- Secure shell (SSH) est un moyen sûr d'accéder à la ligne de commande d'un serveur. C'est généralement pour les serveurs Linux et macOS.

- Remote desktop protocol (RDP), principalement utilisé pour les serveurs Windows, fournit une interface graphique pour contrôler à distance les systèmes.

- File transfer protocol (FTP) déplace des fichiers entre une machine locale et un serveur. Le FTP sécurisé (SFTP) est sa version sécurisée.

- Un réseau privé virtuel (VPN) crée une connexion sécurisée à un réseau, donnant accès au serveur comme si l'utilisateur était sur le réseau local.

- Telnet est une méthode plus ancienne, un peu moins sécurisée que SSH, utilisée pour l'accès à la ligne de commande.

- Les panneaux de contrôle basés sur le web fournissent une interface web pour gérer les fonctions du serveur.

- Virtual network computing (VNC) offre des fonctionnalités de partage de bureau graphique. C'est similaire à RDP, mais utilisé pour différents types de systèmes.

- Accès direct à la console donne un accès physique au serveur, généralement dans un centre de données, avec un clavier, une souris et un moniteur.

Capacités des systèmes de gestion de serveurs distants

Un système de gestion de serveurs distants donne aux utilisateurs les outils pour gérer et administrer efficacement les serveurs dans des environnements distants ou distribués.

Certaines des capacités et fonctionnalités critiques sont :

- Gérer la santé et la performance. Les administrateurs peuvent surveiller la santé et la performance du serveur, y compris l'utilisation du CPU, l'utilisation de la mémoire, l'espace disque et l'activité réseau.

- Configurer les comptes et la sécurité. Les administrateurs créent, modifient ou suppriment des comptes d'utilisateurs sur des serveurs distants, définissant les permissions et les droits d'accès. Un système de gestion de serveurs distants fournit également des outils pour configurer les paramètres de sécurité tels que les règles de pare-feu et le chiffrement.

- Minimiser les vulnérabilités. Le système de gestion de serveurs distants garantit que les serveurs exécutent les dernières applications et correctifs de sécurité. Cette capacité réduit les vulnérabilités, améliore la performance du serveur et soutient la maintenance continue des logiciels.

- Centraliser le contrôle et l'automatisation. Les équipes gèrent plusieurs serveurs distants à partir d'une console unique, simplifiant les procédures de travail et augmentant l'efficacité. Un système de gestion de serveurs distants prend également en charge le scripting et l'automatisation, permettant aux administrateurs d'automatiser les tâches répétitives et de créer des scripts de gestion personnalisés.

Processus de mise en œuvre de la gestion des serveurs distants

Les organisations peuvent établir des systèmes de gestion de serveurs distants en suivant les étapes ci-dessous.

- Décider. Considérez les choix disponibles et identifiez les systèmes qui soutiennent le mieux les besoins des utilisateurs.

- Préparer. Configurez l'infrastructure pour appliquer la solution de gestion à distance.

- Déployer. Installez et configurez plusieurs systèmes en utilisant des modèles prédéfinis après avoir complété toutes les conditions préalables.

- Intégrer. Incluez les outils de gestion existants, les procédures et les flux de travail. Synchronisez-les avec la solution de serveur distant.

- Déployer. Créez des comptes pour les utilisateurs et instruisez-les sur l'utilisation du système après un déploiement réussi.

Meilleures pratiques de protection des serveurs distants

La protection des serveurs distants est cruciale car elle aide à maintenir la confidentialité, l'intégrité et la disponibilité des données sur les serveurs distants. Suivez ces meilleures pratiques pour assurer la sécurité.

- Utilisez des pare-feu. Mettez en place un pare-feu solide pour filtrer le trafic réseau. Cela aide à bloquer les accès non autorisés et les menaces potentielles.

- Exploitez l'authentification par clé SSH. Utilisez des clés SSH au lieu de mots de passe. Cela ajoute une couche de protection supplémentaire, car les clés sont plus difficiles à craquer.

- Mettez à jour régulièrement. Gardez le système d'exploitation et les logiciels du serveur à jour. Les logiciels obsolètes sont vulnérables aux exploits.

- Utilisez des politiques de mot de passe fortes. Appliquez des politiques de mot de passe fortes. Chaque utilisateur doit choisir un mot de passe complexe qu'il change régulièrement.

- Déployez un système de détection et de prévention des intrusions (IDS). Utilisez-le pour surveiller le trafic réseau à la recherche d'activités suspectes. Optimisez-le pour alerter l'utilisateur en cas de potentielles violations de sécurité.

- Adoptez un contrôle d'accès strict. Limitez le nombre d'utilisateurs ayant un accès distant et accordez uniquement les permissions nécessaires.

- Chiffrez les données. Utilisez le protocole hypertexte sécurisé (HTTPS) pour chiffrer les données en transit.

- Segmentez le réseau. Séparez le serveur en différents segments de réseau pour limiter l'impact de toute violation. Utilisez une zone démilitarisée (DMZ) pour les services accessibles au public.

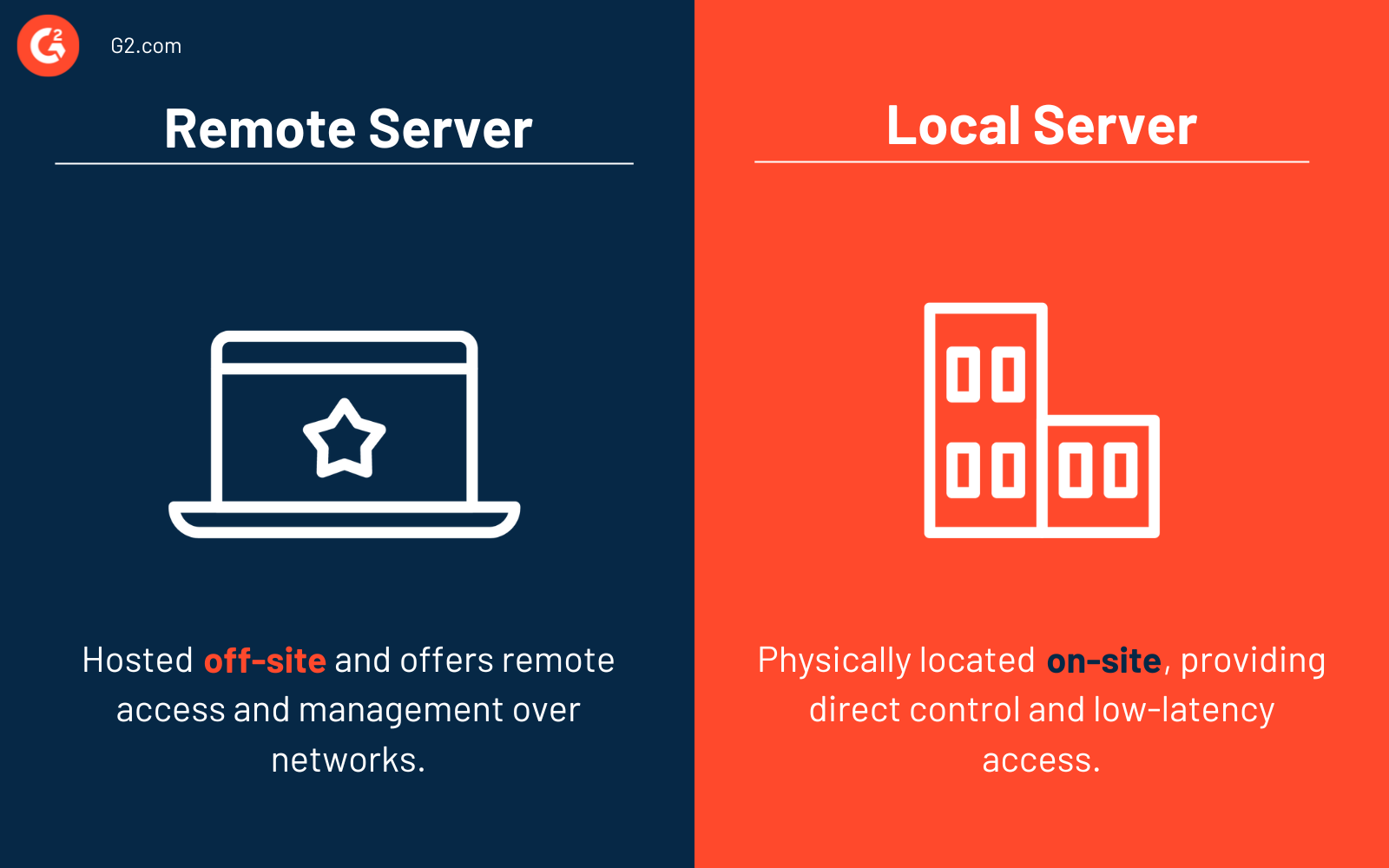

Serveur distant vs. serveur local

Il est courant de confondre un serveur distant avec un serveur local, mais les deux ont des différences clés.

Les serveurs distants sont hébergés hors site et offrent un accès et une gestion à distance via des réseaux. Ils sont maintenus par des fournisseurs tiers, offrant scalabilité et accessibilité de n'importe où. Cependant, ils impliquent des coûts récurrents et une dépendance aux fournisseurs de sécurité.

Les serveurs locaux sont physiquement situés sur site, pour un contrôle direct et un accès à faible latence. Ils nécessitent des investissements matériels, une maintenance régulière et une sécurité.

En savoir plus sur les systèmes de détection d'intrusion (IDS) et comprenez pourquoi ils sont importants pour la sécurité des serveurs distants.

Sagar Joshi

Sagar Joshi is a former content marketing specialist at G2 in India. He is an engineer with a keen interest in data analytics and cybersecurity. He writes about topics related to them. You can find him reading books, learning a new language, or playing pool in his free time.