Qu'est-ce que le malware ?

Le malware, ou logiciel malveillant, est toute forme de code qui peut nuire aux systèmes numériques. Il désigne généralement un logiciel intrusif utilisé par les cybercriminels pour voler des données et compromettre la sécurité des systèmes informatiques.

La plupart des malwares perturbent les systèmes sans que l'utilisateur ne s'en rende compte. C'est pourquoi il est essentiel d'exécuter des outils d'analyse de malware pour isoler et enquêter sur toute infiltration possible dans les systèmes technologiques d'une entreprise.

G2 Grid® pour les outils d'analyse de malware

Types de malware

Bien que les gens confondent souvent le terme « virus » avec malware, il existe des différences. Malware est un terme générique pour tout type de code malveillant, tandis que les virus ne sont qu'un type de malware. Les autres types de malware incluent :

- Spyware. Les cybercriminels attaquent un appareil pour collecter des informations qu'ils exploitent. Les mots de passe de connexion et les détails financiers comme les numéros de compte bancaire ou de carte de crédit peuvent tous être utilisés pour commettre un vol d'identité et devenir un problème plus important pour l'utilisateur.

- Ransomware. Les pirates utilisant cette méthode tiennent généralement un appareil ou des fichiers en otage, exigeant un paiement de rançon pour restituer les informations à l'utilisateur. Les entreprises sont les plus susceptibles de subir ce type d'attaque car elles détiennent souvent de grandes quantités d'informations propriétaires.

- Trojans. Tout comme son homonyme, ce type de malware se dissimule en quelque chose d'autre, souvent un logiciel légitime, pour accéder à un appareil. Une fois installé, le trojan active ensuite un malware supplémentaire qui vole des informations privées.

- Worms. Ce type de malware se propage à travers un appareil, se répliquant encore et encore pour installer du code malveillant dans tout le système. Bien qu'ils ne causent pas de dommages aux machines hôtes, ils ralentissent la bande passante et causent des problèmes à l'échelle du réseau.

- Adware. Les appareils sont bombardés de publicités lorsque ce type de logiciel est utilisé. Bien qu'il soit en fait installé légalement sur des sites Web ou des appareils, il peut toujours être un problème frustrant à gérer.

- Malware sans fichier. Ce malware peut être parmi les plus dangereux car il réside dans la mémoire d'un ordinateur plutôt que dans son système de fichiers. Une fois installé, il est difficile à détecter et à supprimer.

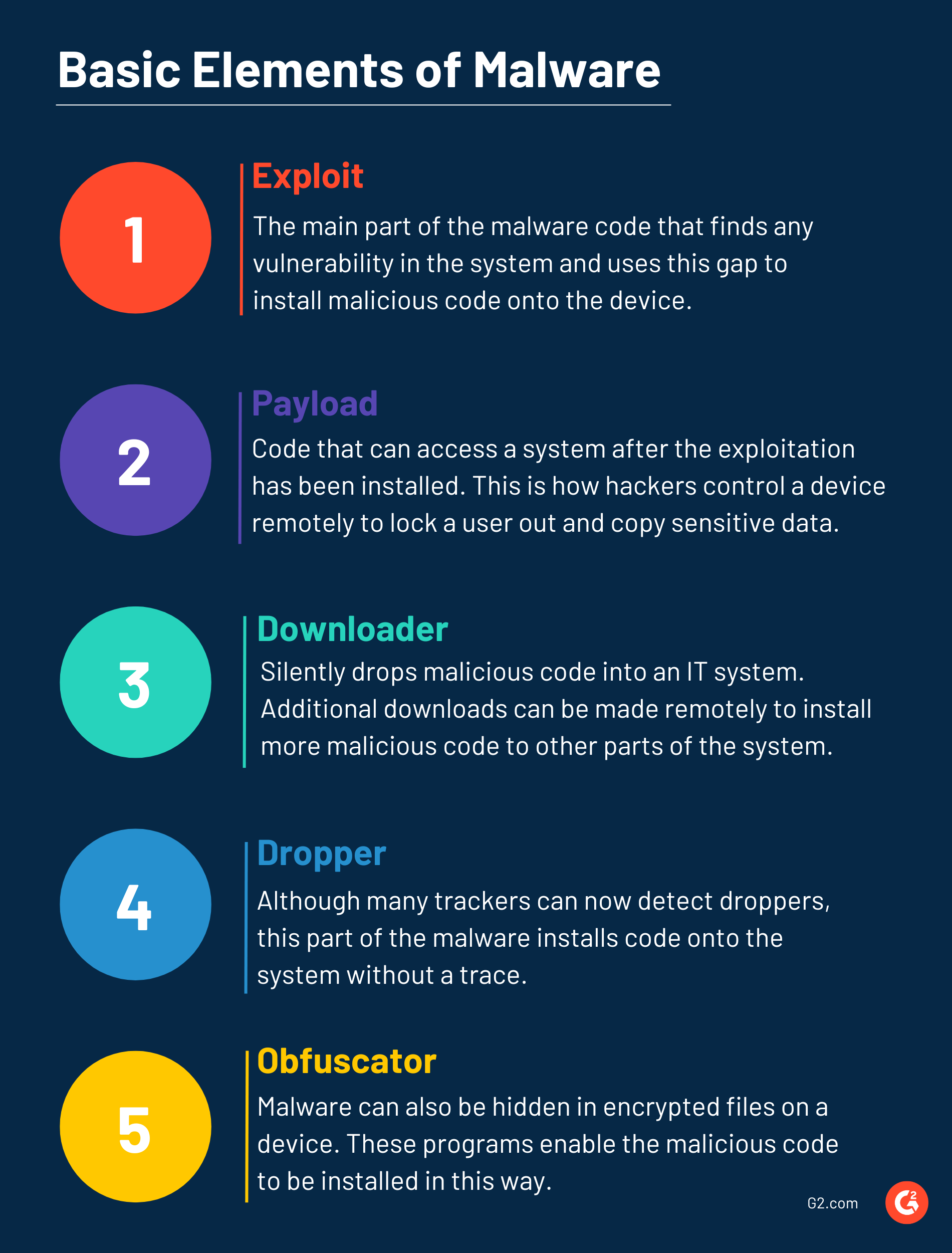

Éléments de base du malware

Les cybercriminels continuent de trouver de nouvelles façons de contourner les systèmes de sécurité et d'infiltrer les appareils.

Mais peu importe les techniques qu'ils essaient, la plupart des malwares comprennent plusieurs éléments de base.

- Exploit. C'est la partie principale du code malveillant. Il trouve toute vulnérabilité dans le système et utilise cette faille pour installer le code malveillant sur l'appareil.

- Payload. Le payload est un morceau de code qui peut accéder au système après que l'exploitation a été installée. C'est généralement ainsi que les pirates contrôlent un appareil à distance pour verrouiller l'utilisateur et copier des données sensibles.

- Téléchargeur. Cette partie du malware dépose silencieusement des programmes malveillants dans diverses parties d'un système informatique. Des téléchargements supplémentaires peuvent ensuite être effectués à distance pour installer plus de code malveillant dans d'autres parties du système.

- Dropper. Bien que de nombreux traceurs puissent maintenant détecter les droppers, cette partie du malware installe du code sur le système sans laisser de trace.

- Obfuscateur. Le malware peut également être caché dans des fichiers cryptés sur un appareil. Ces programmes permettent d'installer le code malveillant de cette manière.

Avantages de suivre les malwares

Le malware nuit aux entreprises et coûte un temps, de l'argent et des ressources considérables pour être réparé. En surveillant continuellement les malwares, les entreprises peuvent :

- Agir rapidement lorsqu'une menace émerge. En surveillant 24h/24 et 7j/7, les entreprises sont alertées dès qu'un malware est détecté. Cela signifie que des mesures de sécurité peuvent être prises rapidement avant que les attaquants ne puissent accéder à plus d'informations.

- Détecter les failles dans les systèmes de sécurité. De nombreux outils de surveillance ont également des fonctionnalités qui scannent les systèmes informatiques pour détecter d'éventuelles vulnérabilités et points d'entrée. Cela donne aux équipes plus de temps pour corriger les failles de leur sécurité pour empêcher l'installation de malwares.

- Optimiser la bande passante pour de meilleures performances. Des pics soudains de bande passante peuvent indiquer un problème de sécurité. Avec une surveillance constante, les données peuvent être mieux optimisées à travers le système pour améliorer l'expérience utilisateur et la rendre plus rapide.

Meilleures pratiques pour se protéger contre les malwares

Protéger les systèmes contre les malwares est un effort d'équipe. En plus d'exécuter des logiciels de surveillance, tous les employés devraient :

- Garder les ordinateurs à jour avec les derniers logiciels. Chaque fois que des mises à jour du système d'exploitation sont disponibles, tout le monde devrait les télécharger. Beaucoup incluent des correctifs pour des bugs connus que les cybercriminels peuvent exploiter.

- Confirmer la source avant de télécharger des fichiers et des programmes. Les pirates peuvent faire en sorte que leurs programmes malveillants ressemblent à des logiciels existants et légitimes. Il est toujours préférable de vérifier d'où provient un téléchargement avant de se rendre sur un site inconnu ou d'accepter un logiciel d'une source inconnue.

- Être conscient des e-mails suspects. Les pièces jointes dans les e-mails sont l'un des plus grands indices lorsqu'il s'agit de l'installation de malwares sur un appareil. Ne jamais ouvrir une pièce jointe provenant d'une adresse e-mail inconnue ; vérifier l'expéditeur avant de cliquer sur des liens.

- Limiter le partage de fichiers de personne à personne. Les malwares peuvent facilement être déguisés en contenu populaire en ligne. Avant de télécharger quoi que ce soit à partir d'un site de partage de fichiers, vérifier les signes qu'il pourrait s'agir d'un code malveillant plutôt que d'un fichier authentique.

Protégez vos systèmes informatiques contre les attaques malveillantes et surveillez les vulnérabilités avec des logiciels de criminalistique numérique.

Holly Landis

Holly Landis is a freelance writer for G2. She also specializes in being a digital marketing consultant, focusing in on-page SEO, copy, and content writing. She works with SMEs and creative businesses that want to be more intentional with their digital strategies and grow organically on channels they own. As a Brit now living in the USA, you'll usually find her drinking copious amounts of tea in her cherished Anne Boleyn mug while watching endless reruns of Parks and Rec.