La sécurité exige parfois de la rapidité.

Lors du chiffrement d'une grande quantité de données, vous avez besoin d'une méthode de chiffrement qui peut traiter de gros volumes de données sans avoir un impact significatif sur le réseau, l'énergie ou la mémoire. Le chiffrement symétrique est une technique qui peut vous aider à chiffrer les données plus rapidement tout en offrant une sécurité substantielle.

Les organisations utilisent généralement des logiciels de chiffrement pour protéger leurs données en cours d'utilisation, en transit ou au repos. Ces logiciels fonctionnent avec le chiffrement symétrique et asymétrique selon les cas d'utilisation et les besoins.

Qu'est-ce que le chiffrement symétrique ?

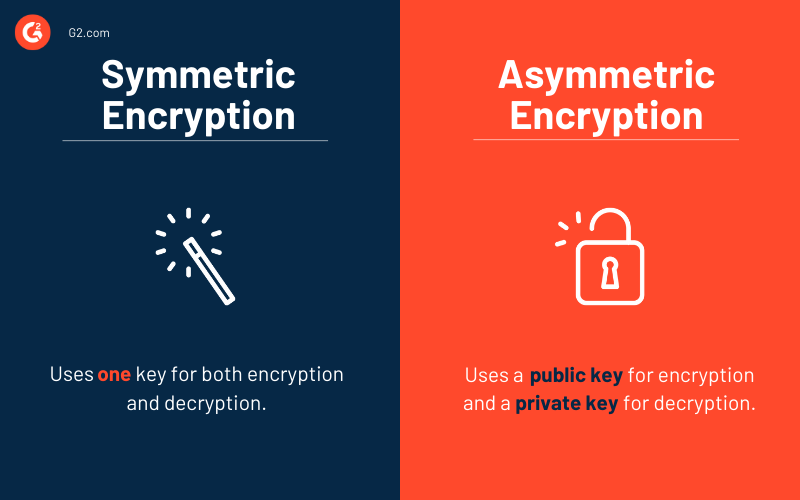

Le chiffrement symétrique est une technique dans laquelle les processus de chiffrement et de déchiffrement sont effectués à l'aide d'une seule clé. Un utilisateur chiffrant un message avec une clé secrète doit la partager avec le destinataire pour effectuer le déchiffrement.

Contrairement au chiffrement asymétrique, qui utilise une paire de clés, le chiffrement symétrique utilise une clé secrète et a un mécanisme de chiffrement plus simple. Toute personne ne possédant pas le secret partagé ne peut théoriquement pas déchiffrer le message chiffré avec la clé secrète. Mais en pratique, si un utilisateur chiffre des informations avec un mécanisme utilisant des algorithmes de chiffrement faibles, elles peuvent être décodées. Les attaquants peuvent mener des attaques par force brute en utilisant des systèmes à haute puissance de calcul pour obtenir un accès non autorisé à vos informations.

Le chiffrement symétrique utilise moins de puissance de calcul et est relativement plus simple à exécuter et à mettre à l'échelle dans les organisations. Le principal inconvénient est que les deux parties impliquées dans la communication doivent échanger une clé privée, que les attaquants peuvent intercepter.

Le chiffrement symétrique est plus rapide et utilise moins de puissance de calcul par rapport à la cryptographie à clé publique. Par conséquent, c'est un choix favorable pour les utilisateurs qui ont besoin d'effectuer un chiffrement en masse. Il est utilisé pour chiffrer et déchiffrer des bases de données. Étant donné que la clé privée est disponible pour la base de données elle-même, vous pouvez l'utiliser pour chiffrer ou déchiffrer de grandes quantités de données.

Avant de plonger plus profondément dans les algorithmes de chiffrement et les cas d'utilisation, abordons un défi important auquel les utilisateurs sont confrontés lors de l'utilisation du chiffrement symétrique : la gestion des clés.

Chiffrement symétrique et gestion des clés

La gestion des clés est un défi qui n'est pas vraiment nouveau. Bien qu'il y ait de nombreux avantages au chiffrement symétrique, une mauvaise gestion des clés symétriques est un problème qui empêche son utilisation généralisée.

Il existe de nombreux autres problèmes liés à la gestion des clés que les gens rencontrent lors de la mise en œuvre du chiffrement symétrique :

- Épuisement des clés : Lorsque vous utilisez les mêmes clés de chiffrement plusieurs fois, il y a un risque de fuite d'informations. Les attaquants peuvent utiliser ces informations pour reconstruire la clé. Vous devez maintenir une hiérarchie de clés et assurer une rotation appropriée des clés pour protéger vos clés de chiffrement des attaquants. La mise en œuvre d'un système de gestion des clés de chiffrement vous aidera à les stocker tout en conservant une sauvegarde si une clé est perdue.

- Attribution : Les clés symétriques ne contiennent pas de métadonnées intégrées qui enregistrent des informations telles que le contrôle d'accès ou la date d'expiration. La norme ANSI X9-31 aborde ce problème en joignant les informations d'utilisation prescrites à la clé. Cependant, vous aurez besoin d'un système de gestion des clés pour avoir un contrôle total sur ce qu'une clé peut être utilisée et quand.

- Évolutivité : Qu'il y ait des dizaines ou des centaines de clés, vous pouvez les gérer manuellement. Mais lorsqu'il y a un déploiement à grande échelle, organiser une rotation efficace des clés et suivre l'expiration devient un casse-tête.

Gérer le chiffrement par clé symétrique à grande échelle peut être difficile, surtout lorsque vous souhaitez assurer une cybersécurité robuste dans une configuration d'entreprise décentralisée. Vous aurez besoin d'un logiciel de gestion des clés puissant pour obtenir une visibilité et un contrôle appropriés sur les clés inscrites. Vous pouvez commencer avec une version gratuite d'un logiciel de gestion des clés et découvrir à quel point votre processus de gestion des clés peut devenir fluide.

Vous voulez en savoir plus sur Logiciel de cryptage ? Découvrez les produits Chiffrement.

Comment fonctionne le chiffrement symétrique ?

Avant de plonger dans le processus technique, vous devez vous familiariser avec quelques composants impliqués dans le processus.

Ces composants du chiffrement par clé symétrique sont :

- Texte en clair : Un message que vous souhaitez chiffrer

- Algorithme de chiffrement symétrique : Un algorithme mathématique qui convertit un message en un format inintelligible

- Clé secrète : Une clé utilisée pour chiffrer ou déchiffrer des données

- Texte chiffré : Un message chiffré que l'on ne peut pas comprendre lors de son déchiffrement avec une clé secrète

Prenons un exemple pour comprendre un chiffre symétrique (algorithme). Supposons que vous deviez chiffrer un message qui dit : « Nous nous rencontrons au centre commercial. » Par exemple, utilisons un algorithme de chiffrement par décalage de base, également connu sous le nom de chiffre de César. Ici, le texte chiffré est construit en choisissant la troisième lettre alphabétiquement à partir de la séquence de caractères donnée dans le texte en clair.

Dans notre exemple, « N » dans le texte en clair deviendra « Q » du texte chiffré, « o » dans le texte en clair deviendra « r » dans le texte chiffré, et ainsi de suite. Ce processus de chiffrement sera effectué à l'aide d'une clé secrète, que le destinataire utilisera pour déchiffrer le message.

Par conséquent, lorsque nous utilisons l'algorithme de décalage (avec trois espaces) pour chiffrer « Nous nous rencontrons au centre commercial », le texte chiffré devient « Qhx qhx phhwlqj dx fhqwuh frpphufldo ». Le destinataire du message peut maintenant utiliser la même clé secrète pour convertir le texte chiffré en texte en clair.

C'est ainsi que fonctionne le chiffrement symétrique. Nous avons utilisé un algorithme de chiffrement de base (chiffre) pour vous aider à comprendre rapidement le processus. Les algorithmes de chiffrement symétrique de l'industrie nécessitent des calculs plus complexes pour créer le texte chiffré et sont difficiles à prédire.

Cas d'utilisation du chiffrement symétrique

Le chiffrement symétrique est très populaire dans de nombreuses industries et a de multiples cas d'utilisation. Dans le monde réel, il est couramment utilisé dans le secteur bancaire, le protocole HTTPS (Hypertext Transfer Protocol Secure) et pour effectuer le chiffrement des données au repos.

Vous pouvez trouver le chiffrement symétrique comme l'un des composants essentiels dans les secteurs suivants :

- Banque : Le chiffrement symétrique est l'un des composants clés de la conformité PCI (Payment Card Industry). Il permet aux entreprises de protéger les données au repos.

- Services de stockage de données : De nombreux services qui stockent des données adoptent le chiffrement symétrique pour se protéger contre l'exposition intentionnelle ou accidentelle. Des services tels que Microsoft Azure, Google Suite et d'autres utilisent le chiffrement symétrique pour protéger les données.

- Sécurité Web via HTTPS : Le chiffrement symétrique est une partie intégrante de la sécurité des sites Web. Bien que le chiffrement asymétrique effectue l'authentification pour deux parties, le processus de chiffrement réel est effectué par le chiffrement symétrique.

De nombreux cas d'utilisation emploient le chiffrement symétrique et asymétrique ensemble pour garantir une sécurité maximale. Ils chiffrent les données en masse à l'aide du chiffrement symétrique, puis chiffrent la clé de chiffrement symétrique avec le chiffrement asymétrique.

Chiffrement symétrique vs. chiffrement asymétrique

Les deux types de chiffrement, symétrique ou asymétrique, ont leurs avantages et inconvénients. Les utilisateurs peuvent choisir un type de chiffrement particulier qui convient le mieux à leurs besoins ou combiner les deux pour réaliser une sécurité robuste.

Il existe divers points sur lesquels nous pouvons différencier le chiffrement symétrique et asymétrique.

|

Domaines de différences |

Chiffrement symétrique |

Chiffrement asymétrique |

|

Vitesse |

Il est rapide |

Il est relativement plus lent |

|

Sécurité |

Offre moins de sécurité car les utilisateurs doivent partager la même clé secrète |

Fournit plus de protection avec des clés séparées pour le chiffrement et le déchiffrement |

|

Volume de données |

Utilisé pour transmettre de grands volumes de données |

Utilisé pour transmettre de faibles volumes de données. |

|

Consommation de ressources |

Fonctionne avec une utilisation moindre des ressources |

Fonctionne avec une consommation élevée de ressources |

|

Nombre de clés |

Utilise une clé pour le chiffrement symétrique et asymétrique |

Utilise deux clés différentes pour le chiffrement et le déchiffrement. |

|

Longueurs de clés |

128 bits ou 256 bits |

RSA 2048 bits ou plus |

|

Algorithmes |

DES, 3DES, AES, RC4, et plus |

RSA, Diffie-Hellman, cryptographie à courbe elliptique (ECC), et plus |

Les compromis les plus significatifs dans le chiffrement symétrique et asymétrique

Bien que le chiffrement asymétrique soit une technique de chiffrement avancée, le chiffrement symétrique est encore utilisé aujourd'hui en raison de ses avantages. Parfois, les utilisateurs préfèrent adopter le chiffrement symétrique et asymétrique (par exemple, les couches de sockets sécurisées/Transport Layer Security ou les systèmes de chat mobile).

Lors du choix entre le chiffrement symétrique et asymétrique, vous rencontrerez une situation qui vous obligera à faire un compromis entre la sécurité et la vitesse.

Sécurité

Le chiffrement asymétrique offre une meilleure sécurité par rapport au chiffrement symétrique. Cela est dû au fait que, dans la cryptographie symétrique, vous devez partager la clé secrète avec un destinataire puisque le chiffrement et le déchiffrement se produisent à l'aide de la même clé. Cela ouvre des opportunités pour un attaquant d'intercepter la clé secrète en transmission et de déchiffrer le message.

Contrairement au chiffrement symétrique, le chiffrement asymétrique utilise deux clés : une clé publique et une clé privée. Ici, le destinataire du message génère la paire de clés. La clé publique est disponible pour tous, mais la clé privée est uniquement en possession du destinataire. Tout message chiffré avec une clé publique ne peut être déchiffré que par sa clé privée correspondante en possession du destinataire. Étant donné que le chiffrement asymétrique ne nécessite pas de partage ou de transmission de clés, les chances qu'un attaquant interfère avec elles sont moindres, ce qui en fait une méthode de chiffrement plus sécurisée.

Par conséquent, dans les endroits où vous avez besoin d'une plus grande sécurité et où la vitesse de chiffrement n'est pas une priorité élevée, le chiffrement asymétrique serait un choix favorable.

Vitesse

Le chiffrement symétrique est beaucoup plus rapide que le chiffrement asymétrique. Le chiffrement symétrique fonctionne avec des tailles de clés plus petites et une clé secrète, ce qui lui donne un avantage lorsque la vitesse de chiffrement est une priorité.

En revanche, la cryptographie asymétrique est un processus plus lent et parfois inefficace car elle peut causer des problèmes de performance dans un réseau. Le chiffrement asymétrique fonctionne avec de grandes tailles de clés qui peuvent éventuellement entraîner une consommation d'énergie plus élevée et des problèmes de mémoire.

En termes simples, si vous devez travailler avec de grands volumes de données et que la vitesse est une priorité, la cryptographie à clé symétrique serait le choix favorable.

Exemples de chiffrement symétrique

Le chiffrement symétrique utilise plusieurs algorithmes basés sur la complexité, la puissance de calcul et d'autres facteurs. Ces algorithmes convertissent le texte en clair en texte chiffré à l'aide d'une clé secrète.

Norme de chiffrement avancée (AES)

AES appartient à la famille Rijndael des algorithmes de chiffrement par blocs. Il a une taille de bloc fixe de 128 bits avec des tailles de clé variables de 128, 192 ou 256 bits.

Le saviez-vous ? AES effectue tous ses calculs en octets au lieu de bits. Par conséquent, un bloc de texte en clair de 128 bits est traité comme 16 octets.

Il existe de nombreuses façons dont le chiffrement AES est utilisé. Vous pouvez trouver son utilisation répandue dans la sécurité des processeurs, le chiffrement de fichiers, la sécurité sans fil, et divers autres endroits. La principale raison de la popularité de l'AES est le niveau de protection avec une vitesse de calcul rapide. Il fournit une forme de chiffrement efficace et efficiente qui est favorable aux gouvernements et aux entreprises du monde entier.

La norme de chiffrement avancée est basée sur un réseau de substitution-permutation. Le texte en clair passe par un nombre spécifique d'itérations basé sur la taille de la clé pour générer le texte chiffré.

Comment fonctionne l'AES

Plongeons dans les bases pour comprendre comment fonctionne l'AES. Le processus de chiffrement symétrique implique de brouiller le texte en clair en informations inintelligibles et une clé pour déchiffrer les données brouillées. Lorsque vous entrez du texte en clair dans l'AES, il subit quatre opérations de brouillage en une seule ronde. En fonction de la longueur de la clé de chiffrement, le nombre de rondes variera.

Le nombre de rondes qu'un processus de brouillage se produit dans l'AES est :

- 10 rondes pour une clé de chiffrement AES de 128 bits

- 12 rondes pour une clé de chiffrement AES de 192 bits

- 14 rondes pour une clé de chiffrement AES de 256 bits

En termes simples, si le texte en clair est X, l'algorithme AES produira Y à la première ronde, Z à la deuxième ronde. Il brouillera la sortie jusqu'à ce qu'il ait terminé le nombre total de rondes, produisant la sortie finale sous forme de texte chiffré. N'oubliez pas que dans chaque ronde, il exécute quatre opérations de brouillage.

Avec les capacités de calcul modernes, il faudrait presque une éternité pour qu'un attaquant casse le chiffrement AES 256 bits.

Norme de chiffrement des données et norme de chiffrement des données triple

La norme de chiffrement des données (DES) a joué un rôle phénoménal dans le développement précoce de la cryptographie. Elle avait une longueur de clé courte de 64 bits, qui est maintenant peu sûre, mais elle était assez favorable dans un passé récent (les années 1970).

DES est un algorithme de chiffrement par blocs qui utilise une taille de bloc de 64 bits. Il prend une chaîne de texte en clair de longueur fixe et la convertit en une chaîne de texte chiffré de la même longueur, en utilisant des fonctions mathématiques complexes.

Bien que DES ait une longueur de clé de 64 bits, l'algorithme de chiffrement utilisait seulement 56 bits. Les 8 bits restants agissaient comme des bits de contrôle. Le chiffrement DES n'offrait pas une sécurité suffisante contre les attaques par force brute et a été remplacé plus tard par la norme de chiffrement des données triple (3DES) puis par l'AES.

3DES a été introduit pour lutter contre la montée des instances d'attaques par force brute sur DES. Les utilisateurs de DES précédents n'étaient pas en faveur de changer l'algorithme de chiffrement, considérant le coût élevé et le temps considérable qu'il faudrait pour effectuer la transition. 3DES a permis à ces utilisateurs de mieux sécuriser leurs données sans effectuer un changement complet dans le chiffre.

3DES applique le chiffrement DES trois fois pour renforcer sa force tout en utilisant une longueur de clé totale de 168 bits.

Outre l'AES, le DES et le 3DES, d'autres algorithmes de chiffrement symétrique populaires sont Twofish, Blowfish, IDEA, RC4, et bien d'autres.

Vitesse vs. sécurité : quel est votre choix ?

Le chiffrement symétrique est favorable là où la vitesse de chiffrement est une priorité, et le chiffrement asymétrique est adapté aux fins où la sécurité revendique une priorité plus élevée que la vitesse.

Chiffrer un message offre une sécurité, quel que soit le chiffrement que vous utilisez, symétrique ou asymétrique. C'est juste que le niveau de sécurité (difficulté à casser la clé de chiffrement) peut varier.

Vous pouvez utiliser à la fois le chiffrement symétrique et asymétrique pour mieux protéger les informations. Par exemple, dans SSL/TLS, le chiffrement asymétrique est utilisé pour vérifier les signatures numériques, et le processus de chiffrement réel se produit par le chiffrement symétrique.

En savoir plus sur les logiciels de certificats SSL et TLS et comment vous pouvez les utiliser pour garantir une sécurité robuste et vous conformer aux normes actuelles des moteurs de recherche.

Sagar Joshi

Sagar Joshi is a former content marketing specialist at G2 in India. He is an engineer with a keen interest in data analytics and cybersecurity. He writes about topics related to them. You can find him reading books, learning a new language, or playing pool in his free time.