Assurer la sécurité de votre réseau d'entreprise n'est pas une promenade de santé dans le parc numérique.

Il y a dix ans, la connectivité réseau était simple. Les entreprises exploitaient simplement des centres de données et des serveurs sur site. Les employés utilisaient leurs appareils appartenant à l'entreprise pour accéder à leur réseau d'entreprise. Sécuriser le périmètre était un défi mais pas insurmontable. Les réseaux étendus (WAN), les réseaux privés virtuels et les pare-feu connectaient en toute sécurité les entreprises à leurs réseaux.

Avance rapide jusqu'à aujourd'hui. C'est un monde complètement différent. Les entreprises passent de l'infrastructure sur site au cloud. Les données et les applications sont distribuées partout. Les employés apportent leurs appareils et travaillent de n'importe où - bureau, domicile ou cafés. Le volume et la nature du trafic vers le réseau d'une entreprise ont explosé. La surface d'attaque et le volume des menaces de sécurité se sont étendus.

Les WAN ont évolué en WAN définis par logiciel (SD-WAN) pour faire face à l'explosion du trafic réseau vers le cloud. Mais cela ne résout toujours pas les défis de sécurité. De même, différentes solutions de sécurité cloud ont émergé, mais elles n'offrent pas de solutions holistiques aux défis du réseau.

Heureusement, les solutions de bord de service d'accès sécurisé (SASE) émergent pour les entreprises qui souhaitent une solution de sécurité et de réseau unifiée à leurs défis.

Qu'est-ce que le bord de service d'accès sécurisé (SASE) ?

Le bord de service d'accès sécurisé (SASE), prononcé 'sassy', est une architecture basée sur le cloud qui fournit le réseau en tant que service (NaaS) et la sécurité en tant que service ensemble.

SASE réunit des composants réseau, comme le SD-WAN, et des composants de sécurité, comme les passerelles web sécurisées (SWG), les courtiers de sécurité d'accès au cloud (CASB), les pare-feu et l'accès réseau à confiance zéro (ZTNA) pour fournir un accès sécurisé aux ressources réseau partout. Le modèle connecte les éléments de l'infrastructure informatique qui fonctionnaient auparavant en silos et simplifie la pile réseau pour renforcer la sécurité.

Apprenez-en plus sur le fonctionnement de SASE, ses composants, ses avantages et pourquoi votre entreprise doit adopter une solution SASE. Nous explorerons également les moyens de procéder à l'adoption de SASE et les cinq meilleures plateformes SASE à considérer.

Pourquoi votre entreprise a besoin de SASE

Aujourd'hui, près de 50 % des organisations sont natives du cloud ou entièrement activées par le cloud, et 85 % des organisations seront "cloud first" d'ici 2025. Le passage accéléré au cloud a mis la pression sur le réseau d'entreprise. Les entreprises veulent que leurs applications et logiciels essentiels soient opérationnels en tout temps. Les employés veulent accéder aux applications depuis leurs lieux de travail à distance, leurs bureaux de branche ou où qu'ils soient.

Cependant, l'adoption du cloud élargit également la surface d'attaque d'une organisation et multiplie ses menaces de sécurité. 65 % des cadres de la suite C affirment qu'ils ne peuvent pas gérer les risques émergents de sécurité cloud.

Les architectures réseau héritées ne répondent pas aux besoins actuels en matière de réseau et de sécurité en évolution rapide. Elles ont généralement un WAN qui utilise des routeurs et des réseaux privés virtuels (VPN) pour connecter les utilisateurs aux réseaux d'entreprise via le multiprotocol label switching (MPLS). En ajoutant les exigences matérielles, l'installation est coûteuse.

L'architecture de sécurité héritée signifie également le retour du trafic vers un hub centralisé pour les contrôles de sécurité. Ce processus augmente la latence, ralentit les performances des applications, frustre les utilisateurs et réduit la productivité.

Les organisations cherchant des solutions réseau qui répondent à leurs besoins cousent parfois ensemble plusieurs services de sécurité réseau et cloud comme le SD-WAN et le CASB. Cependant, cette option échoue souvent car elle augmente la complexité, le coût et les ressources nécessaires pour les gérer.

32

est le nombre moyen d'outils de sécurité utilisés par une organisation.

Source: Palo Alto Networks

SASE, cependant, résout ces problèmes. Il offre un cadre plus robuste pour la sécurité et le réseau sous le même toit. Près des deux tiers des premiers adopteurs de SASE notent une amélioration des performances et du temps de disponibilité pour les travailleurs à distance. Plus de 40 % ont observé des économies de coûts et une meilleure visibilité de leur environnement réseau et cloud.

C'est assurément une nouvelle technologie dans le monde du cloud et de la cybersécurité. Cependant, ses avantages l'emportent sur les doutes que les sceptiques peuvent avoir sur le modèle.

Vous voulez en savoir plus sur Plateformes Secure Access Service Edge (SASE) ? Découvrez les produits Plateformes Secure Access Service Edge (SASE).

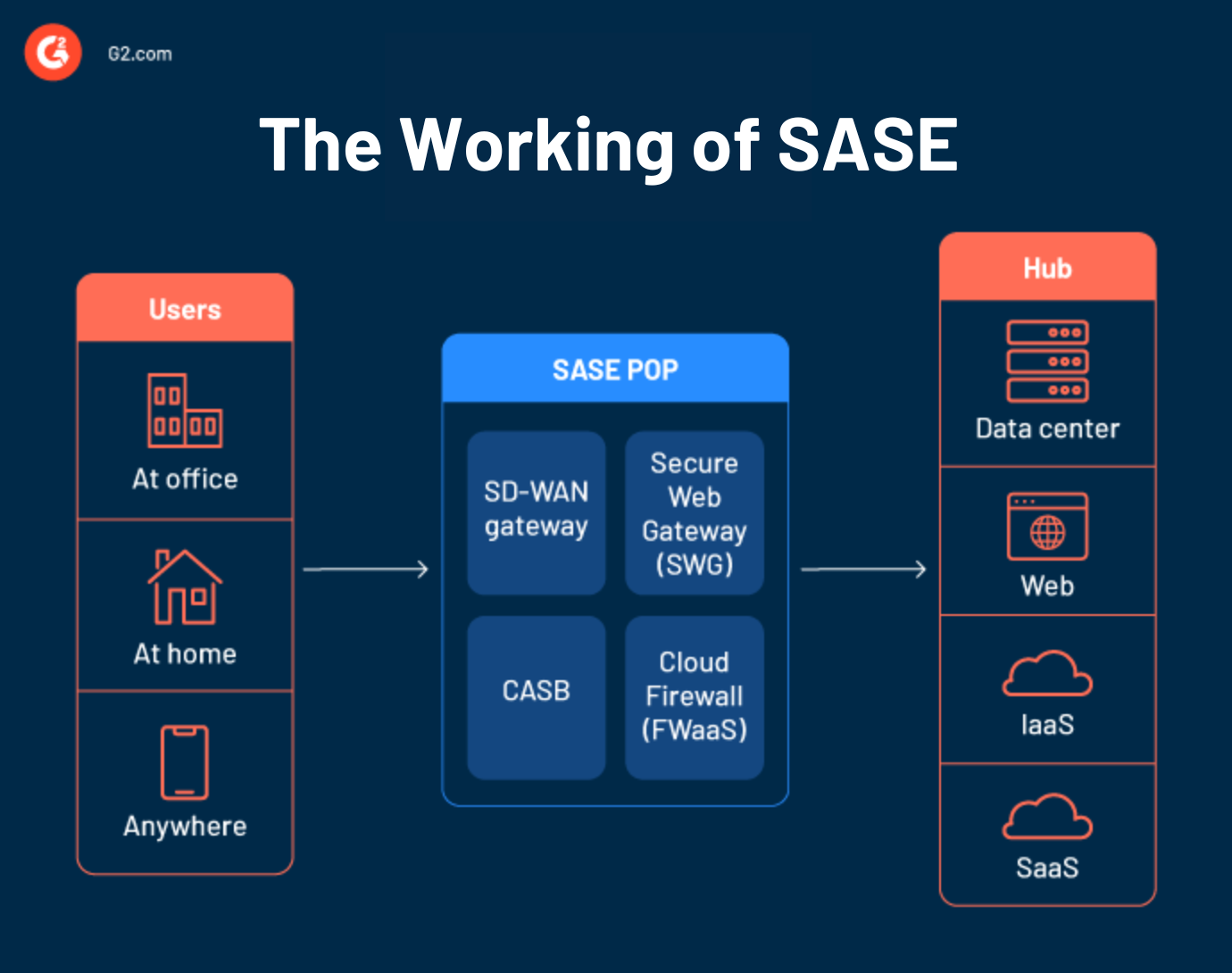

Comment fonctionne SASE ?

Les réseaux traditionnels reposent souvent sur un modèle en étoile. Tout tourne autour d'un centre de données centralisé. Il achemine tout le trafic vers un hub centralisé pour les contrôles de sécurité.

Mais avec l'adoption du cloud et le travail à distance, il ne peut pas prendre en charge toutes les exigences réseau car il renvoie le trafic à travers un point d'étranglement unique. Cela ralentit la connectivité et affecte les performances des applications. De plus, l'extension du réseau nécessite des déploiements matériels supplémentaires. SASE fonctionne différemment.

Regardez l'exemple suivant lorsqu'un utilisateur distant essaie de se connecter à une application cloud via SASE.

- L'utilisateur final tente de se connecter à une application SaaS comme Google Docs.

- L'identité de l'utilisateur et la posture de l'appareil sont d'abord authentifiées lorsqu'ils initient la demande.

- Une fois l'identité confirmée, la demande de l'utilisateur est dirigée vers un bord SD-WAN localement connecté.

- À partir de là, le SD-WAN choisit l'itinéraire optimal et dirige la demande vers le point de présence (PoP) le plus proche, le lieu physique où différents réseaux sont connectés.

- Une fois qu'il atteint le PoP, la demande est traitée à travers les composants de sécurité cloud requis comme ZTNA, les pare-feu cloud et SWG en fonction des politiques de sécurité définies par l'entreprise.

- S'il n'y a pas de problèmes de sécurité, la demande de l'utilisateur à l'application SaaS est autorisée.

Au lieu de renvoyer le trafic vers des centres de données traditionnels ou des réseaux privés pour des inspections de sécurité, SASE fait circuler le trafic de manière transparente à travers un réseau sécurisé et des composants de sécurité sans latence. Les utilisateurs peuvent facilement accéder aux applications et aux ressources où qu'ils soient et à tout moment.

Composants d'une architecture SASE

Comme indiqué précédemment, SASE intègre des technologies de mise en réseau et de sécurité pour offrir une solution de mise en réseau sécurisée basée sur le cloud. Examinons les composants de mise en réseau et de sécurité qui composent l'architecture SASE.

3 composants réseau principaux

L'architecture réseau principale de SASE peut être décomposée en trois éléments : SD-WAN, PoP global et intelligence artificielle pour les opérations informatiques (AIOps).

1. SD-WAN

Le logiciel SD-WAN est l'élément essentiel de SASE. Il fournit des connexions réseau fiables et optimales entre les utilisateurs finaux, les applications cloud et les centres de données d'entreprise.

Le SD-WAN crée généralement un réseau superposé, c'est-à-dire un réseau virtuel au-dessus du réseau existant de l'utilisateur. Il sélectionne ensuite le meilleur itinéraire pour le trafic des points d'extrémité vers les applications cloud et les centres de données de manière dynamique en fonction des politiques réseau définies par l'administrateur. Quel que soit le type de réseau existant, qu'il s'agisse de WAN, d'Internet, de liaisons à large bande commerciales ou d'une combinaison, le SD-WAN les connecte de manière optimale.

Étant donné que les points d'extrémité sont connectés via des tunnels cryptés, le SD-WAN offre aux utilisateurs une connexion sécurisée. Il simplifie et réduit le coût de l'infrastructure réseau et facilite la gestion des politiques réseau à travers plusieurs emplacements.

2. Point de présence global

Un PoP distribué à l'échelle mondiale est le moteur qui alimente le logiciel SD-WAN. Le PoP est l'endroit où le fournisseur de services réseau maintient son infrastructure réseau et connecte différents réseaux. Pensez-y comme le point central qui gère le grand volume de liaisons qui entrent et sortent du réseau.

Les grands fournisseurs SASE distribuent les PoP à travers plusieurs géographies. Cela garantit que les clients peuvent se connecter à leur réseau d'entreprise via le PoP le plus proche de leurs ressources - centre de données, campus, succursales, utilisateurs - et services cloud - applications SaaS et fournisseurs de plateformes cloud. Cela réduit également la latence et améliore les performances.

3. Intelligence artificielle pour les opérations informatiques

Un SASE alimenté par l'apprentissage automatique (ML) et des analyses avancées joue un rôle clé dans l'automatisation et la minimisation des opérations quotidiennes que les équipes informatiques doivent effectuer pour maintenir leur réseau d'entreprise stable et sécurisé. AIOps automatise la détection des anomalies, l'analyse des causes profondes et les mesures pour atténuer tout problème sur le réseau.

En conséquence, les équipes informatiques peuvent surveiller les performances du réseau en temps réel et repérer rapidement les problèmes. AIOps administre également des mesures d'auto-guérison pour certaines situations en fonction de la politique définie par les équipes informatiques.

En relation : En savoir plus sur l'automatisation du réseau et comment elle rend les opérations informatiques plus efficaces.

4 composants de sécurité cloud principaux

Les quatre composants de sécurité SASE principaux sont l'accès réseau à confiance zéro, la passerelle web sécurisée, le courtier de sécurité d'accès au cloud et le pare-feu en tant que service (FWaaS).

1. Accès réseau à confiance zéro

ZTNA fonctionne sur les principes fondamentaux du modèle de confiance zéro - "ne jamais faire confiance, toujours vérifier". Toutes les demandes d'accès au réseau sont traitées comme suspectes jusqu'à vérification. L'identité des utilisateurs individuels accédant aux appareils est authentifiée avant d'accorder l'entrée à chaque fois.

ZTNA est combiné avec le principe du moindre privilège, selon lequel les utilisateurs se voient accorder l'accès à des données, ressources et applications spécifiques nécessaires pour accomplir un travail. Les entreprises peuvent mettre en place des politiques granulaires pour appliquer une sécurité plus stricte.

2. Passerelle web sécurisée

SWG est une solution de sécurité réseau basée sur le cloud qui se situe entre Internet et ses utilisateurs. Elle inspecte chaque demande web reçue par le réseau d'une entreprise et bloque tout trafic non autorisé et potentiellement malveillant d'entrer. Les capacités essentielles de SWG incluent les suivantes :

- Filtrage d'URL

- Proxy web

- Inspection du trafic

- Prévention de la perte de données (DLP)

- Détection antivirus/malware

- Sandboxing

Combiné avec le SD-WAN et d'autres éléments SASE, SWG couvre une visibilité complète du trafic réseau.

3. Courtier de sécurité d'accès au cloud

CASB est un logiciel de sécurité qui sécurise les connexions entre les utilisateurs finaux et les plateformes cloud. Il permet aux administrateurs de définir des politiques pour l'accès au cloud et fournit une visibilité sur l'utilisation du cloud par les employés. Alors que SWG assure une utilisation sécurisée d'Internet, CASB garantit une utilisation sécurisée du cloud. Dans l'architecture SASE, ces deux composants sécurisent le réseau à la fois sur les fronts Internet et cloud.

4. Pare-feu en tant que service

Également connu sous le nom de pare-feu cloud, FWaaS est l'une des parties fondamentales de SASE. L'évolution naturelle du pare-feu réseau traditionnel, il est livré via le cloud et protège l'infrastructure réseau et cloud. Dans SASE, le pare-feu est intégré à l'ensemble de la pile réseau. Certains fournisseurs SASE offrent des pare-feu de nouvelle génération avec des capacités de pointe comme les systèmes de détection d'intrusion et la détection avancée des menaces.

4 traits distinctifs de SASE

Ces 4 caractéristiques de SASE contribuent à le rendre efficace et remarquable.

- Axé sur l'identité : Les solutions SASE mettent en œuvre des politiques d'accès à confiance zéro. Ici, l'identité de l'utilisateur, du groupe et des appareils détermine les politiques de sécurité et de mise en réseau qui s'appliquent à eux et régule leur accès.

- Cloud-native : SASE fournit à la fois l'infrastructure réseau et les solutions de sécurité via le cloud. Avec cette architecture basée sur le cloud, SASE offre multi-location, évolutivité, rapidité et efficacité.

- Soutien universel : Où que soient vos données et applications, SASE les connecte toutes - centres de données physiques, plateformes cloud, utilisateurs distants, ou même smartphones.

- Distribué mondialement : Les solutions SASE ont une infrastructure réseau privée distribuée mondialement qui offre des performances réseau optimales pour toute application, quel que soit l'emplacement. En conséquence, SASE connecte les utilisateurs en toute sécurité, où qu'ils soient.

5 avantages de SASE

Ces dernières années, SASE a pris d'assaut le monde du réseau et de la sécurité. Pas sans raisons. Il répond aux besoins commerciaux non satisfaits d'une solution de sécurité et de réseau combinée. SASE est évolutif par conception, ce qui le rend idéal pour l'infrastructure réseau en évolution rapide. Voici les cinq avantages potentiels de l'adoption d'une solution SASE pour votre organisation.

1. Gestion simplifiée

SASE fusionne différentes fonctions réseau et de sécurité en une seule console de gestion. L'équipe informatique visualise et surveille tout avec une seule interface au lieu de se rendre sur plusieurs tableaux de bord et outils pour garder un œil sur l'activité réseau et la sécurité. Cela signifie pas de silos, et pas besoin d'acheter, d'installer ou de mettre à jour différents outils ou matériels à différents endroits auprès de plusieurs fournisseurs.

Il élimine également le besoin de mettre en place différentes politiques de sécurité et de conformité pour plusieurs solutions de sécurité réseau. Au lieu de cela, les entreprises peuvent créer, configurer et appliquer une seule politique réseau et de sécurité avec des détails granulaires, garantissant la cohérence des politiques.

2. Amélioration des performances réseau

SASE élimine toute latence dans la connectivité réseau. Son modèle de livraison cloud fournit une connectivité réseau sécurisée où et quand nécessaire. La technologie SD-WAN et un réseau mondial de PoP garantissent un traitement amélioré du trafic et un routage optimal pour toute demande de trafic. Cela améliore la vitesse de la connexion.

Toutes les fonctions de sécurité sont effectuées avec une seule architecture à l'intérieur du PoP. Cela évite un routage de trafic inutile et améliore les opérations réseau.

3. Expérience utilisateur améliorée

La plupart des produits SASE sont livrés avec une authentification basée sur le cloud pour l'identité des utilisateurs et des appareils pour une couche de sécurité supplémentaire et un processus d'authentification simplifié.

Les utilisateurs n'ont pas besoin de multiples autorisations lorsqu'ils accèdent à différentes ressources. Au lieu de cela, SASE applique les politiques appropriées pour diverses ressources que l'utilisateur recherche en fonction de la connexion initiale. Cela simplifie l'accessibilité des utilisateurs au réseau d'entreprise.

Avec un réseau à faible latence, les utilisateurs bénéficient également de meilleures performances des applications et d'une bonne qualité de service.

4. Meilleure sécurité

La sécurité est le facteur vedette de SASE. Il offre diverses capacités, de ZTNA à la détection avancée des menaces, le tout sous une seule plateforme. En tant que solution cloud-native, il est positionné pour se protéger contre une large gamme de menaces de sécurité cloud.

SASE fournit également un chiffrement de bout en bout pour tout le trafic dans le réseau d'entreprise qui protège contre toute perte ou exfiltration de données.

Les équipes informatiques obtiennent une bonne visibilité de leur réseau avec SASE. Elles connaissent tous leurs utilisateurs, leurs appareils et les applications qu'ils utilisent. Les rapports de sécurité SASE alertent généralement les gestionnaires informatiques sur toute utilisation d'applications non sanctionnées, aidant à gérer l'informatique fantôme.

5. Réduction des coûts globaux

Les réseaux conventionnels reposent sur un patchwork de plusieurs solutions de sécurité et de réseau pour sécuriser l'environnement. D'autre part, un seul fournisseur propose une gamme de solutions avec SASE. Cela réduit le coût opérationnel et les ressources informatiques nécessaires pour gérer les outils.

3 défis à l'adoption de SASE

En tant que technologie émergente, l'adoption de SASE n'est pas sans obstacles significatifs. Votre entreprise pourrait rencontrer certains des défis suivants.

1. Manque de normes industrielles

Le marché SASE est encore très naissant. Aucune norme industrielle uniforme sur les fonctionnalités qu'il devrait avoir, les performances qu'il devrait fournir ou comment il devrait être déployé n'existe encore.

Il est également difficile de trouver des fournisseurs SASE de confiance car tout est si nouveau. Tous les fournisseurs n'ont pas l'expertise à la fois dans les domaines réseau et sécurité ainsi que dans les technologies sur site et cloud. En conséquence, des lacunes dans leurs produits peuvent survenir.

2. Coordination entre les équipes réseau et sécurité

SASE réunit les technologies réseau et de sécurité pour le bien. Un problème majeur se pose si les équipes réseau et sécurité informatique ne peuvent pas coopérer. Plus souvent qu'autrement, le réseau et la sécurité ont existé en parallèle, avec les équipes travaillant en silos, même en gérant une infrastructure commune.

Bien que tout grand changement entraîne une certaine résistance, les guerres de territoire entre les deux départements pourraient retarder l'ensemble du processus. Faites participer les deux équipes avant de vous lancer dans le voyage SASE.

3. Coût, temps et ressources

Adopter SASE est un long processus qui nécessite un investissement important en temps, argent et ressources humaines. Les entreprises doivent être prêtes pour le long terme au lieu d'attendre une mise en œuvre et des résultats immédiats.

Malgré les défis, SASE est un perturbateur des technologies réseau et de sécurité héritées.

SASE vs. SSE

SASE est souvent confondu avec d'autres technologies de sécurité réseau et cloud comme le SD-WAN et le bord de service sécurisé (SSE). Cependant, ces technologies sont un sous-ensemble de SASE.

.png)

SSE, qui a évolué après SASE en tant qu'architecture de sécurité cloud, peut être considéré comme le composant de sécurité de SASE. Il inclut ZTNA, CASB, SWG et FWaaS. Cependant, il ne répond pas aux besoins réseau. Les entreprises qui souhaitent se concentrer sur le composant de sécurité de leur réseau peuvent opter pour SSE.

SASE, en revanche, adopte une approche holistique des besoins réseau et de sécurité et intègre les deux composants.

Comment se préparer à l'adoption de SASE

Mettre en œuvre SASE pour vos besoins commerciaux nécessite une planification approfondie. Après tout, rénover votre architecture réseau et de sécurité avec un nouveau modèle n'est pas une mince affaire. Voici quelques éléments à considérer.

Définissez vos objectifs SASE

Obtenir une solution SASE ne signifie pas simplement acheter une solution auprès d'un seul fournisseur et la configurer. Cela peut également impliquer de s'appuyer sur votre infrastructure existante pour développer une véritable architecture SASE convergée.

Pour déterminer quelle option est la meilleure pour vous, dressez la liste des problèmes réseau et de sécurité qui doivent être résolus dans votre organisation. Avez-vous besoin de passer de MPLS à SD-WAN ? Avez-vous besoin d'une solution de sécurité cloud pour obtenir une visibilité sur votre environnement multi-cloud en évolution ? Ou avez-vous simplement besoin d'un meilleur contrôle d'accès ?

Déterminez si vous pouvez utiliser certaines technologies SASE pour combler le fossé dans votre infrastructure actuelle. Par exemple, si vous avez déjà un composant réseau SD-WAN et que vous avez juste besoin d'une couverture de sécurité supplémentaire, vous pouvez intégrer un SSE pour créer votre architecture SASE.

Examinez où vous vous situez par rapport à un modèle SASE idéal dans votre entreprise. Définissez ces éléments dès le début car SASE n'est pas un cas de plug-and-play. Il nécessite une carte stratégique qui couvre toutes vos exigences réseau d'entreprise.

Planifiez vos cas d'utilisation et rappelez-vous que le déploiement de SASE se fait progressivement. Vous n'avez pas à faire un passage complet de votre infrastructure héritée à une solution SASE en une seule journée. Au lieu de cela, vous pouvez planifier d'ajouter différents composants SASE sur des années. Avec cet objectif, créez votre feuille de route SASE et estimez le calendrier, le coût et les ressources nécessaires.

Obtenez le soutien de la direction

Souvent, la technologie n'est pas la barrière dans toute transformation numérique mais la réticence des gens à l'utiliser. Cela s'applique également à l'adoption de SASE, car elle transforme l'ensemble du réseau.

Dans de nombreuses entreprises, les équipes réseau et sécurité travaillent séparément. Ces silos doivent être démantelés. SASE remplacera les VPN hérités, les pare-feu matériels et d'autres applications au fil du temps. Les règles et politiques devront être retravaillées. Les pratiques à travers l'organisation devront être redéfinies. Cela nécessite le soutien de la direction.

Expliquez aux dirigeants comment l'utilisation de SASE soutient les objectifs stratégiques de l'entreprise comme la réduction des coûts et l'augmentation des performances. Une fois que les gens voient comment l'initiative s'intègre dans le tableau d'ensemble, ils seront plus disposés à y consacrer des ressources.

Renseignez-vous sur le marché SASE

Maintenant que vous avez fait vos devoirs, commencez à évaluer les fournisseurs SASE. Les solutions réseau et de sécurité cloud-native évoluent constamment. En conséquence, les plateformes SASE font de même. Faites preuve de diligence raisonnable.

20

est le nombre de suites et de produits SASE répertoriés sur G2.com, le principal marché de logiciels au monde.

Source: G2

Vérifiez les capacités du fournisseur par rapport à vos besoins. Assurez-vous que votre fournisseur dispose d'une infrastructure réseau privée mondiale pour un réseau sécurisé et d'une pile logicielle cloud-native. Leur interface doit également être facile à utiliser. Plus important encore, la solution doit être équipée pour prendre en charge les nouvelles technologies comme la 5G à l'avenir.

Testez, déployez et optimisez

Testez et pilotez des capacités SASE spécifiques comme le SD-WAN et voyez comment elles s'intègrent à votre environnement cloud, réseau et pile de sécurité. Élargissez en ajoutant plus de composants SASE. Pendant ce temps, éliminez progressivement le matériel hérité à mesure que les contrats expirent tout en passant à l'architecture SASE.

Une liste de contrôle rapide des fonctionnalités que vous devez considérer pour votre SASE

Sur la base des avis sur G2, nos utilisateurs se concentrent le plus sur ces fonctionnalités populaires lors du choix des outils SASE.

- Sécurité des données (157 avis G2)

- Audit de sécurité (149 avis G2)

- Prévention de la perte de données (149 avis G2)

- Analytique des utilisateurs (142 avis G2)

- Découverte des données (130 avis G2)

En mettant en œuvre par phases, vous pouvez avancer avec confiance. Continuez à évaluer les performances et optimisez l'architecture SASE à mesure que vos demandes réseau évoluent.

Les 5 meilleures plateformes SASE pour 2023

SASE offre une solution de connectivité réseau et de sécurité complète qui est plus agile et plus facile à évoluer que les options traditionnelles. Il met l'accent sur une approche tout-en-un pour centraliser les politiques de sécurité et la gestion des accès à la périphérie du réseau, protégeant à la fois les applications et les données sur site et basées sur le cloud.

Découvrez notre liste des meilleures plateformes SASE pour 2023 basée sur des avis authentiques d'utilisateurs vérifiés sur notre site Web.

Pour être inclus dans la catégorie SASE, un fournisseur doit avoir :

- Accès simplifié pour les applications SaaS, les navigateurs web et les réseaux

- Gestion centralisée des politiques

- Pare-feu en tant que service

- Protection contre les menaces basée sur le cloud

- Authentification adaptative

- Segmentation du réseau

- Surveillance du trafic et du comportement des utilisateurs

*Ci-dessous se trouvent les 5 principales solutions de plateformes SASE du rapport Grid® de printemps 2023 de G2. Certains avis peuvent être édités pour plus de clarté.

1. Zscaler Cloud Security

Zscaler Cloud Security est un outil d'architecture SASE cloud-native. Il comprend une gamme de fonctionnalités telles que SWG, ZTNA et CASB. Zscaler dispose de plus de 150 PoP dans le monde et fournit un accès sécurisé et une vue unique de la connectivité réseau et de la sécurité.

Ce que les utilisateurs aiment le plus :

"Il réduit les coûts et la complexité informatiques en étant facile à déployer et à gérer en tant que service automatisé et livré par le cloud. Il offre également une excellente expérience utilisateur en rapprochant la sécurité et la politique de l'utilisateur pour éliminer les retours inutiles."

- Avis sur Zscaler Cloud Security, Manjunath M.Ce que les utilisateurs n'aiment pas :

"Il est instable. Nous devons toujours déplacer le proxy vers un autre emplacement. Les rapports sont si limités."

- Avis sur Zscaler Cloud Security, Jan-Michael G.2. Symantec SASE Framework

Symantec SASE Framework offre la plupart des composants essentiels pour une plateforme SASE, comme DLP, FWaaS, inspection SSL et applications de surveillance des performances. Un avantage supplémentaire est qu'il s'agit d'une solution ouverte qui fonctionne avec n'importe quel fournisseur SD-WAN.

Ce que les utilisateurs aiment le plus :

"Fournit une bonne protection contre le trafic web et cloud. L'équipe de support technique est disponible 24/7 pour toute solution."

- Avis sur Symantec SASE Framework, Abhinaya M.Ce que les utilisateurs n'aiment pas :

"Le support est un peu lent à répondre. Le prix est un peu élevé par rapport à un autre fournisseur. De plus, pas assez de matériel de formation."

- Avis sur Symantec SASE Framework, Ahmed B.

3. Citrix Secure Access

Citrix Secure Access fait partie du portefeuille SASE de Citrix qui comprend SD-WAN, accès Internet sécurisé et analyses. Ces solutions sont entièrement intégrées et peuvent être déployées en plusieurs phases en fonction de vos besoins. La solution a une grande satisfaction client mais une faible présence sur le marché, selon le rapport G2 Spring 2023.

Ce que les utilisateurs aiment le plus :

"C'est un moyen sûr de faire des affaires depuis plusieurs endroits sans s'inquiéter. Le système peut être utilisé par de nombreuses personnes à la fois. Il est facile à naviguer."

- Avis sur Citrix Secure Access, Jodi W.Ce que les utilisateurs n'aiment pas :

"Quelques choses sont parfois ennuyeuses, surtout lorsque vous ne pouvez pas vous connecter au serveur, et cela ne vous dit pas exactement les problèmes. Parfois, la raison peut être que votre profil est verrouillé avec un serveur, et vous ne pouvez pas vous connecter à de nouveaux serveurs. Si Internet est faible, il commence à rompre la connectivité, bien qu'il se reconnecte une fois la connexion rétablie."

- Avis sur Citrix Secure Access, Nazli P.

4. Prisma SASE

Prisma SASE de Palo Alto Networks est une solution SASE alimentée par l'IA. Prisma Access et Prisma SD-WAN constituent le cœur de cette architecture. Outre les composants SASE habituels, Prisma a l'avantage supplémentaire de l'AIOps intégré à la solution pour l'analyse et la détection des problèmes.

Ce que les utilisateurs aiment le plus :

"Console simple pour SD-WAN, et avec la même console, nous gérons également Prisma Access."

- Avis sur Prisma SASE, Lalith K.

Ce que les utilisateurs n'aiment pas :

"Le produit est un peu plus cher que les autres fournisseurs de services de sécurité."

- Avis sur Prisma SASE, Sanchit M.

5. MVISION Unified Cloud Edge

MVISION Unified Cloud Edge était la réponse de McAfee à l'architecture SASE, offrant des solutions réseau et de sécurité unifiées. Il est maintenant fourni par Trellix et Skyhigh Security, les deux entreprises qui se sont séparées de McAfee Enterprises en 2022. Skyhigh Security se concentre davantage sur SSE, tandis que Trellix s'occupe des solutions SASE et de sécurité des points d'extrémité.

Ce que les utilisateurs aiment le plus :

"L'une des meilleures choses à propos de MVISION Unified Cloud Edge est sa capacité à fournir une vue holistique de la posture de sécurité d'une organisation à travers plusieurs environnements, y compris les clouds publics et privés, les systèmes sur site et les appareils mobiles. De plus, il permet de gagner en visibilité et en contrôle sur ses actifs cloud et web, applications et données, et permet de définir des politiques et de les appliquer de manière cohérente à travers toute l'organisation." -

- Avis sur MVISION Unified Cloud Edge, Shashank A.Ce que les utilisateurs n'aiment pas :

"Il est complexe pour la plupart de nos utilisateurs en termes de configuration. De plus, le coût est élevé."

- Avis sur MVision Unified Cloud Edge, Mayank V.

Rejoignez la révolution SASE

SASE transforme les réseaux d'entreprise. Il offre une agilité, une évolutivité et une résilience inégalées avec une architecture de sécurité et de réseau basée sur le cloud unifiée. Pour l'informatique en nuage rapide et le travail hybride, l'adoption de SASE ne sera pas une question de pourquoi mais une question de quand.

Les premiers adopteurs récoltent déjà des avantages en termes de coût réduit, de performances réseau accrues et de sécurité de premier ordre. Alors, pourquoi ne pas monter dans le train SASE avant qu'il ne soit trop tard ?

Voulez-vous que votre entreprise soit plus sécurisée ? Explorez le réseau à confiance zéro et comment il aide les entreprises à renforcer la sécurité.

Soundarya Jayaraman

Soundarya Jayaraman is a Content Marketing Specialist at G2, focusing on cybersecurity. Formerly a reporter, Soundarya now covers the evolving cybersecurity landscape, how it affects businesses and individuals, and how technology can help. You can find her extensive writings on cloud security and zero-day attacks. When not writing, you can find her painting or reading.