Considérez combien de votre vie se déroule sur un ordinateur ou un appareil mobile.

Vous consultez vos e-mails, vous vous connectez à vos comptes de réseaux sociaux et vous entrez votre numéro de carte de crédit après quelques achats en ligne. Chaque fois que nous partageons des données sensibles comme des mots de passe et des informations bancaires en ligne, il devient de plus en plus important de trouver des moyens de renforcer nos efforts de cybersécurité en ligne.

Chacun de nos comptes numériques est à risque de violation, c'est pourquoi il est crucial d'ajouter un niveau de protection supplémentaire avec un logiciel d'authentification multi-facteurs (MFA).

Qu'est-ce que l'authentification multi-facteurs (MFA) ?

L'authentification multi-facteurs est une méthode d'authentification qui nécessite que l'utilisateur présente deux ou plusieurs preuves pour obtenir l'accès et se connecter à un compte. L'utilisateur ne se verra accorder l'accès qu'après avoir entré ces informations. Les exemples de preuves peuvent inclure un numéro de téléphone, une adresse e-mail ou la réponse à une question de sécurité.

Des couches supplémentaires de sécurité dans le processus de connexion offrent la tranquillité d'esprit que vos informations personnelles resteront protégées et hors de portée des mauvaises mains.

MFA vs. 2FA

L'authentification multi-facteurs et l'authentification à deux facteurs sont toutes deux des mesures de sécurité qui offrent une couche de protection supplémentaire à vos comptes en ligne au-delà d'un simple nom d'utilisateur et mot de passe. Alors que la MFA combine un nombre quelconque de facteurs d'authentification pour vérifier l'identité en ligne de quelqu'un, le type le plus courant est la 2FA.

La 2FA ou vérification en deux étapes nécessite deux formes de vérification avant d'accorder l'accès à un compte ou un système. Les implémentations typiques incluent la réception d'un code par SMS, l'utilisation d'une application mobile comme Google Authenticator, l'authentification vocale ou l'utilisation de jetons matériels. Bien que plus sécurisée qu'un simple mot de passe, la 2FA peut encore être vulnérable à certaines attaques, telles que le détournement de carte SIM ou le phishing.

La MFA va au-delà de la 2FA en ajoutant des couches supplémentaires de sécurité. Un processus d'authentification en deux étapes échoué ou un comportement utilisateur suspect peut la déclencher. La MFA combine souvent différents facteurs, tels qu'un mot de passe, une analyse biométrique et une question de sécurité. Ce type de mesures de sécurité supplémentaires peut être requis lors de l'accès à des fichiers plus importants ou à des données sensibles, telles que des dossiers de santé ou des dossiers financiers.

Vous voulez en savoir plus sur Logiciel d'authentification multifacteur (MFA) ? Découvrez les produits Authentification multifacteur (MFA).

Importance de l'authentification multi-facteurs

Aujourd'hui, la MFA est considérée comme une fonctionnalité essentielle dans plusieurs catégories de logiciels IAM, y compris :

- Logiciel de connexion unique

- Logiciel de gestion des accès privilégiés (PAM)

- Logiciel de gestion des identités et des accès dans le cloud (CIAM)

- Services de répertoire cloud

- Outils de gouvernance des identités et de contrôle d'accès

Ces solutions IAM intègrent la MFA pour renforcer la sécurité, minimiser les risques d'accès non autorisé et se conformer à diverses exigences réglementaires.

Bien que certains considèrent que ce processus est un léger inconvénient, ou qu'il prend trop de temps à mettre en place, cela vaut la peine à long terme d'avoir un niveau de sécurité plus élevé. Tous les deux jours, nous entendons parler de comptes et de dossiers compromis dans le monde entier. La MFA peut aider à prévenir cela.

L'objectif ultime de la MFA est de créer une ligne de défense entre vos informations et les pirates. La MFA rend beaucoup plus difficile l'accès pour les personnes non autorisées. Bien qu'ils puissent connaître votre mot de passe, ils ne pourront pas recréer un deuxième facteur d'authentification (votre empreinte digitale, un code texte, une réponse à une question de sécurité).

Dans le passé, les systèmes MFA mettaient en œuvre uniquement une authentification à deux facteurs, mais avec le nombre croissant de cyberattaques, les gens ont recours à l'utilisation de deux facteurs ou plus pour des couches de protection supplémentaires. Bien que nous ne puissions pas prévenir tous les crimes en ligne, prendre des mesures simples comme utiliser la 2FA ou la MFA peut réduire considérablement le risque de piratage.

Si la MFA est disponible, vous devriez l'utiliser – surtout en ce qui concerne vos informations les plus sensibles telles que vos comptes financiers, vos dossiers de santé et votre adresse e-mail principale.

En relation : Intéressé par aller encore plus loin dans vos efforts de sécurité ? Parcourez notre liste des meilleurs fournisseurs de logiciels de cybersécurité qui protègent contre le piratage, les virus et autres menaces.

Comment fonctionne l'authentification multi-facteurs ?

Il est important de noter qu'il existe deux principaux types d'authentification multi-facteurs.

- MFA d'application : Le processus d'authentification qui s'active lorsqu'un utilisateur tente d'accéder à une ou plusieurs applications.

- MFA de dispositif : Le processus d'authentification qui active immédiatement la MFA au moment de la connexion à un système.

Bien qu'ils soient des processus distincts, la MFA est essentiellement la même pour les deux types. Lorsqu'un utilisateur essaie d'accéder à quelque chose (téléphone, ordinateur portable, serveur, etc.), il est confronté à l'authentification multi-facteurs et doit entrer deux ou plusieurs facteurs d'authentification. Si les facteurs sont jugés corrects par un fournisseur d'identité principal (IdP), ils se verront accorder l'accès.

L'un des facteurs d'authentification les plus demandés est votre numéro de téléphone. Habituellement, avec la MFA, vous entrez votre nom d'utilisateur et mot de passe lors de la connexion, puis un code unique qui est envoyé par message texte.

Cela prouve que vous vous souvenez à la fois de votre nom d'utilisateur et de votre mot de passe, mais aussi que vous êtes en possession de votre smartphone, qui est "enregistré" comme un appareil pour recevoir ces types de codes.

Méthodes d'authentification multi-facteurs

Un facteur d'authentification est une catégorie de justificatifs pour identifier la vérification. Lorsque ces facteurs sont utilisés dans la MFA, chaque facteur supplémentaire augmente la certitude que la personne tentant d'accéder au compte est bien celle qu'elle prétend être.

Vos justificatifs se répartissent en trois catégories différentes :

- Connaissance : Quelque chose que seul l'utilisateur connaît, comme son mot de passe ou son code PIN.

- Possession : Quelque chose que seul l'utilisateur possède, comme un smartphone ou un jeton matériel.

- Inhérence : Quelque chose qui est propre à cet utilisateur, comme son empreinte digitale ou sa voix.

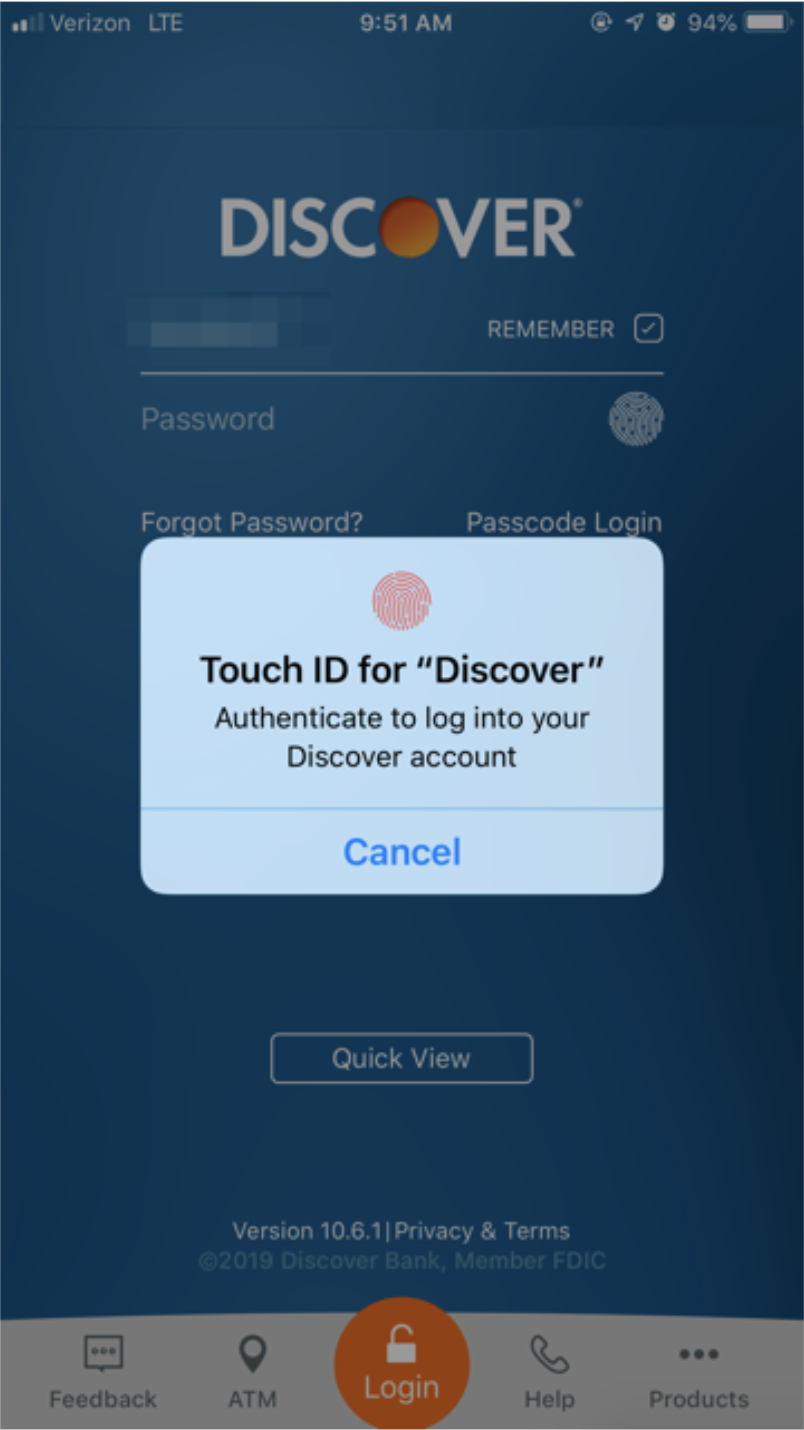

Par exemple, lors de la connexion à une application bancaire sur un smartphone, l'application envoie à l'utilisateur un code à saisir avant qu'il ne puisse accéder à son compte. Cette méthode de MFA relève de la catégorie "quelque chose que vous savez", car c'est un numéro PIN que l'utilisateur doit entrer avant de pouvoir se connecter pleinement à son compte bancaire en ligne.

L'application Discover Card va encore plus loin en demandant "quelque chose que vous êtes" lors de la connexion – une empreinte digitale.

Ou, pensez à quand vous allez à la station-service pour faire le plein. Après avoir glissé votre carte de crédit, la machine à la pompe vous demande d'entrer votre code postal. Cela relèverait de "quelque chose que vous savez" et est un type plus ancien de MFA.

Authentification adaptative

Les facteurs d'authentification plus récents prennent en compte le contexte du comportement de connexion.

Par exemple, le système peut reconnaître qu'un pirate se connecte depuis un endroit étrange à des milliers de kilomètres, ou remarquer qu'un nouvel appareil tente d'accéder à votre compte. Le système prend également note de l'heure à laquelle vous tentez de vous connecter et du type de réseau auquel vous accédez. Si l'un de ces facteurs semble inhabituel, l'authentification adaptative sera déclenchée.

L'authentification adaptative utilise l'intelligence artificielle et l'apprentissage automatique pour noter toute connexion étrange sur votre compte. Tout comportement atypique (connexion depuis un nouvel emplacement ou à des heures inhabituelles) fera que le système enverra des vérifications supplémentaires telles que l'identification faciale ou des codes par e-mail.

Au fil du temps, l'authentification adaptative apprendra les habitudes de l'utilisateur et finira par cesser de lui demander de vérifier son identité s'il commence à fréquenter un nouvel emplacement ou à utiliser un nouvel appareil de plus en plus.

Conseil : Ne confondez pas vos termes de cybersécurité. L'authentification multi-facteurs est une forme d'authentification basée sur le risque, mais ce n'est pas la même chose.

Types d'authentification multi-facteurs

Vous n'utilisez peut-être que deux ou trois types d'authentification multi-facteurs lorsque vous accédez à des comptes en ligne, mais saviez-vous qu'il existe un certain nombre de types différents ?

Codes par e-mail

Ces codes seront envoyés à l'utilisateur demandant l'accès par e-mail. Recevoir un code par e-mail est l'un des types de MFA les plus courants et peut être une bonne option si votre téléphone est perdu, volé ou simplement dans une autre pièce.

Jetons par SMS

Un jeton par SMS est identique à un code par e-mail, juste par un autre moyen de communication. Recevoir des jetons par SMS est une option facile à mettre en œuvre et peut être utilisée par pratiquement tout le monde.

Après avoir entré votre nom d'utilisateur et votre mot de passe, un mot de passe à usage unique (OTP) sous forme de numéro PIN sera envoyé à votre téléphone. Le numéro agit comme le deuxième facteur d'authentification et est entré sur la page/écran suivant.

Vérification biométrique

La vérification biométrique peut être n'importe quoi, de l'identification par empreinte digitale à la reconnaissance faciale. Les utilisateurs avec des appareils intelligents ou des ordinateurs peuvent profiter de cette technologie pour renforcer encore leur protection en ligne.

Utiliser la vérification biométrique est généralement moins contraignant qu'un mot de passe à usage unique et peut rendre la MFA plus facile à utiliser qu'un fardeau.

Jetons matériels

Alors que les trois types précédents de MFA étaient virtuels, un jeton matériel est physique. Ce jeton est considéré comme l'une des méthodes de MFA les plus sécurisées mais peut être plus coûteux.

De nombreuses entreprises offriront des jetons matériels à leurs utilisateurs les plus précieux afin de les garder comme clients. Typiquement, un jeton matériel est la meilleure option pour protéger des choses comme vos informations bancaires, d'assurance et d'investissement.

Les utilisateurs inséreront le jeton dans l'appareil ou l'ordinateur pour accéder aux informations. S'ils veulent accéder aux informations sur un appareil mobile, ils peuvent avoir besoin d'un "dongle" USB ou USB-C.

Le seul inconvénient ? Vous devez garder une trace de l'endroit où se trouve le jeton, et si vous le perdez ou l'oubliez à la maison, vous ne pourrez pas accéder à vos comptes.

Questions de sécurité

Vous avez probablement rencontré des questions de sécurité lors de la configuration de votre compte bancaire ou de votre portail scolaire. Les questions de sécurité sont statiques et sont considérées comme un type d'authentification basée sur la connaissance (KBA). Lorsque vous configurez un compte, il peut vous être demandé de définir une question de sécurité.

Quelques exemples de questions de sécurité sont :

- Quel était le nom de votre premier animal de compagnie ?

- Dans quelle rue avez-vous grandi ?

- Quel est le nom de jeune fille de votre mère ?

- Quel était votre surnom d'enfance ?

Lors de l'accès à votre compte, vous entrerez votre nom d'utilisateur et votre mot de passe, puis on vous demandera de fournir une réponse à la question de sécurité. Les versions plus fortes de KBA (appelées KBA dynamique) sont générées en temps réel en fonction de dossiers tels que les transactions récentes et l'historique de crédit.

Bien que les questions de sécurité soient une forme courante d'authentification multi-facteurs, elles peuvent être facilement compromises. Si quelqu'un fait suffisamment de recherches en ligne à travers vos comptes de réseaux sociaux, il peut être en mesure de reconstituer certaines des réponses à vos questions.

D'autres exemples d'authentification multi-facteurs peuvent inclure :

- Scan de la rétine ou de l'iris

- Codes d'application pour smartphone à usage unique

- Analyse comportementale

- Appareils USB, badges, autres dispositifs physiques

Plus vous avez de types d'authentification multi-facteurs mis en œuvre, plus vos données sensibles deviennent sécurisées. Même si un pirate a accès à deux des trois types, il ne pourra toujours pas avancer et votre processus de MFA aura été prouvé efficace.

Sécurité de la MFA

À quel point l'authentification multi-facteurs est-elle sécurisée ? La sécurité dépend finalement de la dévotion. Si vous êtes prêt à prendre le temps d'entrer plusieurs facteurs d'authentification pour accéder à votre compte, vous pouvez perdre une minute de votre journée, mais vous serez mieux protégé à long terme.

De plus, des mots de passe plus complexes (surtout une variété de mots de passe complexes) sont votre meilleure chance en matière de sécurité des comptes. Si vous cherchez à renforcer votre processus de MFA, vous pouvez faire l'une des choses suivantes :

- Demandez à votre banque de mettre en œuvre l'authentification multi-facteurs.

- Essayez d'éviter d'authentifier votre identité par vérification sociale car elles sont les plus à risque d'être piratées.

- Faites vos recherches sur les méthodes de MFA qui fonctionneront le mieux pour vous.

Atteindre une sécurité à 100 % n'arrivera jamais, mais si vous êtes proactif avec votre sécurité en ligne, même les pirates les plus intelligents ne pourront pas voler vos informations personnelles.

Avantages de l'authentification multi-facteurs

De nos jours, les gens s'attendent à ce que l'authentification multi-facteurs fasse partie de toute configuration de compte. Elle a été intégrée dans l'expérience moderne du service client et est désormais la norme pour la sécurité en ligne de base.

Les gens aiment la MFA parce que :

- Elle offre un niveau de protection plus élevé qu'un simple nom d'utilisateur et mot de passe.

- Les utilisateurs peuvent se sentir plus valorisés par les entreprises qui utilisent la MFA.

- La MFA peut se connecter avec un logiciel de connexion unique et offrir aux utilisateurs un processus de connexion plus simplifié et sécurisé.

À la fin de la journée, il devient de plus en plus dangereux de conserver des informations confidentielles en ligne ou dans le cloud. La montée de l'authentification multi-facteurs a apaisé les esprits des clients et des entreprises et a considérablement renforcé la protection globale contre les utilisateurs non autorisés.

Deux, c'est mieux qu'un

Et trois, c'est encore mieux... du moins en ce qui concerne vos efforts de sécurité. De plus en plus de sites web, de services et d'applications profitent de l'authentification à deux, voire trois facteurs comme couche de protection supplémentaire.

La prochaine fois que vous vous inscrivez à un compte, assurez-vous de prendre quelques minutes supplémentaires pour configurer la MFA et protéger toutes vos données sensibles.

Vous voulez en savoir plus sur le piratage ? Découvrez comment fonctionne le spear phishing et comment vous pouvez vous protéger de devenir une cible facile.

Cet article a été publié à l'origine en 2020. Il a été mis à jour avec de nouvelles informations.

Alexa Drake

Alexa is a former content associate at G2. Born and raised in Chicago, she went to Columbia College Chicago and entered the world of all things event marketing and social media. In her free time, she likes being outside with her dog, creating playlists, and dabbling in Illustrator. (she/her/hers)