Si vous n'avez jamais été victime d'un vol d'identité ou d'un piratage informatique, considérez-vous comme l'un des chanceux.

Cependant, ceux d'entre nous qui ont vécu ce cauchemar sont conscients de l'importance de la cybersécurité. Si vous ne savez pas comment vous protéger, ou quelles mesures vous devriez prendre pour vous assurer que vos données ou informations privées ne soient pas volées, vous n'êtes pas seul.

Nous avons demandé à des experts dans le domaine de la sécurité et de la technologie de l'information de nous donner les conseils et astuces qu'ils jugent les plus importants pour vous assurer de rester invulnérable. Plongeons dans le sujet.

Conseils de cybersécurité à mettre en œuvre

Connaître les tenants et aboutissants de la cybersécurité et comment se protéger d'une attaque n'est pas réservé à ceux d'entre nous qui travaillent dans l'industrie technologique. Si vous utilisez un ordinateur ou possédez un smartphone, ces conseils d'experts vous seront certainement utiles. Continuez à lire pour découvrir quel conseil vous devriez mettre en œuvre pour vous protéger ainsi que vos données personnelles.

1. Formez vos employés à la sécurité

La formation à la sécurité des employés devrait faire partie de votre culture d'entreprise, et plus elle est répandue dans votre entreprise, plus les gens y adhéreront. Essayez d'inclure votre DSI ou responsable informatique lors du processus d'intégration pour vraiment faire comprendre aux nouveaux employés l'importance de la sécurité dans leur nouvel emploi. Pour les employés de longue date, assurez-vous que votre message est transmis par leurs chefs d'équipe. Essayez d'éviter les longs e-mails et mémos que beaucoup d'employés liront en diagonale avant de les supprimer. Au lieu de cela, essayez de créer des vidéos, ou peut-être d'accrocher des infographies dans les principales zones du bureau, comme la salle de pause, près de la fontaine à eau, et même dans les toilettes. Même si vos employés ne sont pas très intéressés par la sécurité, lire à plusieurs reprises des phrases et des actions sous forme visuelle les aidera à se souvenir de ces messages lorsque quelque chose d'inhabituel se produira en ligne.

- Adnan Raja, Vice-président du marketing pour Atlantic.net

2. Arrêtez les tentatives de phishing dans leur élan

J'ai remarqué que beaucoup d'administrateurs de sécurité ne profitent pas de quelque chose que le DNS offre gratuitement - un enregistrement SPF (Sender Policy Framework). Les enregistrements SPF sont un type spécial d'enregistrement DNS qui identifie quels serveurs de messagerie sont autorisés à envoyer un e-mail au nom du domaine de votre entreprise. L'utilisation des enregistrements SPF empêche les spammeurs et les phishers d'envoyer des e-mails à partir de serveurs non autorisés qui semblent provenir de votre domaine. Dans le monde d'aujourd'hui où le phishing devient de plus en plus ciblé, plus un e-mail semble authentique, plus il est probable que quelqu'un dans votre entreprise clique dessus sans méfiance. Forger le domaine de l'expéditeur pour qu'il semble provenir de votre domaine est une tactique astucieuse pour ajouter à l'authenticité des messages de phishing. Un enregistrement SPF correctement configuré empêchera cela.

- Steve Tcherchian, Directeur des produits chez XYPRO

3. Ne sous-estimez pas les choses simples

Dans le lieu de travail numérique d'aujourd'hui, il n'y a aucune excuse pour avoir un mauvais design de sécurité. La sécurité devrait être le premier point à l'ordre du jour de toute entreprise, surtout celle qui dépend des services informatiques. Des mesures de protection techniques et physiques devraient toujours être en place. Des choses simples comme changer les mots de passe par défaut sur l'infrastructure serveur, crypter les données sensibles, surveiller l'accès aux salles serveurs, et surveiller le trafic réseau et l'utilisation des serveurs peuvent toutes aider à la sécurité de l'entreprise.

- Brian Gill, Co-fondateur de Gillware

4. La collaboration est essentielle

Les organisations ne peuvent plus se fier uniquement à la sécurité interne, peu importe à quel point cette sécurité peut sembler approfondie. La plupart des entreprises partagent des données avec des tiers tout au long de la chaîne d'approvisionnement, et tout plan de sécurité réussi doit impliquer tous les acteurs pour éviter les lacunes dans la protection.

Commencez par le contrat de fournisseur. Intégrez des politiques et procédures de sécurité spécifiques dans tous les accords avec des tiers. Dans la mesure du possible, les fournisseurs et sous-traitants devraient être certifiés selon la norme de conformité de votre secteur. Suivez avec des évaluations annuelles des risques de tous les tiers avec lesquels vous partagez des données. Révisez les politiques de sécurité et mettez-les à jour si nécessaire. La connectivité et les menaces cybernétiques évoluent rapidement. Vos politiques de cybersécurité de la chaîne d'approvisionnement doivent suivre le rythme.

- Carl Mazzanti, Président et co-fondateur de eMazzanti Technologies

|

En relation : Besoin d'aide pour stocker et contrôler tous vos mots de passe ? Découvrez les meilleurs logiciels de gestion de mots de passe, évalués par de vrais utilisateurs ! |

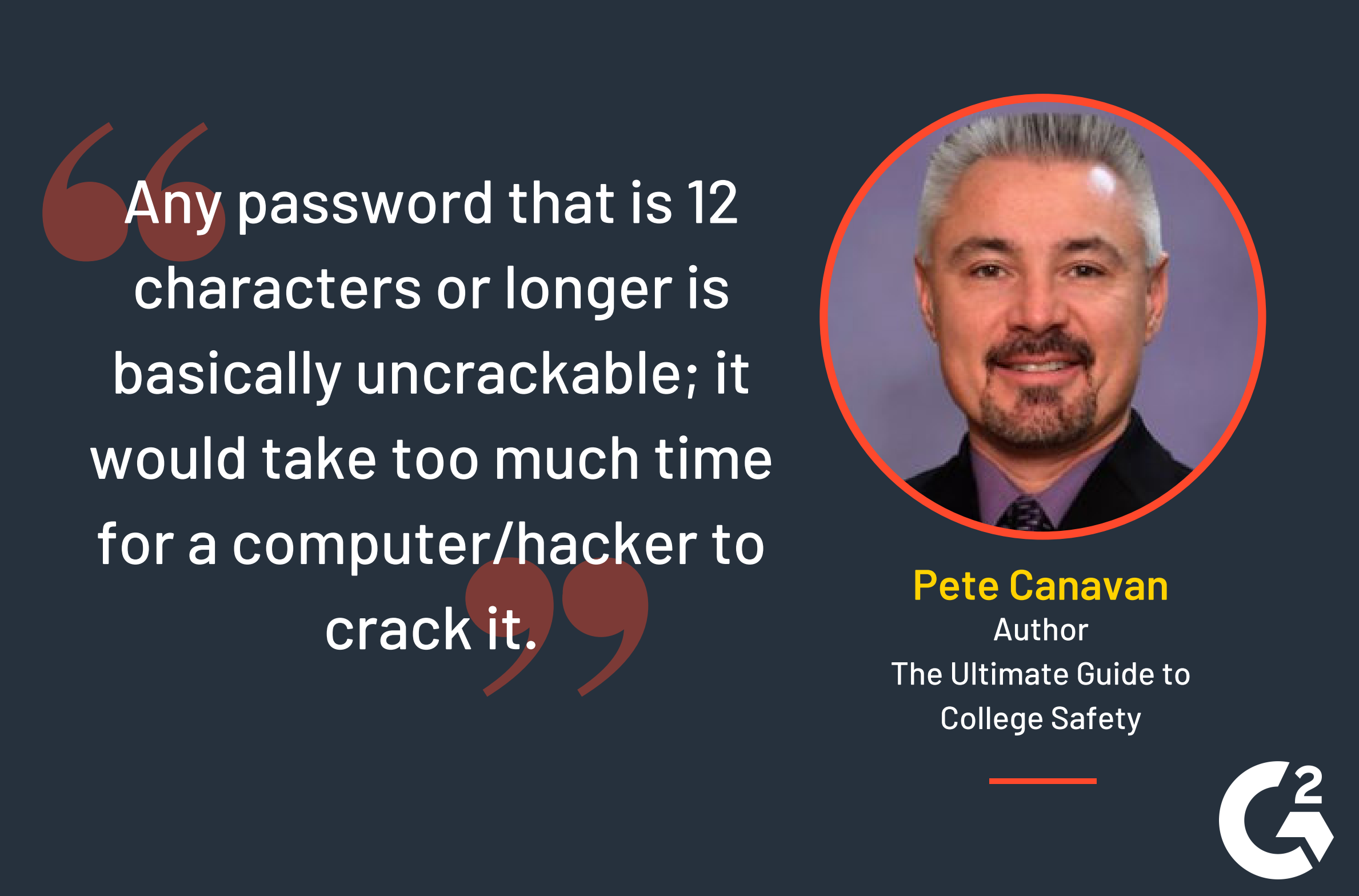

5. Tirez le meilleur parti d'un mot de passe long

Les mots de passe sont l'un des moyens les plus faciles pour accéder à un système. Insistez sur la nécessité d'avoir des mots de passe qui sont PLUS LONGS et pas nécessairement complexes. Tout mot de passe de 12 caractères ou plus est pratiquement incassable ; il faudrait trop de temps à un ordinateur/pirate pour le casser. Apprenez-leur à utiliser des phrases faciles à utiliser comme mots de passe, par exemple en transformant le temps de vacances à Aruba en Vaca710n71m31nAruba! ce qui transforme une phrase facile à retenir en un mot de passe très fort de 20 caractères. Il est également judicieux de mettre en œuvre une authentification à deux facteurs pour une sécurité accrue.

- Pete Canavan, auteur de The Ultimate Guide to College Safety

6. Restez à jour sur les tendances

En général, mon conseil est de se tenir au courant des dernières tendances. Configurez des alertes Google ou abonnez-vous à des flux RSS. Pour les professionnels de l'informatique et de la cybersécurité, il est aussi facile de perdre de vue les derniers développements qu'il est facile de les suivre. Il y a une tonne de nouveaux protocoles, produits et développements généraux dans ce domaine. C'est incroyablement occupé, mais si vous réduisez ce que vous recherchez et restez à jour, cela vous aidera à grandir en tant que professionnel.

- Jamie Cambell, Co-fondateur de GoBestVPN

7. Impliquez l'équipe de direction

Mon conseil pour quiconque commence dans l'informatique et la cybersécurité est d'attirer l'attention de la direction, car lorsqu'il s'agit de quelque chose d'aussi précieux que les données des clients, vous voulez mettre en place autant d'obstacles que possible entre les cybercriminels et ces informations sensibles. Ainsi, tout RSSI devrait rassembler, organiser et partager des informations pertinentes et précises. De bonnes données sont historiques et racontent toujours une histoire. Des faits comme 1 e-mail sur 100 contient des malwares ou que 75 % des entreprises infectées par des ransomwares utilisaient une protection des points de terminaison à jour. Il est crucial que les membres du conseil comprennent les risques de ne pas être informés et éduqués en matière de sécurité.

- Mihai Corbuleac, Consultant en sécurité de l'information chez ComputerSupport.com

|

En relation : Intéressé par un changement de carrière ? Découvrez ces 8 emplois en cybersécurité très demandés. |

8. Soyez proactif et préparé

En cas d'attaque malveillante, une entreprise devrait avoir des systèmes en place pour rester opérationnelle, ou au moins un plan de secours où l'entreprise n'est pas affectée ou très peu affectée. En cas de perturbation totale de l'entreprise, il est trop tard pour atténuer, et vous verrez probablement des coûts dramatiques pour l'entreprise. Être proactif plutôt que réactif est la clé.

Bien qu'aucune stratégie unique ne convienne à tous, pratiquer une hygiène cybernétique de base permettrait de résoudre ou d'atténuer une grande majorité des violations de sécurité. Être préparé si une intrusion se produit est également crucial, et avoir une méthode de communication pour une réponse, surveiller activement les hôtes et réseaux centralisés, et inclure une surveillance renforcée pour détecter les événements de sécurité connus sont indispensables.

- Braden Perry, Avocat en cybersécurité chez Kennyhertz Perry, LLC

9. Soyez conscient de votre réseau

Vous n'avez pas besoin d'être un expert en informatique pour exécuter une excellente cybersécurité. La première étape que nous recommandons est que chaque propriétaire d'entreprise prenne le temps d'apprendre où les données sensibles entrent dans leur système, comment elles sont transférées et comment elles sont stockées. Ces trois éléments croisés fournissent un aperçu des vulnérabilités et constituent un point focal pour votre stratégie de cybersécurité.

- Kate Hudston, Rédactrice en chef chez Stanfield IT

10. Naviguez sur Internet avec prudence

Les consommateurs ont tendance à utiliser les points d'accès WiFi publics, c'est pourquoi un réseau privé virtuel est un outil personnel de cybersécurité vital qui permet à l'utilisateur de se connecter à un WiFi public sans craindre que ses données ne soient accessibles par des pirates.

Lors de la navigation sur le web, il faut faire très attention à ne pas cliquer accidentellement sur des popups malveillants. Ceux-ci peuvent causer une infection par des malwares. De plus, les consommateurs doivent être attentifs aux tentatives de phishing possibles, tant dans les comptes de réseaux sociaux et les messages, que dans les e-mails qu'ils reçoivent.

- Ray Walsh, Expert en confidentialité numérique chez ProPrivacy

| En relation : Lisez 50 statistiques notables sur la cybercriminalité. |

11. Soyez prêt à évoluer

Si je pouvais donner un conseil à un nouveau venu, je lui dirais de se préparer à une vie d'apprentissage. Évidemment, la technologie avance, mais les meilleures pratiques, les besoins des utilisateurs et même les compétences en littératie des utilisateurs évoluent également. Les problèmes que vos clients vous demanderont de résoudre dans dix ans pourraient sembler similaires aux problèmes que vous serez bientôt amené à résoudre, mais les solutions seront probablement différentes. Il est facile de se tenir au courant des nouvelles normes et technologies avec des cours, mais identifier réellement la cause sous-jacente d'une demande et élaborer une solution acceptable pour toutes les parties impliquées ne peut pas être appris en classe.

- Allan Buxton, Directeur de la criminalistique chez SecureForensics

12. Activez les alertes bancaires

Si vous cherchez un conseil qui vous sauvera la mise, n'oubliez pas de configurer des alertes de retrait sur vos comptes bancaires. De nombreuses banques vous enverront une alerte par e-mail chaque fois que de l'argent est retiré de votre compte par chèque, carte de débit ou virement. Configurer ces alertes vous permettra de repérer et de signaler une activité frauduleuse avant que l'argent n'ait déjà été siphonné entre les mains d'un cybercriminel.

- Stephen Arndt, Président de Silver Linings Technology

13. N'oubliez pas les appareils personnels

L'adoption massive des smartphones et tablettes BYOD (Bring Your Own Device) a considérablement élargi le paysage des menaces. Aucun appareil connecté n'est à l'abri. Les employés et leurs appareils personnels sont les maillons les plus faibles de votre chaîne de sécurité. Si vous ne les protégez pas, alors vos données d'entreprise sont en danger, point final.

Un nombre croissant d'employés accèdent à du contenu d'entreprise sensible sur le même appareil à partir duquel ils consultent Facebook, téléchargent des jeux et envoient des e-mails à des amis. Les applications personnelles peuvent être un point d'exposition sérieux, car de nombreux pirates utilisent des applications légitimes pour créer la confiance avec les utilisateurs tout en les incitant à transmettre des informations sensibles ou à télécharger du contenu malveillant.

Les responsables informatiques devraient envisager une solution basée sur le cloud intégrée à un opérateur mobile, car elle peut plus facilement protéger tous les appareils et données des employés, y compris les applications et les e-mails, tout en respectant la vie privée des employés. Une solution cloud peut être plus simple à adopter pour les employés, et les responsables n'auront pas à compter sur leur maillon le plus faible — les humains — pour effectuer des mises à jour critiques.

- Eric Williams, Fondateur et PDG de ijura

Mieux vaut prévenir que guérir

Avant de devenir victime d'une cyberattaque, assurez-vous de mettre en œuvre une stratégie qui vous protège, vous, vos données et les appareils que vous utilisez quotidiennement. Cela peut vous faire économiser du temps, de l'argent et des chagrins potentiels en cours de route.

Vous cherchez une solution pour prévenir les violations de données ? Gardez votre pile technologique conforme avec l'aide de G2 Track.

Mara Calvello

Mara Calvello is a Content and Communications Manager at G2. She received her Bachelor of Arts degree from Elmhurst College (now Elmhurst University). Mara writes content highlighting G2 newsroom events and customer marketing case studies, while also focusing on social media and communications for G2. She previously wrote content to support our G2 Tea newsletter, as well as categories on artificial intelligence, natural language understanding (NLU), AI code generation, synthetic data, and more. In her spare time, she's out exploring with her rescue dog Zeke or enjoying a good book.