Enregistrer plusieurs fichiers de projet sur un seul ordinateur peut déclencher des problèmes de sécurité et d'accès non justifiés.

Que vous exécutiez une application de système d'exploitation native ou une application indépendante de la plateforme, une infrastructure appropriée est nécessaire pour qu'elles fonctionnent sans problème. En stockant le contenu des projets sur le même disque dur ou un disque amovible, vous êtes exposé au vol de données, à l'interférence d'hébergement et à la suppression soudaine. Ces problèmes, lors de la migration de vos données d'application vers un registre de conteneurs, sont résolus de manière permanente.

Remplacer les solutions de déploiement traditionnelles par un logiciel de registre de conteneurs permet une exécution plus rapide des programmes, une flexibilité des applications et une virtualisation transparente. Tout système d'exploitation peut déployer, exécuter ou personnaliser différentes applications qui réduisent les préoccupations de stockage et optimisent l'infrastructure serveur pour toutes les opérations de la chaîne d'approvisionnement.

Qu'est-ce qu'un registre de conteneurs ?

Un registre de conteneurs est un composant intrinsèque de la sécurité des données et de l'informatique en nuage ; tous fusionnés en une seule supernova d'informations. Ce sont des dépôts ultimes d'images de conteneurs, de dépendances et de variables environnementales qui contiennent des informations d'exécution, des bibliothèques logicielles, des packages et d'autres composants d'applications cloud-native.

Un registre de conteneurs donne aux développeurs une base pour exécuter n'importe quelle image de conteneur sur différents systèmes.

Les registres de conteneurs aident les développeurs de logiciels et les ingénieurs DevOps à clarifier et sécuriser l'ensemble du cycle de produit d'une entreprise. Ces registres sont un point de départ pour l'installation d'applications, l'intégration de serveurs, la virtualisation et l'automatisation DevOps. Avec les registres de conteneurs, les ingénieurs DevOps n'ont pas à protéger les données. Ces registres aident à exécuter des programmes, à fusionner des pools de données et à créer un dépôt hybride de données de service pertinentes pour l'industrie.

Lors de l'utilisation d'un registre de conteneurs, un développeur regroupe les packages logiciels, les bibliothèques, les frameworks et le code basé sur la logique dans une image de conteneur. Cette image est une représentation statique de l'ensemble du processus de développement d'application. Pour appeler une image, les développeurs tirent – ou téléchargent – le fichier. Pour ajouter plus d'images de conteneurs, la fonction pousser est utilisée.

Les registres de conteneurs connectent les conteneurs entre deux systèmes d'exploitation pour déterminer les isolations de défauts, migrer vers des lacs de données, et auditer et retracer les entrées de base de données.

Qu'est-ce qu'un conteneur ?

Un conteneur fait partie d'une technique de virtualisation par laquelle les développeurs compilent, déboguent et exécutent des applications dépendantes de la plateforme sur un système différent. Il aide à virtualiser un système en tant que ressource et trouve de nouveaux chemins environnementaux pour charger de nouveaux programmes. Il fournit l'espace et la mémoire nécessaires pour exécuter des applications cloud natives.

Superposer des images statiques dans un hub de registre facilite la récupération rapide des informations par les serveurs sur site et cloud. Les notebooks, fonctions, interfaces web et moteurs logiques sont tous situés dans un hub de registre, attendant d'être nécessaires. Les registres de conteneurs simplifient le processus de portage et les transferts de réseau pour alimenter les installations, réduire l'isolation des défauts et restaurer les graphiques des applications web.

Certains registres de conteneurs bien connus incluent Docker, Microsoft, Amazon Elastic Container Registry, Google Cloud et Kubernetes. Lorsque les développeurs reçoivent leurs tâches assignées, ils téléchargent les ressources nécessaires et les téléchargent dans des conteneurs en direct. Le registre de conteneurs établit un point de base pour les images de conteneurs et la communication de point à point entre les systèmes d'exploitation (OS) virtualisés.

Comment fonctionne un registre de conteneurs ?

Les ingénieurs système ont besoin de protocoles, d'adresses IP et de gestion DNS pour récupérer des données à partir des registres de conteneurs. En appliquant l'invite de commande, les utilisateurs exécutent des requêtes pour appeler, définir et modifier des tâches dans les registres. Ces requêtes sont principalement utilisées pour pousser (télécharger) ou tirer (télécharger) des images depuis le serveur hôte principal.

Le registre de conteneurs est nécessaire pour les transferts suivants dans le processus de développement d'applications.

- Hub de registre : Le hub de registre est le premier point de contact auquel les DevOps se réfèrent dans le développement d'applications. Les fichiers de données, les modules et l'intégration API entre deux systèmes dépendent de la façon dont vous configurez les hubs de registre. Ces documents sont pertinents pour la production logicielle.

- Images statiques : Les éléments ci-dessus se combinent pour former une image statique. Une image statique est un logiciel informatique qui a le potentiel de fonctionner sur une machine virtuelle. Les images statiques peuvent être stockées dans les mêmes ou différents emplacements au sein du registre de conteneurs.

- Nom et chemin de l'image : En définissant le nom et le chemin de l'image vers le hub de registre principal, les utilisateurs récupèrent le contenu des images de conteneurs. La première étape pour lancer une image est de définir les variables environnementales et d'ajuster les paramètres de contrôle du système.

- Moteur de conteneur : Les images statiques sont temporairement téléchargées sur un moteur de conteneur et sont exécutées par lots. Ces moteurs hébergent les pièces détachées d'une image de conteneur. Ils contiennent des images de conteneurs ouvertes (OCI), des bibliothèques système, des dépendances et des versions logicielles.

- Dockerfile : Les images statiques et les adresses réseau de port pertinentes peuvent rester dans le fichier docker après que le registre de conteneurs l'ait libéré. Les Dockerfiles sont utilisés pour définir des instances de conteneurs, définir des cadres de planification de système d'exploitation et exécuter des algorithmes.

- Registre de conteneurs multi-cloud : Les registres de conteneurs multi-cloud offrent des clés d'accès à partir de différents serveurs cloud. Des entreprises comme Red Hat et Xoriant prennent en charge l'OCI à partir de logiciels de stockage cloud d'entreprise comme Google Cloud et Amazon ECR.

- Maillage de services : Les entreprises qui ont investi dans des registres de conteneurs privés pour le déploiement en production peuvent ajouter un maillage de services supplémentaire pour personnaliser leur ERP logiciel en ajoutant plus de fonctionnalités et de fonctionnalités.

Bien que les registres de conteneurs puissent agir comme une destination unique pour stocker vos données d'application, les entreprises ont une approche différente pour stocker des informations critiques. Selon le type et le modèle d'entreprise, les entreprises investissent dans différentes unités de production et sous-unités.

Qu'est-ce que l'hébergement de registre ?

L'hébergement de registre est un processus par lequel les entreprises hébergent des registres de conteneurs pour un développement rapide d'applications sur un hub de conteneurs différent. Si une infrastructure cloud peut prendre en charge un registre privé, elle automatise leur production et accélère les tâches de configuration. Sinon, ils utilisent des solutions cloud hybrides ou open-source pour héberger leurs données d'application.

Vous voulez en savoir plus sur Logiciel de registre de conteneurs ? Découvrez les produits Registre de conteneurs.

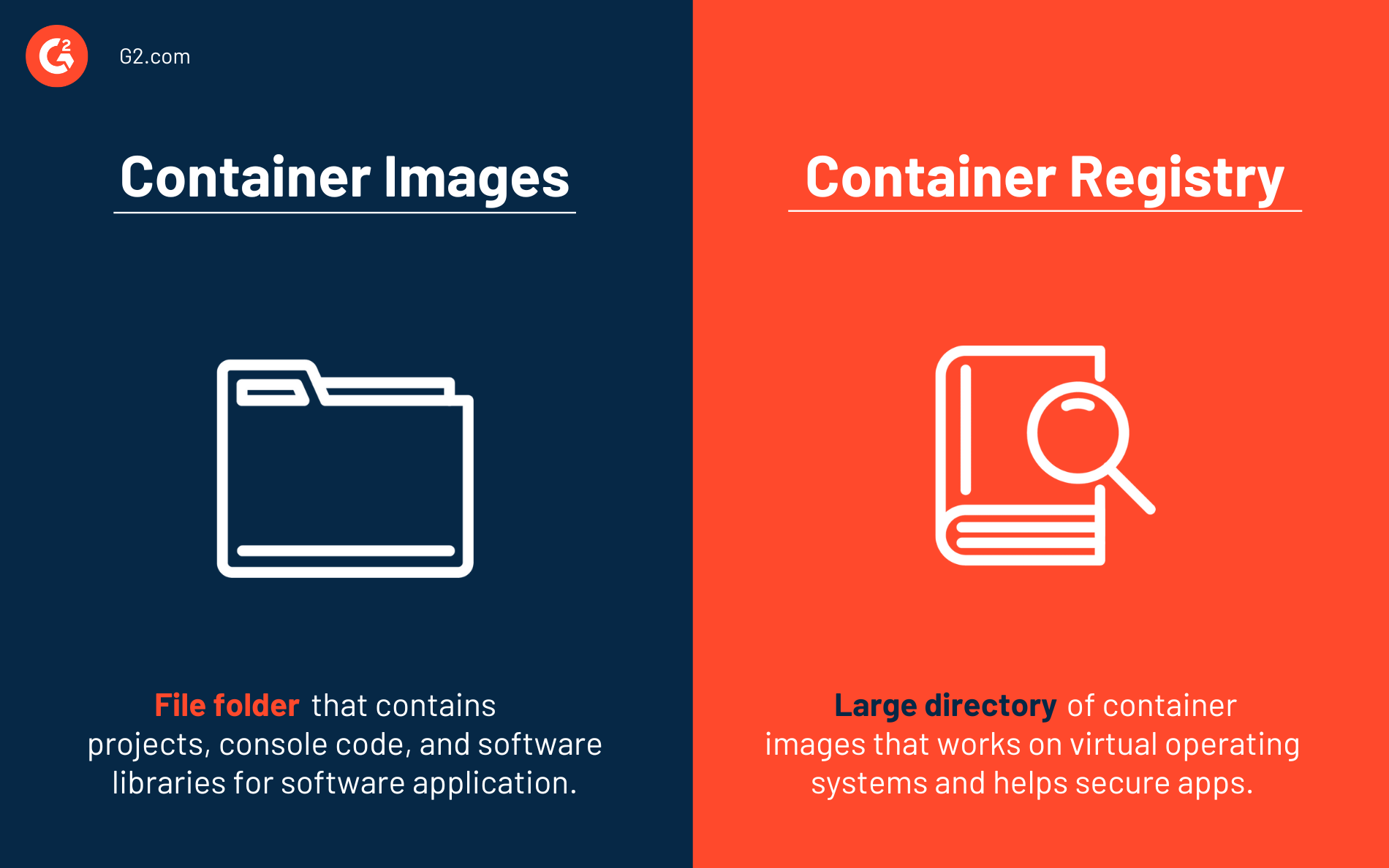

Images de conteneurs vs registre de conteneurs

Bien que les images de conteneurs trouvent leur utilité dans le développement d'applications, ces dernières stockent des packages logiciels légers, des frameworks et d'autres noyaux dans un emplacement de registre spécifique.

Les images de conteneurs sont des fichiers logiciels qui englobent des formes logicielles, des structures de données, des packages logiciels, des dépendances et des bibliothèques mathématiques dans une seule boîte à outils. Ces images combinent des données structurées et non structurées. Ces images statiques aident à construire des cadres logiciels, à déclencher des événements et à définir des automatisations. Elles sont stockées dans un registre de conteneurs et déployées sur différents appareils réseau.

Les registres de conteneurs sont des répertoires qui stockent, distribuent et modifient les images pour une orchestration transparente. En téléchargeant les conteneurs sur le cloud du registre, les utilisateurs augmentent la flexibilité et l'exhaustivité de leurs suites d'applications. Les images de conteneurs sont appelées en définissant un chemin de registre unique, ce qui minimise la gestion des erreurs. Il offre des fonctionnalités telles que le contrôle d'accès basé sur les rôles (RBAC), le contrôle d'accès réseau (NAC), la compatibilité ascendante, la mise en cache et les analyses de vulnérabilité.

Registre de conteneurs public vs registre de conteneurs privé

Les registres de conteneurs publics fonctionnent comme un stockage virtuel compatible pour les entreprises qui n'ont pas besoin de tracer chaque flux de travail DevOps, intégration continue et livraison continue (CI/CD), et tests unitaires des applications. Cependant, dans les réseaux sensibles aux données, chaque activité doit être surveillée.

Les registres publics comme Docker Hub ou Google Cloud forment une base pour soutenir les logiciels d'entreprise à petite, moyenne et grande échelle. Les images de conteneurs sont stockées sous forme de "dockers" et chargées sur le serveur principal. Les organisations partageant le modèle cloud peuvent utiliser ces données et lancer des services avec elles. Ce phénomène réduit les besoins de production, optimise les chaînes de montage et programme plus de fonctionnalités dans le modèle de données. Les registres offrent une initialisation facile des applications, une bonne capacité d'hébergement et des prix abordables pour les entreprises cherchant un registre de conteneurs rentable.

Les registres privés ou "registres sur site" sont des configurations appartenant à l'entreprise qui stockent des images de conteneurs sur des hubs d'entreprise. Construire un registre privé sur une infrastructure serveur est compliqué et coûteux, mais les avantages peuvent compenser ces paramètres.

Ces registres sont liés à un cloud défini localement et ne prennent pas en charge l'administration à distance du système.

Avantages du registre de conteneurs

Investir dans un registre de conteneurs élimine les tracas d'allocation de ressources et d'espace mémoire. En en initialisant un, vous stockez le contenu de vos ressources logicielles et validez qui accède à votre base de données avec le masquage des données. Parmi les autres avantages, on peut citer :

-

Analyse de vulnérabilité. Les registres de conteneurs publics ou privés disposent d'une analyse de vulnérabilité pour prévenir les attaques zero-day au sein des images de conteneurs. Il détecte la présence de bugs indésirables, de duplication de code spammy, d'outliers et de classes de variables pour garantir une orchestration fluide des applications sur l'ordinateur hôte.

- Analyse d'utilisation du registre. Le registre enregistre chaque appel de requête, le nombre d'images de conteneurs et les métriques de configuration du système dans un tableau de bord d'analyse d'utilisation du registre. Ce tableau de bord enregistre chaque activité d'application, statut d'exécution, métriques utilisateur, couches déployées et analyse de production de la plateforme cloud-native.

-

Outils de gestion de dépôt d'images. De grands volumes d'images de conteneurs sont déployés, distribués et authentifiés à l'aide de systèmes de gestion de dépôt d'images. Le système sait quand déployer l'image en production, définir le chemin, rechercher des virus et la télécharger sur le serveur de virtualisation des données.

-

Outils de dépôt d'artefacts. Ces outils analysent en croix les dépendances du système, vérifient les fuites et accélèrent l'exécution en temps réel et la gestion des correctifs. Ils aident à automatiser les pipelines de production et à opérationnaliser les serveurs cloud au sein de l'infrastructure locale.

-

Contrôle d'accès basé sur les rôles. Chaque employé autorisé ne devrait pas pouvoir accéder aux registres de conteneurs. Les ingénieurs mettent un verrou de sécurité ou une authentification multi-facteurs qui permet à certaines personnes de tirer des images du dépôt. Sous le contrôle d'accès basé sur les rôles, les utilisateurs non autorisés ne peuvent pas modifier les tâches stockées dans le registre de conteneurs.

- Systèmes d'authentification multiples. Les entrepôts de données ou les lacs de données hébergeant des informations peuvent se connecter avec des registres de conteneurs à l'aide de systèmes d'authentification multiples. Cela facilite l'échange de ressources par les systèmes en personnalisant les appels d'interface de programmation d'application (API).

-

Journaux auditable. Chaque modification apportée au fichier docker ou image est stockée dans la base de données de suivi d'activité que les ingénieurs DevOps ou les développeurs de logiciels peuvent facilement auditer. Cette fonctionnalité empêche également les téléchargements non justifiés et non autorisés du contenu du registre.

- Économies de coûts. Employer un serveur de conteneurs public ou hybride peut réduire vos coûts opérationnels, de production et de maintenance. Avec son aide, vous pouvez vous épargner la tâche fastidieuse d'initialiser plusieurs fonctions et classes à partir de zéro chaque fois que vous travaillez sur un cadre de virtualisation OS différent.

-

Collaboration communautaire. Azure Container Registry, RedHat et d'autres plateformes API cloud hébergent des hubs de conteneurs gratuits, ce qui offre une excellente expérience communautaire. Non seulement il héberge vos données cloud, mais il vous connecte également aux infrastructures informatiques inter-organisationnelles pour tester la qualité et la robustesse des modèles logiciels.

-

Transparence et confiance. Les registres de conteneurs, publics ou privés, peuvent construire des plateformes compatibles cloud dignes de confiance. Ils ajoutent une couche réseau pour protéger les actifs de l'entreprise, les images et d'autres registres de données importants afin que rien ne soit volé ou piraté.

-

Flexibilité et personnalisation. Configurer un registre pour stocker des tâches, des variables, des grilles et des formulaires web comme des applets vous donne un choix ouvert d'éléments à inclure dans votre système. En accédant aux données cloud natives et à la documentation API, les utilisateurs peuvent définir une logique personnalisée, changer de cadre, télécharger ou récupérer du contenu de n'importe où et suivre les progrès en temps réel

- Pas de verrouillage fournisseur. Les solutions de registre privé n'ont pas de politique de coût-retour préalable ou de verrouillage fournisseur. Les entreprises peuvent héberger directement leurs opérations sur les réseaux de fournisseurs sans coût ni obligations contractuelles. Par exemple, si l'acheteur ne souhaite pas stocker les images Docker Linux Alpine dans le système d'exploitation Linux, il peut décharger la solution de sa pile ERP.

- Sécurité et conformité. Bien que les ressources de stockage sur site soient meilleures, les entrepôts de stockage cloud publics ou hybrides offrent une bonne surveillance de la sécurité et une conformité utilisateur. Cela aide à analyser votre contenu, vérifier la présence de chevaux de Troie ou de bugs, et déclencher des flux de travail basés sur des événements avec des politiques de protection des données appropriées.

Défis du registre de conteneurs

Bien que les registres facilitent vos préoccupations DevOps et logicielles, vous devez être conscient des facteurs de risque associés. Étant donné que vous hébergez des données sur un système tiers, il y a toujours un potentiel de cyberattaques.

- Conteneurs compromis : Les conteneurs inadéquats sur le web présentent un énorme danger pour les applications d'entreprise d'une entreprise. Ces conteneurs sont disponibles chez les fournisseurs de stockage cloud open-source mais sont injectés avec du code malveillant, un design ou des attaques par force brute. Lors de l'initialisation d'images à partir de serveurs comme ceux-ci dans votre système d'exploitation, vous exploitez vos données et les exposez aux ransomwares.

-

Vulnérabilités : Le transfert de protocole non autorisé peut transporter des vulnérabilités zero-day qui pénètrent dans un hub de serveur d'entreprise, et le versionnage logiciel peut ajouter des points faibles à votre système. En l'absence de pare-feu, les points faibles mènent les attaquants à travers vos ressources système.

-

Manque de traçabilité d'audit : Retracer le contenu d'un hub de registre est crucial. Si les organisations envisagent de déployer leurs applications sans audit préalable, un code fissuré peut perturber toute la ligne de produits et arrêter la chaîne d'approvisionnement logicielle.

-

Code obsolète : La fraîcheur est importante lors de l'intégration des données cloud avec le pipeline de données actuel. Être ignorant des mises à jour de données et de code peut entraîner des pannes de production bizarres. Un code obsolète ou non corrigé peut bien fonctionner dans certains tests mais finira par rendre toute votre infrastructure inefficace et incompréhensible.

-

Erreurs de compilation : Les registres de conteneurs ont des turbos de compilateur intégrés, mais ils ne peuvent pas vous aider à déboguer et à surveiller le code. Cela doit être fait manuellement par l'utilisateur qui exécute la pile. Appeler une image non compilée dans la définition de tâche provoque des erreurs d'exécution.

- Accès : Partager un accès commun avec l'ensemble du département n'est pas nécessaire. Les utilisateurs peuvent abuser des informations critiques dans le registre de conteneurs ou les laisser non suivies ou non auditées. Versionner l'accès réseau à des utilisateurs sélectifs maintient le cycle opérationnel stable.

Ce qu'il faut rechercher dans un logiciel de registre de conteneurs privé

- Analyse d'image binaire : L'équipe a besoin d'un autre tour de vérifications une fois que vous avez analysé vos images dans votre OS. Analyser les images au niveau binaire (également connu sous le nom d'analyse en profondeur) élimine les vulnérabilités critiques qui trouvent un moyen de s'infiltrer à travers l'analyse initiale.

-

Automatisation des processus de chaîne d'approvisionnement des modèles logiciels : Intégrer l'orchestration de conteneurs dans le pipeline CI/CD organise votre chaîne de montage logicielle et accélère le cycle de vie.

- Flexibilité de déploiement : Avec quelle flexibilité pouvez-vous gérer vos registres de conteneurs sur site ou dans le cloud ? Déployer des conteneurs multi-cloud ou des conteneurs uniques à partir du registre est un véritable test de l'exhaustivité logicielle.

- Contrôle d'accès : Vous devez attribuer l'accès aux bons utilisateurs. Activez le modèle de contrôle d'accès basé sur les rôles (RBAC) pour sécuriser la passerelle du registre et permettre une entrée sélective.

- Analyse de sécurité du registre : Tous les journaux entrés dans votre registre de conteneurs doivent être analysés. Avant de les charger sur une machine virtuelle, les journaux doivent être analysés par shell sécurisé pour respecter la conformité des données et se débarrasser de tout bug.

- Traçabilité ou audit : Si les images de conteneurs restent intactes, elles produisent des instances dupliquées et mélangent des correctifs qui ralentissent le système. Auditer le registre de conteneurs pour garder les fichiers et composants à jour, retracer l'activité et analyser quel utilisateur a modifié les éléments vous aide à protéger les données organisationnelles.

Meilleures plateformes de registre de conteneurs en 2023

Le registre de conteneurs aide à la centralisation en ligne des applications et services déployés sur des API multi-cloud et des systèmes d'exploitation natifs. Ce grand bloc de mémoire englobe plusieurs dépôts de données, fonctions, bibliothèques logicielles et dépendances qui agissent comme un point de base pour tout processus majeur lié au logiciel.

Pour être inclus dans cette catégorie de logiciels, l'outil doit :

- Centraliser, stocker et distribuer des images de conteneurs.

- Analyser les vulnérabilités et les virus au sein des dépôts de conteneurs.

- Suivre et surveiller la consommation de puissance de l'activation du registre.

- Pousser ou tirer des conteneurs avec l'aide de plateformes d'orchestration.

- Définir un moteur de conteneur pour déployer des modèles un par un.

* Ci-dessous se trouvent les 5 principales solutions logicielles de registre de conteneurs du rapport Grid® de l'automne 2023 de G2. Certains avis peuvent être édités pour plus de clarté.

1. Docker Hub

Docker Hub est une architecture de conteneur sans serveur public qui connecte vos ressources de développement à son registre en ligne. Il offre des fonctionnalités d'accès de base aux conteneurs, un grand stockage et des clés API privées pour ajouter plus de fonctionnalités ou de données aux applications de service existantes. Les performances de Docker Hub sont proches de ce que les entreprises recherchent dans un registre cloud privé.

Ce que les utilisateurs aiment le plus :

"Docker est une plateforme avec laquelle je peux facilement containeriser mon application, elle fonctionne bien avec Windows, Linux et Mac. Mon application web fonctionne sur ma machine et elle fonctionne bien sur la machine de mon ami également, la seule chose qu'ils doivent faire est qu'ils doivent exécuter l'image docker de mon application que j'ai construite et partagée. Elle offre également des volumes et un réseau à travers lesquels les conteneurs peuvent communiquer entre eux. Elle dispose également d'un grand registre appelé docker hub où toutes les images officielles sont stockées."

- Avis sur Docker Hub, Korla G.

Ce que les utilisateurs n'aiment pas :

"Au début de l'installation et de l'exécution du conteneur docker, cela devient un problème car il affiche une erreur ; bien que cela soit résolu, cela irrite les développeurs. Ce serait bien s'ils y jetaient un coup d'œil."

- Avis sur Docker Hub, Omkar S.

2. Amazon Elastic Container Registry (ECR)

Amazon Elastic Container Registry (ECR) est un registre de conteneurs privé qui s'intègre à sa propre interface utilisateur graphique locale, c'est-à-dire Amazon Web Services (AWS), pour fournir des services basés sur des conteneurs. Il étend également ses services à d'autres solutions cloud comme Amazon Elastic Container Service pour créer des entrepôts de données et simplifier la récupération des données.

Ce que les utilisateurs aiment le plus :

"ECR est l'un des meilleurs modules d'AWS qui permet de pousser des images containerisées. Il vous permet de stocker et de déployer l'image sur la machine virtuelle et permet l'accès à l'image. Il est très facile de publier des images sur l'environnement en utilisant une seule commande."

- Avis sur Amazon Elastic Container Registry (ECR), Dhavan S.

Ce que les utilisateurs n'aiment pas :

"Il a des exemples et des modules de formation limités. Les solutions ne sont pas facilement disponibles. "

- Avis sur Amazon Elastic Container Registry (ECR), Sandeep S.

3. JFrog Software Supply Chain Platform

JFrog Software Supply Chain Platform est un nom de premier plan dans le domaine du registre de conteneurs et de l'orchestration de conteneurs. Avec son service de protection d'applications cloud-native, il aide à la planification plus rapide des flux de travail de produits et automatise la distribution de binaires de données entre le hub d'hébergement et la station de travail locale.

Ce que les utilisateurs aiment le plus :

"En tant que débutant en DevOps, j'ai utilisé JFrog Pipelines dans le cadre de la chaîne d'outils DevOps pour automatiser le processus. Au début, j'ai intégré l'artefact d'image JFrog pour maintenir les images de build pour mon application selon la version. Cela a été d'une grande utilité et a ajouté de la valeur à mon projet et à l'organisation dans son ensemble."

- Avis sur JFrog Software Supply Chain Platform, Shruti A.

Ce que les utilisateurs n'aiment pas :

"Je n'aime pas le nombre de faux positifs et le comportement encombrant du scanner. Parfois, il échoue simplement à terminer l'analyse, peu importe le déploiement que vous utilisez. J'ai rencontré cela pour les versions sur site et cloud."

- Avis sur JFrog Software Supply Chain Platform, Aleksandr K.

4. IBM Cloud Container Registry

IBM Cloud Container Registry capture des données à partir d'entrepôts de bases de données, de serveurs PostgreSQL ou de serveurs NoSQL, et maintient des images docker fédérées. Les lacs de données s'étendent sur des serveurs hybrides ou sur site qui peuvent être facilement récupérés avec des requêtes simples ou des appels API.

Ce que les utilisateurs aiment le plus :

"IBM Cloud Container Registry se compose de deux fonctionnalités qui le rendent distinct. Premièrement, la façon dont il peut gérer les images de conteneurs sous forme de dépôt et de namespace avec la meilleure interface utilisateur graphique offerte, le rendant facilement accessible aux DevOps. Ils ont trop d'images à gérer, mais cela est devenu plus gérable grâce à IBM CCR.

Deuxièmement, il a une conformité de sécurité des images avec Vulnerability Advisor, qui est le meilleur outil pour vérifier les images compromises et économise beaucoup de vérifications manuelles et de temps."

- Avis sur IBM Cloud Container Registry, Pratik K.

Ce que les utilisateurs n'aiment pas :

"Un peu déçu de l'expérience utilisateur d'IBM Cloud Container, et il n'y a pas assez de tutoriels ou de documentation qui peuvent aider les débutants à le mettre en œuvre. "

- Avis sur IBM Cloud Container Registry, Sandeep M.

5. Google Container Registry

Google Container Registry est un moteur public pour les entreprises qui ne peuvent pas se permettre d'investir dans des dépôts de stockage d'images d'entreprise. Il offre un moyen rapide et transparent de patcher des images docker avec vos réseaux locaux ou de périphérie, et exécute de nombreux programmes en parallèle pendant l'exécution.

Ce que les utilisateurs aiment le plus :

"En tant que startup axée sur l'identité client et la détection de fraude financière, nous aimons énormément la vaste gamme de services que Google Cloud fournit. Ses offres englobent divers outils, y compris l'IA et l'apprentissage automatique, l'analyse de big data, les bases de données, les outils de développement, et plus encore. Cette suite complète nous permet de développer et de déployer diverses applications et solutions pour répondre à nos besoins commerciaux."

- Avis sur Google Cloud Container Registry, Ravi B.

Ce que les utilisateurs n'aiment pas :

"Le prix du moteur de calcul n'est pas statique et peut varier en fonction d'autres facteurs tels que le disque, l'utilisation du réseau ou les IP. Il ne prend également en charge que quelques OS – d'autres que vous devrez obtenir sur Marketplace."

Enregistrez votre potentiel cloud

Au fil du temps, les entreprises reviennent aux bases de l'informatique en nuage et du réseautage. Chaque entité de logiciel en tant que service aspire à produire le meilleur quotient de productivité et à réduire le travail. Les ingénieurs DevOps et les développeurs de logiciels d'aujourd'hui peuvent activer des autorisations pour numériser des entrepôts afin de compléter la production logicielle.

Redémarrez votre stratégie logicielle en générant des événements pour l'allocation et la désallocation des ressources avec un logiciel d'auto-scaling pour réduire les charges de travail DevOps actuelles.

Shreya Mattoo

Shreya Mattoo is a Content Marketing Specialist at G2. She completed her Bachelor's in Computer Applications and is now pursuing Master's in Strategy and Leadership from Deakin University. She also holds an Advance Diploma in Business Analytics from NSDC. Her expertise lies in developing content around Augmented Reality, Virtual Reality, Artificial intelligence, Machine Learning, Peer Review Code, and Development Software. She wants to spread awareness for self-assist technologies in the tech community. When not working, she is either jamming out to rock music, reading crime fiction, or channeling her inner chef in the kitchen.