El software de escaneo de vulnerabilidades se está volviendo cada vez más popular a medida que las empresas desean mitigar los ataques de entidades externas, especialmente a medida que los escenarios de trabajo híbrido y remoto han aumentado los puntos finales externos.

Mejora los procesos de parches y seguridad con el software de escaneo de vulnerabilidades

Con el aumento del tráfico de red hacia dispositivos externos, se ha vuelto aún más importante tener soluciones que monitoreen las redes de la empresa en busca de amenazas o debilidades que los actores maliciosos puedan explotar. Aquí es donde el software de escaneo de vulnerabilidades se convierte en una herramienta indispensable para las empresas.

A medida que los hackers se vuelven más persistentes e ingeniosos, la próxima amenaza está a la vuelta de la esquina. Por ejemplo, los archivos de oficina con malware son una táctica cibernética común de los actores de amenazas, donde el atacante explota una aplicación como Microsoft Office para entregar malware. Con el software de escaneo de vulnerabilidades, las organizaciones pueden adelantarse a estos atacantes que intentan encontrar brechas en las actualizaciones o parches de ciberseguridad.

¿Qué es el software de escaneo de vulnerabilidades?

El software de escaneo de vulnerabilidades monitorea aplicaciones y redes para identificar vulnerabilidades de seguridad. El software mantiene una base de datos actualizada de vulnerabilidades previas y realiza escaneos para identificar posibles explotaciones.

Esta base de datos ayuda a las empresas a probar aplicaciones y redes contra vulnerabilidades conocidas y a identificar nuevas. Esta herramienta generalmente produce informes que detallan el estado de seguridad de una aplicación o red y proporciona recomendaciones para remediar los problemas identificados.

Algunos escáneres de vulnerabilidades funcionan de manera similar a las herramientas de pruebas de seguridad de aplicaciones dinámicas (DAST), pero escanean herramientas en lugar de imitar ataques o realizar pruebas de penetración.

¿Quieres aprender más sobre Software de escaneo de vulnerabilidades? Explora los productos de Escáner de Vulnerabilidades.

Los datos de G2 muestran un interés creciente en el software de escaneo de vulnerabilidades

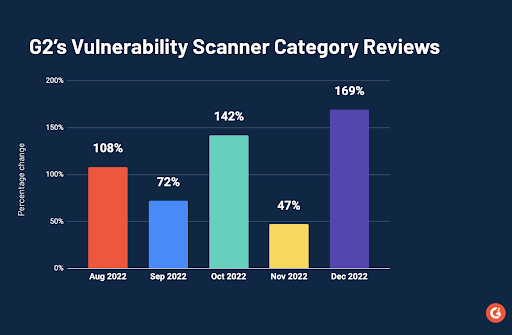

Los visitantes del sitio web de G2 validan este creciente interés del mercado en el software de escaneo de vulnerabilidades. A finales de 2022, G2 presenció un aumento del 169% en las reseñas para la categoría de Software de Escaneo de Vulnerabilidades. Esto refleja el mayor interés de los compradores en esta categoría.

Según los datos de G2 para sus compradores, las capacidades deseadas para el software de vulnerabilidades son:

- El software cumple con las normativas, regulaciones y estándares relevantes para la industria y el negocio de esa organización.

- La herramienta tiene un panel de control fácil de usar que muestra claramente las puntuaciones de riesgo y prioriza qué esfuerzos deben realizar los equipos internos.

- La solución puede escanear y monitorear todos los sistemas e infraestructuras que una organización desea proteger.

Usar el software de escaneo de vulnerabilidades para combatir las crecientes amenazas externas

Como prueba de que las empresas están experimentando más tráfico de red con dispositivos externos debido a los escenarios de trabajo híbrido, algunas de las categorías de Colaboración y Productividad de G2 han experimentado un crecimiento significativo. Por ejemplo, la subcategoría de Espacios de Trabajo Virtuales, que incluye productos que simulan un entorno de oficina física, creció un 178% en 2022.

El software de escaneo de vulnerabilidades identifica amenazas y vulnerabilidades externas escaneando sistemas externos fuera de la red de la empresa. En este caso de escenarios de trabajo híbrido, estos serían sistemas como redes domésticas no seguras o dispositivos como laptops. Los escaneos externos pueden revelar cómo los hackers explotan vulnerabilidades y cómo cometen delitos cibernéticos. Por ejemplo, los escaneos externos brindan información sobre cómo los hackers externos ingresan a los activos y puertos de TI de una organización y permiten a los usuarios determinar cómo abordar estas vulnerabilidades.

El resultado es que las empresas reciben información sobre cómo mejorar sus procesos de parches y seguridad, así como cómo mejorar sus estándares de seguridad. Varias empresas pueden optar por el software de escaneo de vulnerabilidades ya que puede evaluar amenazas en tiempo real. Se pueden instalar agentes de software en cada punto final de la organización y realizar escaneos profundos de cada uno, permitiendo a los usuarios de los puntos finales ver y monitorear cada vulnerabilidad que escanea y determinar si deben parchear o solucionar la vulnerabilidad.

El software de escaneo de vulnerabilidades también puede proporcionar escaneo basado en la web para sitios web. El escaneo externo ayuda a los usuarios finales a centrarse en las amenazas y vulnerabilidades más significativas, y luego pueden poner en cuarentena un dispositivo comprometido hasta que pueda ser investigado a fondo.

¿Cuáles son los desafíos actuales con el software de escaneo de vulnerabilidades?

Algunos de los desafíos clave que enfrentan hoy los compradores de software de escaneo de vulnerabilidades son:

Falsos positivos: El mayor desafío es que el software de escaneo de vulnerabilidades puede producir falsos positivos y, por lo tanto, ralentizar las respuestas del soporte.

Escala: Las soluciones de escaneo de vulnerabilidades más nuevas pueden no tener suficientes capacidades para una gran empresa. Por otro lado, una solución diseñada para grandes empresas puede ser demasiado robusta para un negocio mediano o pequeño.

En las instalaciones o solo en la nube: El software de escaneo de vulnerabilidades desarrollado solo para instalaciones puede no satisfacer las necesidades de escaneo de las aplicaciones en la nube de una organización. Al mismo tiempo, si es solo en la nube, puede no ser la mejor opción para organizaciones que necesitan escanear toda su infraestructura tecnológica.

Precio: Para algunas empresas medianas hoy en día, el precio del software de escaneo de vulnerabilidades diseñado para grandes empresas puede ser demasiado caro.

Futuro del software de escaneo de vulnerabilidades

No todas las organizaciones usarán el software de escaneo de vulnerabilidades de la misma manera. Algunas lo usarán principalmente para amenazas externas, mientras que otras lo usarán interna y externamente.

Un factor que contribuye a la demanda del software de escaneo de vulnerabilidades es que ayuda a mitigar la creciente amenaza de violaciones de datos que requieren que las organizaciones cumplan con estándares regulatorios como HIPAA, PCI-DSS y GLBA. Y, gracias a la tendencia de trabajo remoto e híbrido, la necesidad del software probablemente no cambiará en el corto plazo.

Editado por Shanti S Nair

Sarah Wallace

Sarah is a Research Principal at G2. She has worked as an industry analyst for over 20 years and focuses on cybersecurity for areas such as cloud and networks.