A medida que la tecnología se vuelve más avanzada, cada día trae nuevas formas de trabajar, jugar e interactuar con los demás usando nuestros dispositivos.

Al mismo tiempo, los hackers están encontrando nuevas estrategias para violar estos dispositivos y robar nuestra información para su beneficio personal. Debido a esto, ¿cómo puedes estar seguro de que estás tomando todas las precauciones necesarias para no ser víctima de una amenaza de seguridad?

Todo se reduce a tus esfuerzos de seguridad digital.

¿Qué es la seguridad digital?

La seguridad digital se refiere a las herramientas que se utilizan para asegurar tu identidad en línea, datos, activos y dispositivos.

Estas herramientas pueden ser cualquier cosa que usemos para proteger nuestros datos, como software de encriptación, biometría y servicios web. Otros dispositivos de seguridad digital incluyen la tarjeta SIM en tu teléfono y un pasaporte electrónico, ya que ambos son herramientas que usamos para comunicarnos y viajar usando nuestra identidad digital de una manera que es tanto conveniente como segura. Esencialmente, la seguridad digital es cómo proteges tu identidad en línea.

Seguridad digital vs. ciberseguridad

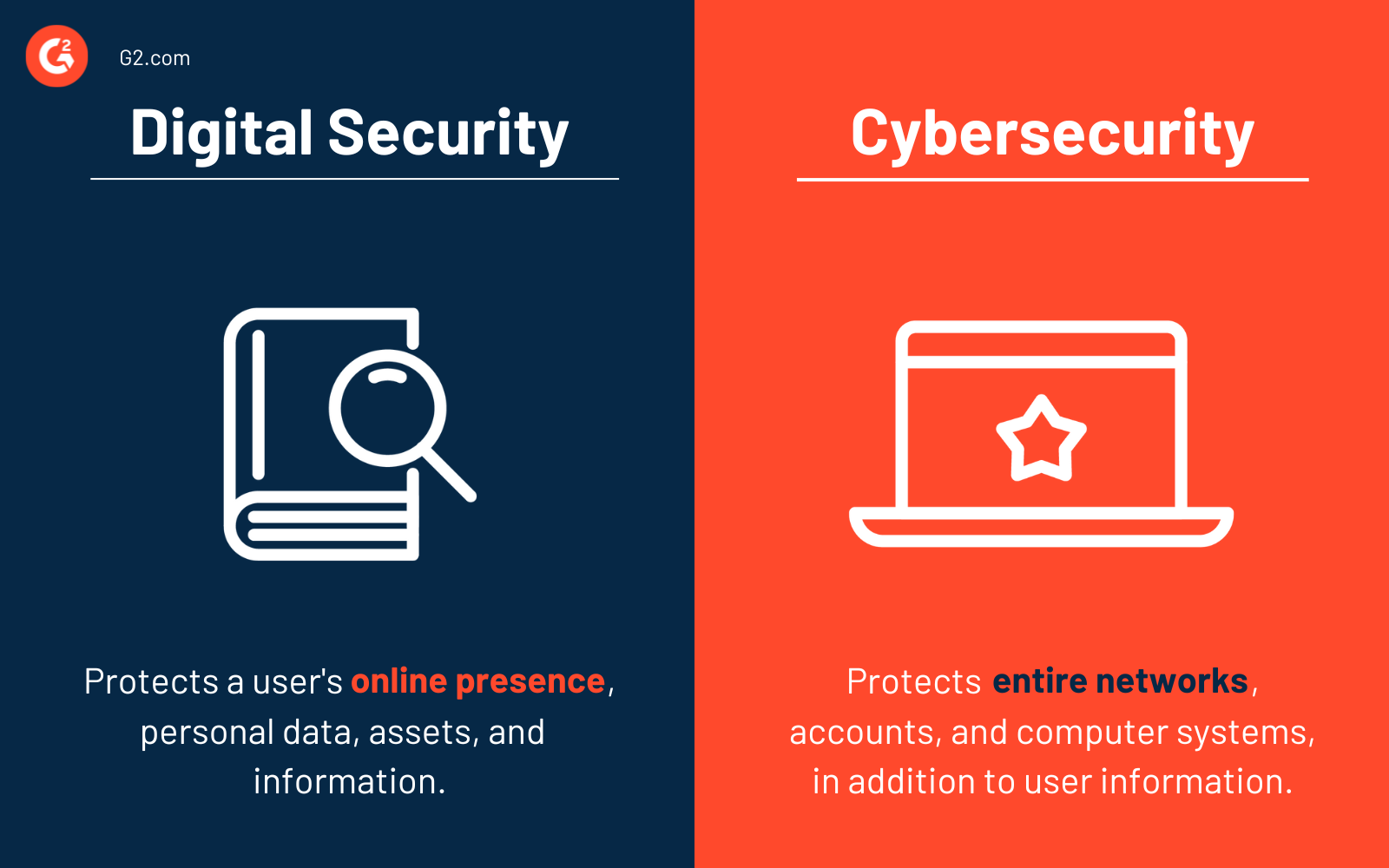

Es común confundir la seguridad digital con la ciberseguridad, por lo que es importante notar las diferencias. La seguridad digital protege tu presencia en línea, como tu identidad, datos personales y varios activos.

La ciberseguridad va un paso más allá al cubrir más terreno. Protege redes enteras, cuentas, componentes digitales y sistemas informáticos, además de todos los datos almacenados dentro de ellos.

En resumen, la seguridad digital protege la información, mientras que la ciberseguridad protege todos los sistemas, redes, infraestructura y la información.

¿Qué tipo de datos de seguridad digital se consideran un riesgo?

Hay información específica que los hackers de seguridad digital buscan para causar daño. Los datos más en riesgo son:

- Datos de pago: Esto incluye cualquier cosa relacionada con transacciones financieras, como números de tarjetas de crédito y débito, incluidas las fechas de vencimiento y el número de Valor de Verificación de Tarjeta (CVV), datos de banca en línea (números de cuenta y de ruta) y números de identificación personal (PIN).

- Datos de identificación: Esto incluye tu nombre, dirección, número de teléfono, cuenta de correo electrónico, dirección IP y Número de Seguro Social (SSN). También puede incluir información que localice tu ubicación. Los datos de identificación personal a menudo se utilizan para el robo de identidad y estafas de ingeniería social. Además, si un hacker tiene tu SSN, puede usarlo para abrir cuentas de tarjetas de crédito a tu nombre, arruinando tu puntaje de crédito.

- Datos de salud: Esto incluye información como tu historial médico, suscripciones de seguro de salud, medicamentos recetados y visitas a consultorios médicos y hospitales. Los hackers buscan esta información para presentar reclamaciones de seguro falsas o revender medicamentos recetados.

Tres pilares de la seguridad digital

La seguridad digital se basa en tres pilares principales. Para recordarlos, piensa en CIA.

1. Confidencialidad

Primero que nada, es absolutamente necesario que mantengas tus datos e identidad privados para prevenir una violación de datos o al menos limitar la disponibilidad de los datos a personas u organizaciones específicas.

Todos tienen información que quieren mantener en secreto. Ya sea tus estados de cuenta bancarios, números de tarjetas de crédito, secretos comerciales o incluso información encontrada en documentos gubernamentales.

Hay muchas maneras de mantenerla confidencial, desde crear una contraseña fuerte hasta usar un escáner de huellas dactilares. También podrías almacenar tu información a través de seguridad en la nube o invertir en un dispositivo de encriptación.

2. Integridad

La integridad asegura que los datos que estás manteniendo confidenciales y seguros no hayan sido modificados o corrompidos. También necesitas considerar la fuente de los datos. ¿Puedes estar seguro de que provienen de la persona correcta y que esa persona es quien dice ser?

Los hackers solo están interesados en robar tu información si es correcta. Podrías maximizar la integridad de tus datos utilizando permisos de archivos, roles de usuario y gestión de acceso. También hay control de versiones para prevenir cambios incorrectos en tus datos. Y, por supuesto, siempre es de tu mejor interés hacer copias de seguridad de todos tus datos y asegurar la información en caso de corrupción.

3. Disponibilidad

Por último, la seguridad digital necesita funcionar correctamente y estar operativa en todo momento para ser efectiva. Esto se logra manteniendo todo el hardware, realizando reparaciones de hardware de manera oportuna y asegurando que tu sistema operativo esté libre de errores, gusanos o virus.

¿Estás familiarizado con esa molesta actualización de software que sigues ignorando y diciéndole que te "recuerde mañana"? Mantenerse al día con el pilar de disponibilidad significa que es hora de instalar esa actualización, que puede tapar agujeros que quedan vulnerables a los atacantes.

También es una buena idea aprovechar al máximo el equipo o software de seguridad adicional, como firewalls y servidores proxy, para protegerse contra el tiempo de inactividad y actos maliciosos, como ataques DDoS.

Métodos utilizados para violar la seguridad digital

Cuando se trata de amenazas de seguridad digital, hay algunos métodos comunes que los hackers aprovechan para obtener tus datos.

- Acceso no seguro: Los hackers pueden acceder a tus cuentas en línea y a todos sus datos debido a que los usuarios implementan contraseñas débiles o las reutilizan en múltiples cuentas. Los hackers también pueden violar fácilmente estas cuentas cuando los usuarios no tienen configurada la autenticación de dos factores.

- Múltiples dispositivos: Portátiles, teléfonos inteligentes, asistentes domésticos y timbres inteligentes. Estos son solo algunos dispositivos IoT que forman parte de nuestra rutina diaria. Cuantos más dispositivos se utilicen, más datos recopilan, lo que da a los hackers acceso a más información sensible.

- Exposición peligrosa: Piense en todas las cuentas que puedas tener. Desde perfiles de redes sociales hasta servicios de streaming, estos datos permiten a los hackers formar una imagen de lo que haces, quién eres y en qué estás interesado. Cuanta más información puedan recopilar, más fácil les resulta usarla a su favor.

Cómo intensificar tus esfuerzos de seguridad digital

Ya seas un usuario regular o una figura pública, hay formas de intensificar aún más tus esfuerzos de seguridad digital.

Cubre tu cámara web

¿Alguna vez has visto a personas escribiendo en sus portátiles en cafeterías o aeropuertos con cinta sobre la cámara web y no has estado seguro de su propósito?

Esencialmente, piensa en esto como un paso de seguridad digital de alta recompensa y baja tecnología. En lugar de convertirte en una víctima en esta situación, invierte en un poco de cinta de pintor y colócala sobre la cámara web de tu portátil. O, si quieres ser elegante al respecto, puedes comprar una cubierta oficial para cámara web para detener a los hackers en seco.

Usa la autenticación de dos factores

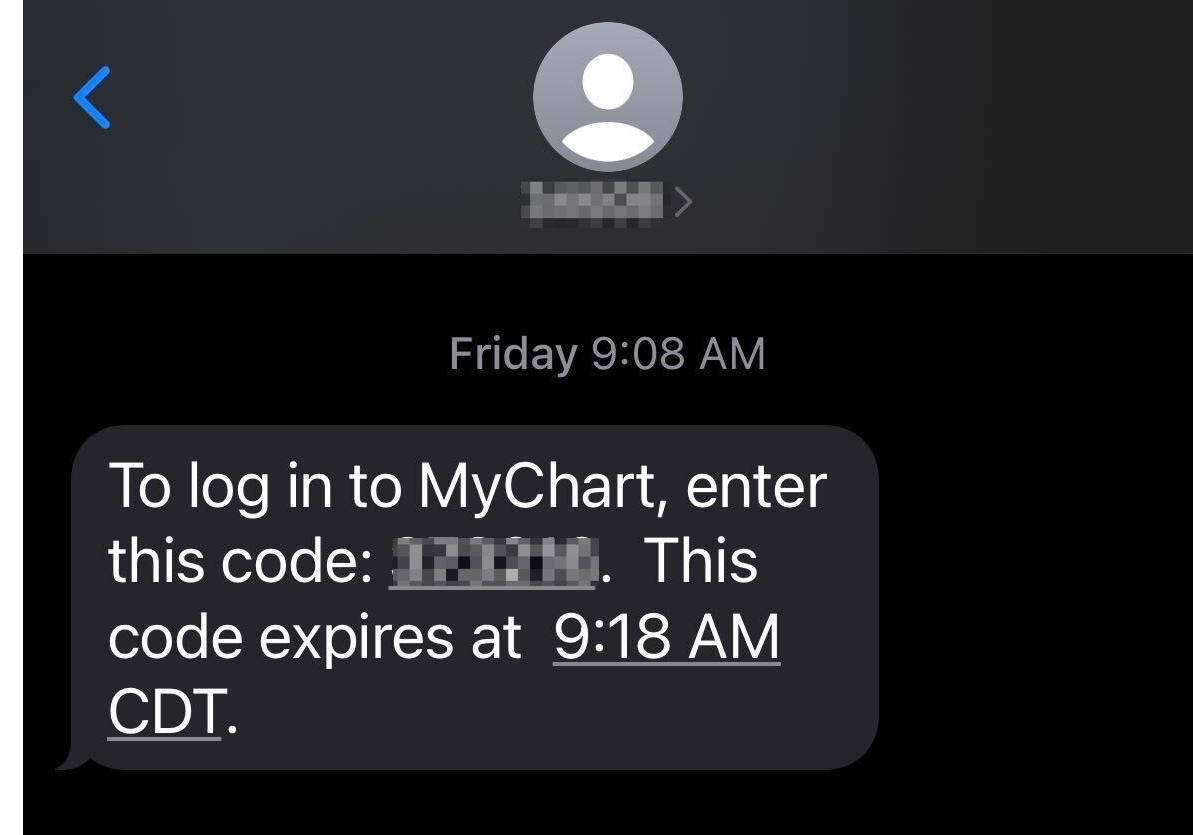

La autenticación de dos factores se está volviendo más común en la protección de datos e identidades. Esta capa adicional de seguridad es cuando un sitio requiere una contraseña para obtener acceso y otra forma de verificación, como algo que tienes.

Un buen ejemplo es cuando inicias sesión en una cuenta a través de una contraseña, y luego la cuenta envía un código numérico a tu teléfono inteligente para que lo escribas antes de poder acceder a tu cuenta. Por ejemplo, cada vez que inicio sesión en mi portal de atención médica, la aplicación me envía un código que ingreso antes de acceder a estos datos sensibles.

Aplica un protector de privacidad a los dispositivos

Algo que todos hacemos, ya sea que queramos admitirlo o no, es echar un vistazo a la laptop o al teléfono inteligente de la persona que está a nuestro lado cuando estamos en público. Sucede cuando estamos en el tren y esperando en la fila, y se está volviendo natural mirar casualmente la pantalla de otra persona.

Para evitar que otros vean lo que hay en tu pantalla, aplica un protector de privacidad. Estas cubiertas delgadas hacen que tu pantalla se vea oscura desde ciertos ángulos de visión. Cuando usas un protector de privacidad, aún podrás ver tu pantalla normalmente cuando mires directamente, pero si alguien intenta espiar sentado a tu lado, parecerá que tu pantalla está apagada.

Ya sea que estés enviando un correo electrónico de trabajo privado que contenga información sensible o jugando un juego móvil, nadie lo sabrá.

Hay un momento y un lugar para ser vulnerable

Siempre y cuando no incluya tu identidad o datos. Toma en serio la seguridad digital y ahórrate tiempo y dinero al no ser hackeado. Nunca sabes cuándo puedes ser víctima de un ataque cibernético, así que protege tus datos siempre que sea posible.

Lleva tus esfuerzos de protección de seguridad digital un paso más allá aprendiendo cómo el software de autenticación multifactor puede proporcionar aún más tranquilidad.

Este artículo fue publicado originalmente en 2019. Ha sido actualizado con nueva información.

Mara Calvello

Mara Calvello is a Content and Communications Manager at G2. She received her Bachelor of Arts degree from Elmhurst College (now Elmhurst University). Mara writes content highlighting G2 newsroom events and customer marketing case studies, while also focusing on social media and communications for G2. She previously wrote content to support our G2 Tea newsletter, as well as categories on artificial intelligence, natural language understanding (NLU), AI code generation, synthetic data, and more. In her spare time, she's out exploring with her rescue dog Zeke or enjoying a good book.