Was ist Mobile Device Management?

Mobile Device Management (MDM) bezieht sich auf die Fernverwaltung und Organisationsverwaltung von mobilen Geräten wie Smartphones, Tablets und Laptops. Unternehmen nutzen MDM, um firmeneigene Vermögenswerte und mitarbeitereigene Geräte zu verwalten. Die Praxis schützt sensible Unternehmensdaten über die Vermögenswerte hinweg.

Es ist üblich, dass Unternehmen Mobile Device Management Software verwenden, um die Funktionalität und Sicherheit mobiler Geräte zu optimieren, während IT-Abteilungen sowohl Unternehmens- als auch persönliche Geräte regulieren können. MDM-Software bietet ein zentrales Werkzeug für IT-Abteilungen, um Richtlinien durchzusetzen, das Risiko von Datenverlusten zu begrenzen, Softwareinstallationen zu überwachen und unbefugten Zugriff auf Geräte zu verhindern.

Warum ist Mobile Device Management wichtig?

MDM ist wichtig, weil viele Mitarbeiter arbeitsbezogene Aufgaben auf mobilen Geräten ausführen. Die Verbreitung dieser Geräte macht sie zu leichten Zielen für Malware und Sicherheitsverletzungen.

Vorteile des Mobile Device Management

Mobile Device Management ist notwendig, um Geschäftsdaten auf mobilen Geräten zu schützen. Unternehmen können die folgenden Vorteile erwarten.

- Erhöhte Sicherheit: Wenn ein Gerät gestohlen wird, können Unternehmen sicher sein, dass sie ein Gerät aus der Ferne sperren oder löschen können, um das Risiko eines unbefugten Zugriffs auf sensible Informationen zu beseitigen. Die Fernfähigkeiten von MDM sind entscheidend für die Regulierung des Gerätestandorts und die Datensicherung, bevor sie kompromittiert werden.

- Einfache Fernverwaltung: MDM-Dienste machen es Unternehmen einfach, verschiedene tragbare Geräte von jedem Standort aus zu überwachen und zu verwalten, unabhängig von der Anzahl der Geräte. Die Fernverwaltung ist besonders vorteilhaft, wenn Organisationen schnell handeln müssen, z. B. um einen Benutzer zu deaktivieren, der keinen Zugriff auf bestimmte Informationen haben sollte.

- Kontrollierte Geräte-Updates: Mobile Device Management ermöglicht es IT-Teams und Dienstanbietern, Updates zentral zu steuern und sie über ein Netzwerk auf Geräte zu verteilen. Dies gewährleistet Konsistenz und reduziert das Risiko, dass Mitarbeiter Netzwerke gefährden, indem sie Software-Updates verzögern.

- Reduzierter Bedarf an IT-Support: Durch die Zentralisierung und Automatisierung von MDM können Unternehmen ihre IT-Verwaltungsanforderungen reduzieren. Mobile Device Management Software bietet IT-Teams ein Werkzeug, das zeitaufwändige und manuelle Verwaltungsprozesse reduziert.

Einschränkungen des Mobile Device Management

Obwohl Mobile Device Management den Schutz von Geschäftsdaten bietet, kann es nicht jedes Problem lösen. Zu berücksichtigende Einschränkungen sind:

- Die Unfähigkeit, vollständige Compliance zu gewährleisten. Während MDM hilft, kann es keine vollständige Compliance garantieren. Wenn erzwungene oder automatisierte Updates nicht korrekt funktionieren, kann MDM möglicherweise ein Gerät nicht vollständig konform machen, was zu Sicherheitsrisiken führen kann.

- Ein potenziell negativer Einfluss auf die Produktivität der Mitarbeiter. Eine MDM-Lösung kann Mitarbeiter frustrieren, wenn erzwungene Updates ihren Arbeitstag unterbrechen. Der Mangel an Kontrolle über ihr Gerät könnte die Produktivität beeinträchtigen.

- Problematische Ausnahmen. IT-Teams müssen möglicherweise Ausnahmen für CEOs und andere Führungskräfte machen, die keine Geräteverwaltungspraktiken und sporadische Updates tolerieren. Wenn die Liste der ausgenommenen Benutzer im Laufe der Zeit wächst, steigen auch die Sicherheitsrisiken.

Best Practices für Mobile Device Management

Organisationen sollten ihre Mobile Device Management-Standards an ihre Sicherheitsbedürfnisse anpassen. Einige allgemeine Best Practices sichern jedoch die besten Ergebnisse:

- Sichere Passwortmethoden durchsetzen. Organisationen können ihre Daten auf Geräten leicht schützen, indem sie Bildschirmsperrpasswörter verlangen und starke Passwortrichtlinien einführen. Beispiele für Richtlinienrichtlinien sind die Implementierung von Zwei-Faktor-Authentifizierung, das Festlegen von Passwortkomplexitätsregeln und das Begrenzen des Passwortalters.

- Antivirus-Software auf allen Geräten installieren. Antivirus-Software bekämpft Cyberkriminalität und Malware. Unternehmen sollten alle firmeneigenen Geräte mit Antivirus-Software ausstatten und regelmäßig aktualisieren.

- Einen Anwendungsfreigabeprozess implementieren. Das Herunterladen von Anwendungen kann schädlich sein und Sicherheitsbedenken hervorrufen. Um Sicherheitsmaßnahmen zu verstärken, sollten IT-Teams eine Liste von firmenzugelassenen Anwendungen für den Download erstellen und einen Freigabeprozess für neue Anwendungen durchsetzen.

- Richtlinien zum Löschen von Geräten entwerfen. Unternehmen sollten Richtlinien für firmeneigene und persönliche Geräte in Bezug auf Datenlöschungen im Falle eines Geräteverlusts oder eines Unternehmensausstiegs entwickeln. Unter diesen Richtlinien können Organisationen Maßnahmen ergreifen, um Daten zu sichern und den Zugriff von Geräten bei Bedarf zu entfernen.

- Mitarbeiter regelmäßig schulen. IT-Fachleute sollten Mitarbeiter kontinuierlich schulen und sie über Bedrohungen und Schwachstellen informieren. Darüber hinaus können Organisationen Schulungen zur Bedeutung des Schutzes von Unternehmensdaten und zur besten Entscheidungsfindung zum Schutz ihrer Geräte anbieten.

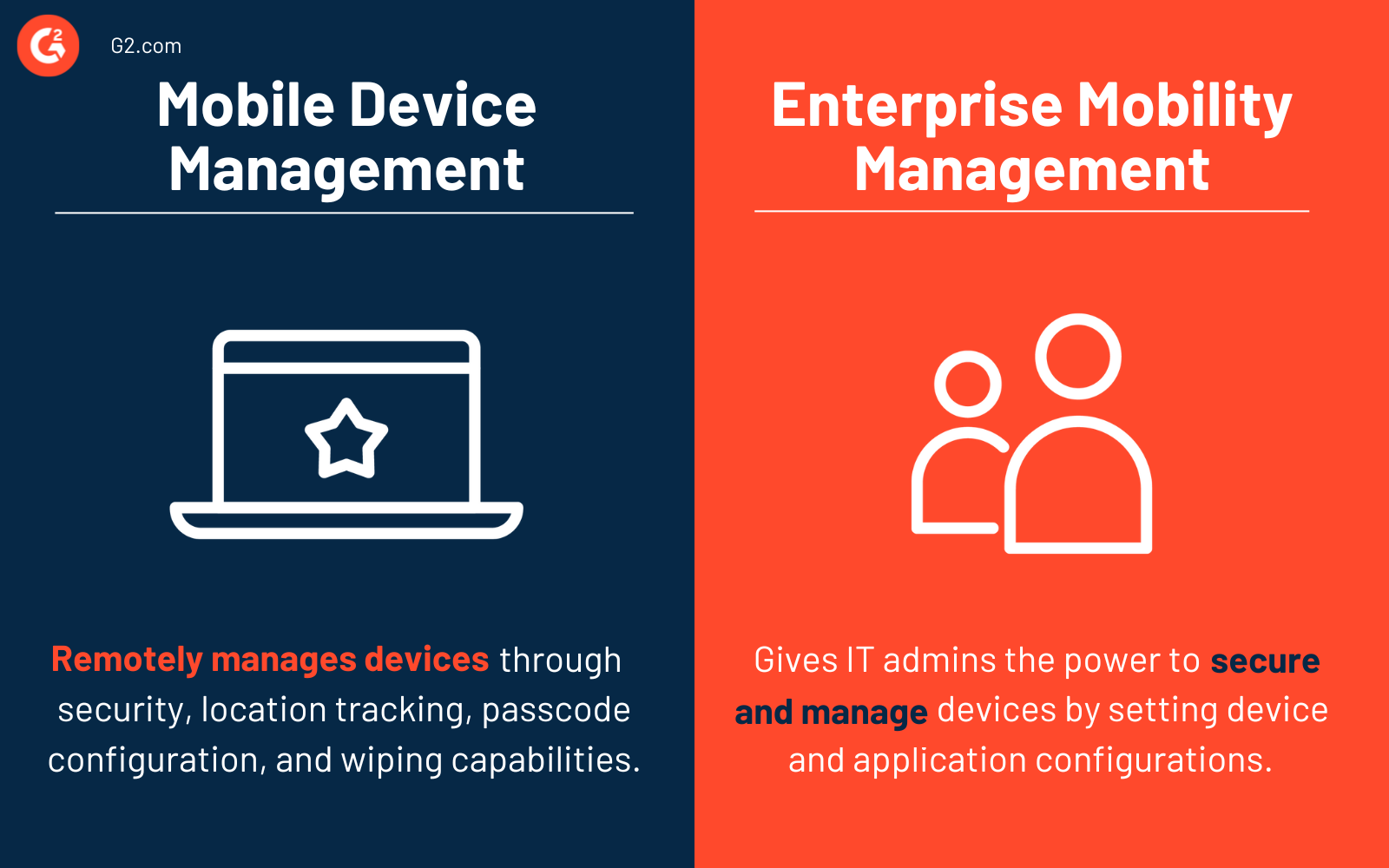

Mobile Device Management vs. Enterprise Mobility Management

Es ist üblich, Mobile Device Management mit Enterprise Mobility Management zu verwechseln, aber die beiden haben wesentliche Unterschiede.

Mobile Device Management bezieht sich auf die Fernverwaltung von Geräten und umfasst Gerätesicherheit, Standortverfolgung, Passwortrichtlinienkonfiguration und Geräte-Löschfunktionen. MDM konzentriert sich auf das Gerät.

Im Vergleich dazu gibt Enterprise Mobility Management (EMM) IT-Administratoren die Möglichkeit, Geräte zu sichern und zu verwalten, indem sie Geräte- und Anwendungskonfigurationen festlegen. EMM umfasst Funktionen wie Browsersicherheitseinstellungen, Anwendungsmanagement und Multi-Faktor-Authentifizierung.

MDM wird als Teilmenge von EMM betrachtet, zusammen mit Mobile Application Management (MAM) und Mobile Content Management (MCM).

Apropos Mobile Application Management, erfahren Sie, wie es die Mobilität verbessert und in das größere Bild passt.

Alyssa Towns

Alyssa Towns works in communications and change management and is a freelance writer for G2. She mainly writes SaaS, productivity, and career-adjacent content. In her spare time, Alyssa is either enjoying a new restaurant with her husband, playing with her Bengal cats Yeti and Yowie, adventuring outdoors, or reading a book from her TBR list.