Das Internet kann ein beängstigender Ort sein.

Deshalb greifen wir oft zu einem Virtual Private Network, auch bekannt als VPN, um eine sichere, geschützte und schnelle Verbindung zu allem zu gewährleisten, was das World Wide Web an unsere Fingerspitzen bringt.

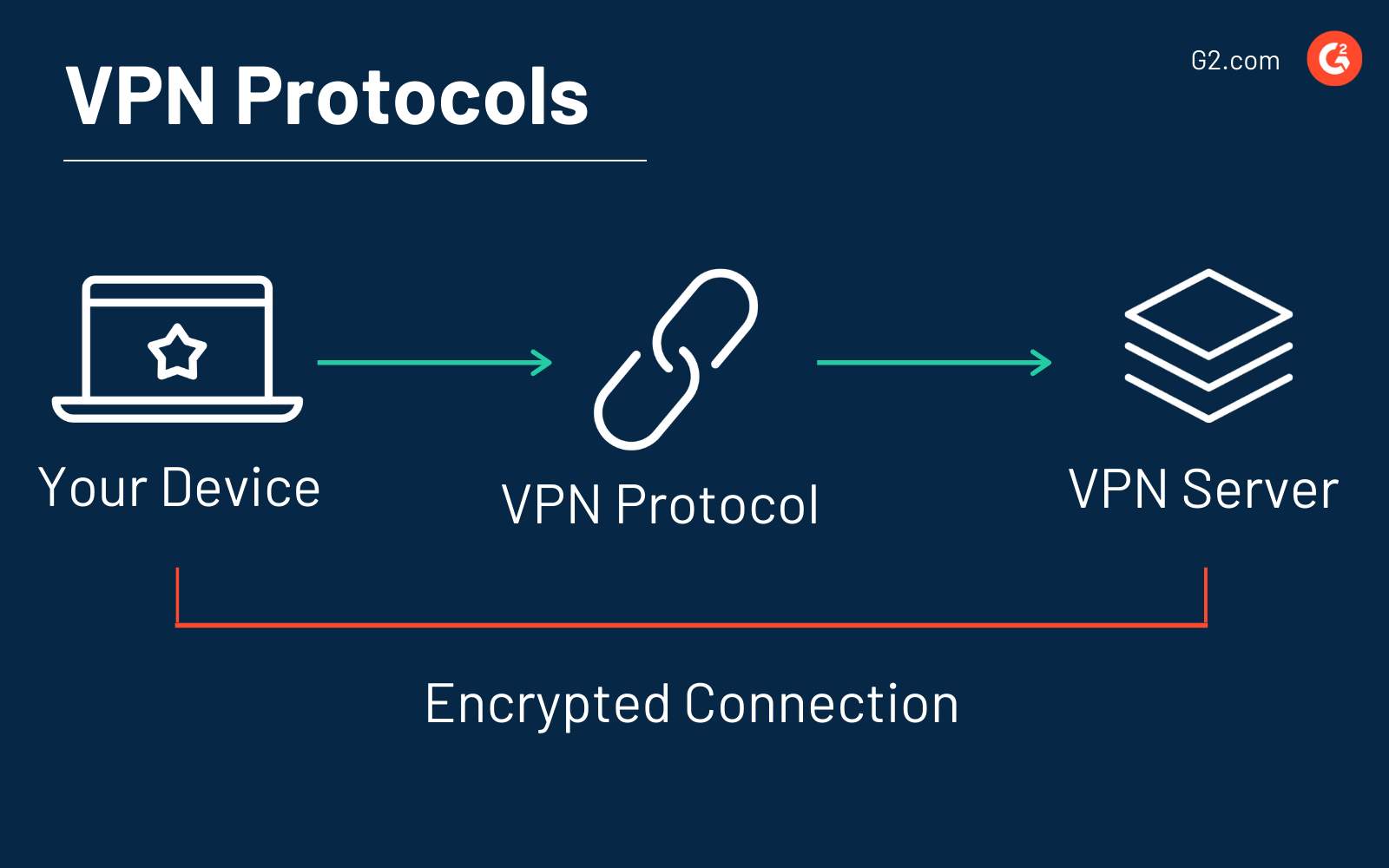

Bei der Wahl eines VPN-Anbieters achten wir oft darauf, welche VPN-Protokolle sie anbieten, da dies ein VPN von einem anderen unterscheiden kann. Aber was genau ist ein VPN-Protokoll?

Was ist ein VPN-Protokoll?

Ein VPN-Protokoll ist eine Reihe von Regeln oder Anweisungen, die bestimmen, wie Ihre Daten zwischen Ihrem Computer (oder einem anderen Gerät) und dem VPN-Server geleitet werden. VPN-Anbieter verlassen sich auf Protokolle, um eine stabile und sichere Verbindung zu gewährleisten.

Protokolle haben einzigartige Spezifikationen, die dem VPN-Nutzer je nach Umstand Vorteile bieten. Einige spezialisieren sich auf Privatsphäre, während andere den Schwerpunkt auf Geschwindigkeit legen. VPNs nutzen je nach verwendetem Gerät, was Sie tun möchten und wie Sie es tun möchten, unterschiedliche Protokolle.

Wenn Sie zum Beispiel zu Hause Netflix schauen, schadet es nicht, ein VPN-Protokoll mit weniger Sicherheitsmaßnahmen auszuwählen, um Ihre Internetverbindung zu beschleunigen. Auf diese Weise können Sie mehr Zeit in Ihre Lieblingssendung vertieft verbringen, anstatt darauf zu warten, dass sie geladen wird.

Das Gegenteil gilt, wenn Sie online Dinge tun, die ein Risiko für Ihre Daten darstellen, wie Einkaufen und Bankgeschäfte in einem ungesicherten Netzwerk.

Wenn Sie Ihre Optionen in Bezug auf VPN-Software recherchieren, werden die meisten Ihnen über die von ihnen unterstützten VPN-Protokolle berichten. Um vollständig zu verstehen, was das bedeutet und wie sich dies auf Ihr Surfverhalten im Internet auswirken kann, ist es am besten, die verschiedenen Arten von VPN-Protokollen genau zu kennen.

Arten von VPN-Protokollen

Das Protokoll innerhalb des VPN ist die Technologie, die verschiedene Verschlüsselungsstandards für die Datenübertragung bietet. Wenn Sie eine aktive Verbindung zu einem VPN haben, leitet das Protokoll die Daten zwischen Ihrem Gerät, dem Server und zurück.

Die beliebtesten VPN-Anbieter sind diejenigen, die die meisten Protokolle für ihre Nutzer zugänglich machen, weshalb diese Anbieter ihre Zeit und Energie investieren, um die besten Protokolle auf dem Markt zu integrieren.

Nachfolgend sind die am weitesten verbreiteten VPN-Protokolle auf dem Markt aufgeführt.

1. PPTP

Eines der ersten verfügbaren VPN-Protokolle war PPTP, was für Point to Point Tunneling Protocol steht.

Der Hauptvorteil von PPTP ist, dass es auf jedem großen Betriebssystem leicht eingerichtet werden kann. Es wurde Mitte der 1990er Jahre von Microsoft entwickelt, um in Windows 95 integriert zu werden, da es speziell für Wählverbindungen konzipiert war. Der vorherrschende Einsatz von PPTP war die Verbindung zum Internet und zum Intranet.

Da die Technologie viel fortschrittlicher geworden ist, begannen die grundlegenden Verschlüsselungsmethoden, die in PPTP verwendet werden, von Hackern leicht durchbrochen zu werden, was seine Sicherheit beeinträchtigt. Dank niedriger Verschlüsselungsstandards ist diese Art von VPN extrem schnell, aber nicht sehr sicher.

|

Vorteile |

Nachteile |

|

In mehrere Betriebssysteme integriert |

Extrem mangelhaft in der Sicherheit |

|

Eines der schnellsten VPN-Protokolle |

Kann von Firewalls blockiert werden |

|

Einfach einzurichten |

Wird von der NSA überwacht |

|

Großartig für das Streaming von geo-beschränkten Inhalten |

Anonymität kann kompromittiert werden |

2. L2TP/IPSec

Diese Art von VPN steht für Layer 2 Tunneling Protocol über Internet Protocol Security. Es ist sicherer als PPTP und bietet seinen Nutzern mehr Funktionen.

Es besteht aus zwei Teilen:

- L2TP für die sichere Verbindung

- IPSec für die Verschlüsselung der Daten

Allein bietet L2TP keine Verschlüsselung oder Privatsphäre, bis es mit dem Sicherheitsprotokoll IPSec kombiniert wird. Aufgrund der Teile innerhalb dieses Protokolls kann es langsamer als PPTP sein, da der Datenverkehr in L2TP-Form umgewandelt wird, gefolgt von der zusätzlichen Verschlüsselungsschicht für die Sicherheit.

Es wurde in den 1990er Jahren von Cisco und Microsoft entwickelt und wird häufig für den Internetzugang über ein VPN verwendet, wenn Sicherheit und Privatsphäre die obersten Anliegen sind. Es ist auch relativ einfach einzurichten, da die Unterstützung für dieses Protokoll in die meisten modernen Computer sowie unsere mobilen Geräte vorinstalliert wurde.

|

Vorteile |

Nachteile |

|

IPSec verschlüsselt Ihre Daten nach Militärstandards, während L2TP auf mobilen Betriebssystemen läuft |

Die Verschlüsselung kann viel Rechenleistung beanspruchen, was zu einer langsamen Verbindung führt |

|

Verhindert, dass Daten zwischen Sender und Empfänger verändert werden |

Kann schwierig zu konfigurieren sein |

3. OpenVPN

OpenVPN ist eines der beliebtesten VPN-Protokolle auf dem Markt und wird von der Mehrheit der VPN-Anbieter weltweit genutzt.

Entwickelt von James Yonan und 2001 veröffentlicht, ist es Open-Source und unter einer GNU Public License veröffentlicht. Das bedeutet, dass es der Community Zugang zum Quellcode bietet, sodass Sicherheitslücken leicht identifiziert und behoben werden können, anstatt potenzielle Schwachstellen und Hintertüren im Code zuzulassen.

OpenVPN bietet eine Mischung aus Geschwindigkeit und Sicherheit und ist auf vielen verschiedenen Plattformen verfügbar, wie Windows, Mac, Android, iOS. Es wird häufig für Drittanbieter-VPN-Clients verwendet, da es nicht in Computer oder mobile Geräte integriert ist. Es ist nützlich für Nutzer, die Online-Beschränkungen umgehen möchten, da es schwer von Firewalls erkannt werden kann.

OpenVPN hat zwei Haupttypen:

- OpenVPN TCP

- OpenVPN UDP

OpenVPN TCP ist das häufigste und am meisten genutzte im Internet. Es basiert auf dem Transmission Control Protocol. In Kombination mit dem Internet Protocol erstellen sie eine spezifische Reihe von Regeln, wie Computer Informationen hin und her austauschen. Es gilt als extrem zuverlässig, besonders wenn höchste Sicherheit erforderlich ist.

Open UDP, das für User Datagram Protocol steht, zielt auf eine latenzarme Datenübertragung ab. Das bedeutet, dass es nicht so viel Wert auf Sicherheit legt und am besten für Dinge wie Gaming, Video-Streaming und Audio-Streaming verwendet wird.

Es wird oft als der „Goldstandard“ der VPN-Protokolle bezeichnet, dank seiner Zuverlässigkeit.

|

Vorteile |

Nachteile |

|

Verwendet moderne Sicherheitsmaßnahmen, um Daten sicher zu halten |

Kann schwierig zu konfigurieren sein |

|

Kann Firewalls umgehen, da es leicht als normaler Internetverkehr getarnt werden kann |

Wenn falsch konfiguriert, wird die Sicherheit beeinträchtigt |

4. SSTP

SSTP steht für Secure Socket Tunneling Protocol und wurde von Microsoft entwickelt und erstmals in Windows Vista integriert. Obwohl es auf Linux funktionieren kann, obwohl es etwas herausfordernd ist, wird es hauptsächlich als ein VPN-Protokoll angesehen, das spezifisch für Windows-Technologie ist.

SSTP wurde für den Fernzugriff entwickelt, was bedeutet, dass es dazu neigt, mit Site-to-Site-VPN-Zugriff zu kämpfen. Da es integriert ist, wird SSTP hauptsächlich von denen verwendet, die Windows als ihr Betriebssystem bevorzugen.

|

Vorteile |

Nachteile |

|

Extrem sicher und kann Firewalls umgehen |

Wird auf anderen Betriebssystemen, wie Mac, nicht unterstützt |

|

Einfach zu verwenden, da es vollständig in Windows-Technologie integriert ist |

Software ist nicht Open-Source, was bedeutet, dass sie nicht unabhängig geprüft wurde |

5. IKEv2

IKEv2 steht für Internet Key Exchange Volume 2, das von Microsoft und Cisco entwickelt wurde und mit IPSec für Verschlüsselung und Authentifizierung kombiniert wird. Sein Hauptverwendungszweck ist für mobile Geräte, entweder auf 3G oder 4G LTE, da es gut darin ist, sich wieder zu verbinden, wenn eine Verbindung unterbrochen wird.

Eine unterbrochene Verbindung tritt typischerweise auf, wenn ein Nutzer durch einen Tunnel fährt und vorübergehend die Oberfläche verliert oder wenn er von der mobilen Verbindung zu WiFi wechselt.

Das bedeutet, dass wenn Sie von einer WiFi-Verbindung zu einer Datenplanverbindung auf Ihrem Smartphone wechseln oder zwischen Hotspots wechseln, die VPN-Verbindung während des gesamten Prozesses stabil bleibt, ohne Unterbrechungen.

|

Vorteile |

Nachteile |

|

Relativ schnell, stabil und sicher |

Wird nicht weit unterstützt, es sei denn, Sie verwenden ein Blackberry |

|

Bewältigt Netzwerkänderungen ohne Probleme |

Kann schwierig auf der VPN-Serverseite zu implementieren sein |

6. Wireguard

Wireguard ist ein relativ neues Open-Source-VPN-Protokoll, das noch als in Arbeit betrachtet wird.

Es läuft auf Linux und soll bessere Leistungen als sowohl OpenVPN als auch IPSec haben. Während es noch entwickelt wird, ist es bereits für mehrere Plattformen verfügbar. Da es so neu ist, wird es noch nicht häufig in einer Verbraucher-VPN-App gefunden.

Einer der Anziehungspunkte von Wireguard ist, dass es extrem schnell ist. Der Grund? Dieses VPN-Protokoll hat 4.000 Zeilen Code, während andere Zehntausende von Zeilen haben. Weniger Code bedeutet auch weniger Raum für Fehler.

|

Vorteile |

Nachteile |

|

Einfach einzurichten |

Noch in Entwicklung |

|

Bietet technische Vorteile, wie schnellere Verbindungszeiten und verbesserte Zuverlässigkeit |

Warten darauf, welche Apps es unterstützen werden |

7. SoftEther

Was als Projekt an der Universität von Tsukuba in Japan begann, entwickelte sich SoftEther zu einem riesigen Open-Source-Multiprotokoll-VPN-Softwareprojekt.

Das Wichtigste, was man über SoftEther wissen sollte, ist, dass es sich entweder auf das VPN-Protokoll oder den VPN-Server beziehen kann.

- Das Protokoll: Verwendet SSL für sichere VPN-Client-Server-Kommunikation mit verschiedenen technologischen Verbesserungen, die es schnell und sicher machen.

- Der Server: Kann eine große Anzahl von VPN-Protokollen unterstützen, wie SSTP, OpenVPN, IPSec und das SoftEther-Protokoll.

Obwohl es relativ neu ist, wächst SoftEther schnell an Popularität. Es funktioniert auch auf mehreren Betriebssystemen und ist eines der wenigen VPN-Protokolle, das funktionierende Clients auf Linux bietet.

|

Vorteile |

Nachteile |

|

Sicher, stabil und schnell |

Keine native OS-Unterstützung |

|

Kostenlos zu verwenden |

Muss auf einem Gerät installiert und mit dem Server verbunden werden |

Möchten Sie mehr über Business-VPN-Software erfahren? Erkunden Sie Geschäfts-VPN Produkte.

Häufig gestellte Fragen zu VPN-Protokollen

VPN-Nutzer haben in der Regel spezifische Fragen, wenn es um Protokolle geht. Nachfolgend finden Sie die häufigsten Fragen sowie die Antworten.

Welches VPN-Protokoll ist das schnellste?

Wenn Sie auf der Suche nach Geschwindigkeit sind, und nur Geschwindigkeit, wählen Sie PPTP. Besonders wenn Ihr Hauptverwendungszweck das Streaming von geo-blockierten Inhalten ist. Denken Sie nur daran, dass der Mangel an Verschlüsselung Sie relativ ungeschützt online lässt.

Wenn Sie Geschwindigkeit und Sicherheit wollen, wählen Sie SoftEther oder IKEv2.

Welches VPN-Protokoll ist das sicherste?

Wenn Sie nach höchster Sicherheit suchen, wählen Sie OpenVPN. SoftEther wäre auch eine gute Wahl. Es hängt alles davon ab, ob Sie etwas Neueres in der Welt der Protokolle verwenden möchten oder etwas Bewährtes wie OpenVPN.

Welches VPN-Protokoll ist am besten für Torrenting geeignet?

Wenn Sie daran interessiert sind, ein VPN-Protokoll für Torrenting zu verwenden, das ein Dateifreigabeprotokoll basierend auf Peer-to-Peer-Technologie ist, benötigen Sie eines, das schnell, stabil und sicher ist. Für all diese Funktionen wählen Sie SoftEther.

Ihre zweitbeste Option? IKEv2.

Haftungsausschluss: Wir bei G2 unterstützen oder fördern keine illegalen Urheberrechtsverletzungen oder illegales Torrenting. Wir verstehen jedoch, dass einige VPN-Nutzer an Dateifreigabe interessiert sind, insbesondere als Möglichkeit, auf Unterhaltungs-, Arbeits- oder Schuldateien zuzugreifen.

Welches VPN-Protokoll ist das stabilste?

Wenn es um Stabilität geht, insbesondere beim Wechsel von Netzwerk zu Netzwerk auf einem mobilen Gerät, wählen Sie IKEv2.

SoftEther ist eine weitere gute Wahl, da es konstant läuft, sobald es eingerichtet ist, und sein Code wurde geschrieben, um Abstürze zu verhindern.

Welches VPN-Protokoll ist am einfachsten einzurichten?

Da PPTP in so viele Plattformen integriert ist, ist es das am einfachsten einzurichtende VPN-Protokoll. Dasselbe gilt für L2TP/IPSec und IKEv2. Wenn Sie ein Fan von Windows-Produkten sind, ist SSTP Ihre beste Wahl.

SoftEther ist auch relativ einfach, da es mit einem benutzerfreundlichen Installer geliefert wird.

Welches VPN-Protokoll ist mit den meisten Plattformen kompatibel?

Da PPTP auf mehreren Betriebssystemen und Geräten verfügbar ist, ist es das am meisten nativ unterstützte VPN-Protokoll.

Es ist jedoch wichtig zu beachten, dass es aufgrund seiner mangelnden Sicherheitsmaßnahmen möglicherweise nicht auf neuen Geräten und Betriebssystemen unterstützt wird. Es hängt also davon ab, welches Gerät Sie verwenden. Wenn Sie zum Beispiel macOS Sierra (veröffentlicht im September 2016) oder neuer haben, wird PPTP nicht unterstützt.

Andere Optionen, wenn Sie neuere Software haben, sind L2TP/IPSec und IKEv2.

Welches VPN-Protokoll sollte ich verwenden?

Leider gibt es keine eindeutige Antwort auf diese Frage. Es hängt davon ab, was Sie beim Surfen im Internet tun möchten. Hier ist eine kurze Übersicht, wofür jedes Protokoll am besten geeignet ist:

- PPTP: Schneller Zugriff auf geo-blockierte Inhalte. Denken Sie nur daran, sich nicht in ein Konto einzuloggen, das sensible Informationen enthält.

- L2TP/IPSec: Herunterladen von Torrents, Zugriff auf geo-blockierte Inhalte, sicheres Surfen im Internet... solange Sie keine potenzielle Geschwindigkeitsverringerung der Verbindung stört.

- OpenVPN: Sichere und stabile Internetverbindung.

- SSTP: Am besten für Windows-Nutzer, die nach Online-Sicherheit und Geschwindigkeit suchen.

- IKEv2: Für das Surfen auf einem mobilen Gerät oder wenn Sie Ihren Online-Verkehr sichern und eine anständig schnelle Verbindung genießen möchten.

- Wireguard: Am besten für Linux-Nutzer oder diejenigen, die an einem reibungslosen Online-Erlebnis interessiert sind.

- SoftEther: Ein neueres Protokoll, das eine großartige Alternative zu OpenVPN ist, da es auch eine schnelle und sichere Verbindung bietet.

Das Leben ist voller Entscheidungen

Bei der Wahl eines VPN-Anbieters achten Sie besonders auf die VPN-Protokolle, die in seiner Funktionsliste enthalten sind. Während es Ihren Bedürfnissen entsprechen mag, einen Anbieter zu wählen, der ein Protokoll mit niedriger Sicherheit wie PPTP anbietet, werden Sie wahrscheinlich etwas benötigen, das mehr Sicherheit bietet.

Natürlich gibt es keine richtige oder falsche Wahl des Protokolls, stellen Sie nur sicher, dass Sie einen Anbieter mit Protokollen wählen, die all Ihre Erwartungen erfüllen.

Wenn Sie wissen, welches VPN-Protokoll Sie bevorzugen, und einen Anbieter gewählt haben, der zu Ihnen passt, lernen Sie wie man ein VPN einrichtet und beginnen Sie, sicher im Internet zu surfen.

Mara Calvello

Mara Calvello is a Content and Communications Manager at G2. She received her Bachelor of Arts degree from Elmhurst College (now Elmhurst University). Mara writes content highlighting G2 newsroom events and customer marketing case studies, while also focusing on social media and communications for G2. She previously wrote content to support our G2 Tea newsletter, as well as categories on artificial intelligence, natural language understanding (NLU), AI code generation, synthetic data, and more. In her spare time, she's out exploring with her rescue dog Zeke or enjoying a good book.