Ihr Unternehmensnetzwerk sicher zu machen, ist kein Spaziergang im digitalen Park.

Vor einem Jahrzehnt war die Netzwerkkonnektivität einfach. Unternehmen betrieben einfach lokale Rechenzentren und Server. Mitarbeiter nutzten ihre firmeneigenen Geräte, um auf ihr Unternehmensnetzwerk zuzugreifen. Die Sicherung des Perimeters war herausfordernd, aber nicht unüberwindbar. Weitverkehrsnetze (WAN), virtuelle private Netzwerke und Firewalls verbanden Unternehmen sicher mit ihren Netzwerken.

Spulen wir in die Gegenwart vor. Es ist eine völlig andere Welt. Unternehmen verlagern sich von der lokalen Infrastruktur in die Cloud. Daten und Anwendungen sind überall verteilt. Mitarbeiter bringen ihre Geräte mit und arbeiten von überall aus – Büro, Zuhause oder Cafés. Das Volumen und die Art des Datenverkehrs zu einem Unternehmensnetzwerk haben sich vervielfacht. Die Angriffsfläche und das Volumen der Sicherheitsbedrohungen haben sich erweitert.

WANs entwickelten sich zu softwaredefinierten WANs (SD-WANs), um mit der Explosion des Netzwerkverkehrs in die Cloud umzugehen. Aber es löst immer noch nicht die Sicherheitsherausforderungen. Ebenso sind verschiedene Cloud-Sicherheitslösungen entstanden, aber sie bieten keine ganzheitlichen Lösungen für Netzwerkherausforderungen.

Glücklicherweise tauchen Secure Access Service Edge (SASE)-Lösungen für Unternehmen auf, die eine einheitliche Sicherheits- und Netzwerklösung für ihre Herausforderungen suchen.

Was ist Secure Access Service Edge (SASE)?

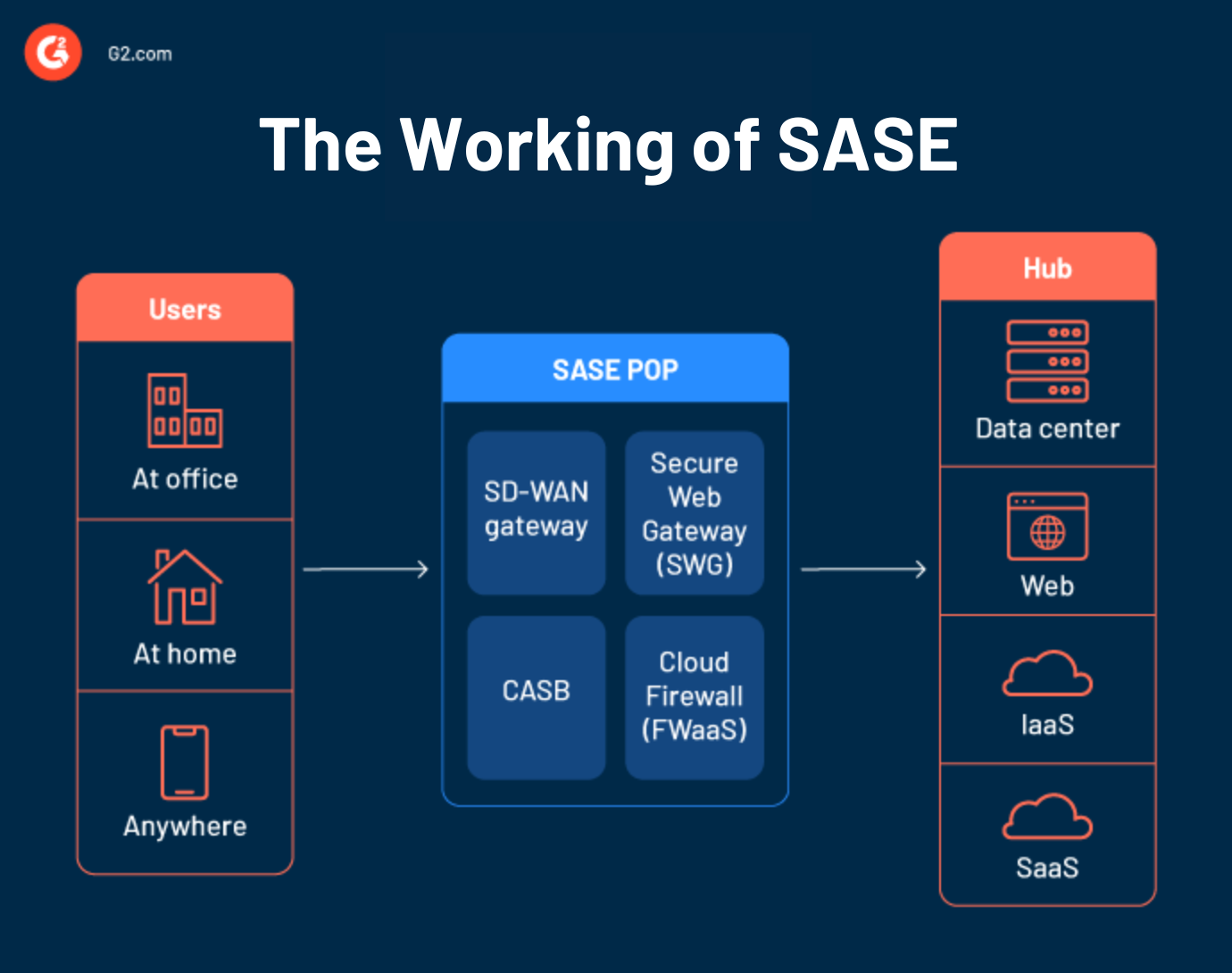

Secure Access Service Edge (SASE), ausgesprochen 'sassy', ist eine cloudbasierte Architektur, die Netzwerk als Dienst (NaaS) und Sicherheit als Dienst zusammen bereitstellt.

SASE verbindet Netzwerk-Komponenten wie SD-WAN und Sicherheitskomponenten wie Secure Web Gateways (SWG), Cloud Access Security Broker (CASB), Firewalls und Zero-Trust-Netzwerkzugang (ZTNA), um sicheren Zugriff auf Netzwerkressourcen überall zu bieten. Das Modell verbindet die Elemente der IT-Infrastruktur, die zuvor isoliert arbeiteten, und vereinfacht den Netzwerk-Stack, um die Sicherheit zu stärken.

Erfahren Sie mehr darüber, wie SASE funktioniert, seine Komponenten, Vorteile und warum Ihr Unternehmen eine SASE-Lösung übernehmen muss. Wir werden auch Möglichkeiten erkunden, wie Sie mit der SASE-Einführung fortfahren können, und die fünf besten SASE-Plattformen, die Sie in Betracht ziehen sollten.

Warum Ihr Unternehmen SASE benötigt

Heute sind fast 50 % der Organisationen cloud-native oder vollständig cloud-fähig, und 85 % der Organisationen werden bis 2025 „Cloud-First“ sein. Der beschleunigte Umzug in die Cloud hat das Unternehmensnetzwerk unter Druck gesetzt. Unternehmen möchten, dass ihre Anwendungen und wesentliche Software jederzeit betriebsbereit sind. Mitarbeiter möchten von ihren Remote-Arbeitsplätzen, Zweigstellen oder wo auch immer sie sich befinden, auf Apps zugreifen.

Die Cloud-Einführung erweitert jedoch auch die Angriffsfläche einer Organisation und vervielfacht ihre Sicherheitsbedrohungen. 65 % der Führungskräfte auf C-Ebene geben an, dass sie die aufkommenden Cloud-Sicherheitsrisiken nicht bewältigen können.

Die herkömmlichen Netzwerkarchitekturen erfüllen nicht die sich schnell entwickelnden Netzwerk- und Sicherheitsanforderungen von heute. Sie verfügen typischerweise über ein WAN, das Router und virtuelle private Netzwerke (VPN) verwendet, um Benutzer über Multiprotocol Label Switching (MPLS) mit Unternehmensnetzwerken zu verbinden. Hinzu kommen Hardwareanforderungen, die Einrichtung ist teuer.

Die herkömmliche Sicherheitsarchitektur bedeutet auch, dass der Datenverkehr zu einem zentralen Hub für Sicherheitsüberprüfungen zurückgeleitet wird. Dieser Prozess erhöht die Latenz, verlangsamt die Anwendungsleistung, frustriert Benutzer und verringert die Produktivität.

Organisationen, die versuchen, Netzwerklösungen zu finden, die ihren Anforderungen entsprechen, kombinieren manchmal mehrere Netzwerk- und Cloud-Sicherheitsdienste wie SD-WAN und CASB. Diese Option scheitert jedoch oft, da sie die Komplexität, die Kosten und die Ressourcen erhöht, die für deren Verwaltung erforderlich sind.

32

ist die durchschnittliche Anzahl von Sicherheitstools, die von einer Organisation verwendet werden.

Quelle: Palo Alto Networks

SASE löst jedoch diese Probleme. Es bietet einen robusteren Rahmen für Sicherheit und Netzwerk unter einem Dach. Fast zwei Drittel der frühen SASE-Anwender berichten von verbesserter Leistung und Betriebszeit für Remote-Mitarbeiter. Mehr als 40 % haben Kosteneinsparungen und eine bessere Sichtbarkeit in ihr Netzwerk- und Cloud-Umfeld festgestellt.

Es ist sicherlich eine neue Technologie in der Welt der Cloud und Cybersicherheit. Seine Vorteile überwiegen jedoch alle Zweifel, die Skeptiker an dem Modell haben könnten.

Möchten Sie mehr über Sichere Zugriffs-Service-Edge (SASE)-Plattformen erfahren? Erkunden Sie Sichere Zugriffs-Service-Edge (SASE)-Plattformen Produkte.

Wie funktioniert SASE?

Traditionelle Netzwerke verlassen sich oft auf ein Hub-and-Spoke-Modell. Alles dreht sich um ein zentrales Rechenzentrum. Es leitet den gesamten Datenverkehr zu einem zentralen Hub für Sicherheitsüberprüfungen.

Aber mit der Cloud-Einführung und der Remote-Arbeit kann es nicht alle Netzwerkanforderungen unterstützen, da es den Datenverkehr durch einen einzigen Engpass zurückleitet. Es verlangsamt die Konnektivität und beeinträchtigt die Anwendungsleistung. Darüber hinaus erfordert die Skalierung des Netzwerks zusätzliche Hardwarebereitstellungen. SASE funktioniert anders.

Betrachten Sie das folgende Beispiel, wenn ein Remote-Benutzer versucht, über SASE eine Verbindung zu einer Cloud-Anwendung herzustellen.

- Der Endbenutzer versucht, eine Verbindung zu einer SaaS-Anwendung wie Google Docs herzustellen.

- Die Benutzeridentität und der Gerätestatus werden zuerst authentifiziert, wenn sie die Anfrage initiieren.

- Sobald die Identität bestätigt ist, wird die Benutzeranfrage an einen lokal verbundenen SD-WAN-Edge weitergeleitet.

- Von hier aus wählt SD-WAN die optimale Route und leitet die Anfrage an den nächstgelegenen Point of Presence (PoP), den physischen Standort, an dem verschiedene Netzwerke verbunden sind.

- Sobald es den PoP erreicht, wird die Anfrage durch die erforderlichen Cloud-Sicherheitskomponenten wie ZTNA, Cloud-Firewalls und SWG basierend auf den vom Unternehmen festgelegten Sicherheitsrichtlinien verarbeitet.

- Wenn keine Sicherheitsprobleme vorliegen, wird die Benutzeranfrage an die SaaS-Anwendung zugelassen.

Anstatt den Datenverkehr zu traditionellen Rechenzentren oder privaten Netzwerken für Sicherheitsinspektionen zurückzuleiten, lässt SASE den Datenverkehr nahtlos durch ein gesichertes Netzwerk und Sicherheitskomponenten ohne Latenz fließen. Benutzer können jederzeit und überall problemlos auf Apps und Ressourcen zugreifen.

Komponenten einer SASE-Architektur

Wie bereits erwähnt, integriert SASE Netzwerk- und Sicherheitstechnologien, um eine sichere cloudbasierte Netzwerklösung bereitzustellen. Schauen wir uns die Netzwerk- und Sicherheitskomponenten an, die die SASE-Architektur ausmachen.

3 Kernnetzwerkkomponenten

Die Kernnetzwerkarchitektur von SASE kann in drei Elemente unterteilt werden: SD-WAN, Global PoP und künstliche Intelligenz für IT-Betrieb (AIOps).

1. SD-WAN

SD-WAN-Software ist das wesentliche Element von SASE. Es bietet zuverlässige und optimale Netzwerkverbindungen zwischen Endbenutzern, Cloud-Apps und Unternehmensrechenzentren.

SD-WAN erstellt typischerweise ein Overlay-Netzwerk, d. h. ein virtuelles Netzwerk über dem vorhandenen Netzwerk des Benutzers. Es wählt dann dynamisch die beste Route für den Datenverkehr von Endpunkten zu den Cloud-Apps und Rechenzentren basierend auf den vom Administrator festgelegten Netzwerkrichtlinien aus. Unabhängig von der Art des vorhandenen Netzwerks, ob WAN, Internet, kommerzielle Breitbandverbindungen oder eine Kombination, verbindet SD-WAN sie optimal.

Da die Endpunkte über verschlüsselte Tunnel verbunden sind, bietet SD-WAN den Benutzern eine sichere Verbindung. Es vereinfacht und reduziert die Kosten der Netzwerk-Infrastruktur und erleichtert die Verwaltung von Netzwerk-Richtlinien an mehreren Standorten.

2. Globaler Point of Presence

Ein global verteiltes PoP ist der Motor, der die SD-WAN-Software antreibt. PoP ist der Ort, an dem der Netzwerkdienstanbieter seine Netzwerkinfrastruktur unterhält und verschiedene Netzwerke verbindet. Stellen Sie es sich als den zentralen Punkt vor, der das große Volumen an Verbindungen verwaltet, die in das Netzwerk hinein- und herausfließen.

Große SASE-Anbieter verteilen die PoPs über mehrere Geografien. Dies stellt sicher, dass Kunden über den PoP, der ihren Ressourcen – Rechenzentrum, Campus, Niederlassungen, Benutzer – und Cloud-Diensten – SaaS-Apps und Cloud-Plattform-Anbietern – am nächsten liegt, eine Verbindung zu ihrem Unternehmensnetzwerk herstellen können. Es reduziert auch die Latenz und verbessert die Leistung.

3. Künstliche Intelligenz für IT-Betrieb

Ein SASE, das mit maschinellem Lernen (ML) und fortschrittlicher Analytik ausgestattet ist, spielt eine Schlüsselrolle bei der Automatisierung und Minimierung der täglichen Aufgaben, die IT-Teams erledigen müssen, um ihr Unternehmensnetzwerk stabil und sicher zu halten. AIOps automatisiert die Anomalieerkennung, die Ursachenanalyse und Maßnahmen zur Behebung von Problemen im Netzwerk.

Infolgedessen können IT-Teams die Netzwerkleistung in Echtzeit überwachen und Probleme schnell erkennen. AIOps verwaltet auch selbstheilende Maßnahmen für bestimmte Situationen basierend auf den von den IT-Teams festgelegten Richtlinien.

Verwandt: Erfahren Sie mehr über Netzwerkautomatisierung und wie sie IT-Betriebe effizienter macht.

4 Kern-Cloud-Sicherheitskomponenten

Die vier Kern-SASE-Sicherheitskomponenten sind Zero-Trust-Netzwerkzugang, Secure Web Gateway, Cloud Access Security Broker und Firewall als Dienst (FWaaS).

1. Zero-Trust-Netzwerkzugang

ZTNA arbeitet nach den grundlegenden Prinzipien des Zero-Trust-Modells - „niemals vertrauen, immer verifizieren“. Alle Netzwerkzugriffsanfragen werden als verdächtig behandelt, bis sie verifiziert sind. Die Identität einzelner Benutzer, die auf Geräte zugreifen, wird jedes Mal authentifiziert, bevor der Zugang gewährt wird.

ZTNA wird mit dem Prinzip des geringsten Privilegs kombiniert, wobei Benutzern Zugriff auf bestimmte Daten, Ressourcen und Anwendungen gewährt wird, die zur Erledigung einer Aufgabe erforderlich sind. Unternehmen können granulare Richtlinien einrichten, um strengere Sicherheitsmaßnahmen durchzusetzen.

2. Secure Web Gateway

SWG ist eine cloudbasierte Netzwerksicherheitslösung, die zwischen dem Internet und seinen Benutzern sitzt. Es überprüft jede Webanfrage, die ein Unternehmensnetzwerk erhält, und blockiert jeden unautorisierten und potenziell bösartigen Datenverkehr, der eindringen könnte. Die wesentlichen SWG-Funktionen umfassen Folgendes:

- URL-Filterung

- Web-Proxy

- Datenverkehrsinspektion

- Verhinderung von Datenverlust (DLP)

- Antivirus/Malware-Erkennung

- Sandboxing

Kombiniert mit SD-WAN und anderen SASE-Elementen bietet SWG vollständige Sichtbarkeit in den Netzwerkverkehr.

3. Cloud Access Security Broker

CASB ist eine Sicherheitssoftware, die Verbindungen zwischen Endbenutzern und Cloud-Plattformen sichert. Es ermöglicht Administratoren, Richtlinien für den Cloud-Zugriff festzulegen und bietet Einblick in die Cloud-Nutzung der Mitarbeiter. Während SWG für sicheres Internet sorgt, stellt CASB sicher, dass die Cloud sicher genutzt wird. Unter der SASE-Architektur sichern diese beiden Komponenten das Netzwerk sowohl im Internet- als auch im Cloud-Bereich.

4. Firewall als Dienst

Auch bekannt als Cloud-Firewall, ist FWaaS ein grundlegender Bestandteil von SASE. Die natürliche Weiterentwicklung der traditionellen Netzwerk-Firewall, es wird cloudbasiert bereitgestellt und schützt die Netzwerk- und Cloud-Infrastruktur. In SASE ist die Firewall in den gesamten Netzwerk-Stack integriert. Einige SASE-Anbieter bieten Next-Generation-Firewalls mit hochmodernen Funktionen wie Intrusion Detection Systems und fortschrittlicher Bedrohungserkennung.

4 Unterscheidungsmerkmale von SASE

Diese 4 Merkmale von SASE machen es effizient und bemerkenswert.

- Identitätsgesteuert: SASE-Lösungen implementieren Zero-Trust-Zugriffsrichtlinien. Hierbei bestimmen die Identität des Benutzers, der Gruppe und der Geräte die Sicherheits- und Netzwerkrichtlinien, die für sie gelten, und regulieren ihren Zugriff.

- Cloud-nativ: SASE liefert sowohl Netzwerkinfrastruktur als auch Sicherheitslösungen über die Cloud. Mit dieser cloudbasierten Architektur bietet SASE Multi-Tenancy, Skalierbarkeit, Geschwindigkeit und Effizienz.

- Universelle Unterstützung: Wo auch immer Ihre Daten und Anwendungen sind, SASE verbindet sie alle – physische Rechenzentren, Cloud-Plattformen, Remote-Benutzer oder sogar Smartphones.

- Global verteilt: SASE-Lösungen verfügen über eine global verteilte private Netzwerkinfrastruktur, die optimale Netzwerkleistung für jede Anwendung bietet, unabhängig vom Standort. Infolgedessen verbindet SASE Benutzer sicher, egal wo sie sich befinden.

5 Vorteile von SASE

In den letzten Jahren hat SASE die Netzwerk- und Sicherheitswelt im Sturm erobert. Nicht ohne Grund. Es adressiert die unerfüllten Geschäftsbedürfnisse einer kombinierten Sicherheits- und Netzwerklösung. SASE ist von Natur aus skalierbar und damit ideal für die sich schnell entwickelnde Netzwerk-Infrastruktur. Hier sind die fünf potenziellen Vorteile der Einführung einer SASE-Lösung für Ihre Organisation.

1. Vereinfachtes Management

SASE vereint verschiedene Netzwerk- und Sicherheitsfunktionen in einer einzigen Managementkonsole. Das IT-Team kann alles mit einer einzigen Oberfläche anzeigen und überwachen, anstatt zu mehreren Dashboards und Tools zu gehen, um die Netzwerkaktivität und Sicherheit im Auge zu behalten. Das bedeutet keine Silos und keine Notwendigkeit, verschiedene Tools oder Hardware an verschiedenen Standorten von mehreren Anbietern zu kaufen, zu installieren oder zu aktualisieren.

Es eliminiert auch die Notwendigkeit, verschiedene Sicherheits- und Compliance-Richtlinien für mehrere Netzwerksicherheits-Lösungen einzurichten. Stattdessen können Unternehmen eine einzige Netzwerk- und Sicherheitsrichtlinie mit detaillierten Details erstellen, konfigurieren und durchsetzen, um die Konsistenz der Richtlinien sicherzustellen.

2. Verbesserte Netzwerkleistung

SASE eliminiert jegliche Latenz in der Netzwerkkonnektivität. Sein Cloud-Delivery-Modell bietet gesicherte Netzwerkkonnektivität, wo und wann immer sie benötigt wird. Die SD-WAN-Technologie und ein globales Netzwerk von PoP garantieren eine verbesserte Verkehrsverarbeitung und optimale Routing für jede Verkehrsanforderung. Dies verbessert die Geschwindigkeit der Verbindung.

Alle Sicherheitsfunktionen werden mit einer einzigen Architektur innerhalb des PoP durchgeführt. Dies vermeidet unnötige Verkehrsweiterleitung und verbessert den Netzwerkbetrieb.

3. Verbesserte Benutzererfahrung

Die meisten SASE-Produkte kommen mit cloudbasierter Authentifizierung für Benutzer- und Geräteidentität für eine zusätzliche Sicherheitsebene und einen einfacheren Authentifizierungsprozess.

Benutzer benötigen keine mehrfachen Autorisierungen, wenn sie auf verschiedene Ressourcen zugreifen. Stattdessen wendet SASE die entsprechenden Richtlinien für verschiedene Ressourcen an, die der Benutzer basierend auf dem anfänglichen Anmelden sucht. Dies vereinfacht den Zugriff der Benutzer auf das Unternehmensnetzwerk.

Mit einem latenzarmen Netzwerk erhalten Benutzer auch eine bessere Anwendungsleistung und eine gute Servicequalität.

4. Bessere Sicherheit

Sicherheit ist der Starfaktor von SASE. Es bietet verschiedene Funktionen, von ZTNA bis hin zu fortschrittlicher Bedrohungserkennung, alles unter einer einzigen Plattform. Als cloudnative Lösung ist es positioniert, um gegen eine Vielzahl von Cloud-Sicherheits-Bedrohungen zu schützen.

SASE bietet auch eine End-to-End-Verschlüsselung für den gesamten Datenverkehr im Unternehmensnetzwerk, die vor Datenverlust oder -exfiltration schützt.

IT-Teams erhalten mit SASE eine gute Sichtbarkeit ihres Netzwerks. Sie erfahren alles über ihre Benutzer, ihre Geräte und die Apps, die sie verwenden. Die SASE-Sicherheitsberichte warnen IT-Manager typischerweise über die Nutzung nicht genehmigter Anwendungen, was bei der Verwaltung von Schatten-IT hilft.

5. Reduziert die Gesamtkosten

Konventionelle Netzwerke verlassen sich auf ein Flickwerk aus mehreren Sicherheits- und Netzwerklösungen, um die Umgebung zu sichern. Andererseits bietet ein einziger Anbieter eine Reihe von Lösungen mit SASE. Dies reduziert die Betriebskosten und die IT-Ressourcen, die zur Verwaltung der Tools erforderlich sind.

3 Herausforderungen bei der SASE-Einführung

Als aufstrebende Technologie ist die SASE-Einführung nicht ohne erhebliche Hürden. Ihr Unternehmen könnte einigen der folgenden Herausforderungen gegenüberstehen.

1. Mangel an Industriestandards

Der SASE-Markt ist noch sehr jung. Es gibt noch keine einheitlichen Industriestandards darüber, welche Funktionen es haben sollte, welche Leistung es bieten sollte oder wie es bereitgestellt werden sollte.

Es ist auch schwierig, vertrauenswürdige SASE-Anbieter zu finden, da alles so neu ist. Nicht alle Anbieter haben die Expertise sowohl im Netzwerk- als auch im Sicherheitsbereich sowie in On-Premise- und Cloud-Technologien. Infolgedessen können Mängel in ihren Produkten auftreten.

2. Koordination zwischen Netzwerk- und Sicherheitsteams

SASE bringt Netzwerk- und Sicherheitstechnologien zum Guten zusammen. Ein großes Problem tritt auf, wenn die Netzwerk- und IT-Sicherheitsteams nicht kooperieren können. Häufig existieren Netzwerk und Sicherheit parallel, wobei die Teams in Silos arbeiten, selbst wenn sie eine gemeinsame Infrastruktur verwalten.

Während jede große Veränderung einige Widerstände mit sich bringt, könnten Revierkämpfe zwischen den beiden Abteilungen den gesamten Prozess zum Stillstand bringen. Bringen Sie beide Teams an Bord, bevor Sie sich auf die SASE-Reise begeben.

3. Kosten, Zeit und Ressourcen

Die Einführung von SASE ist ein langer Prozess, der erhebliche Investitionen in Zeit, Geld und menschliche Ressourcen erfordert. Unternehmen müssen bereit sein für den langen Weg, anstatt sofortige Implementierung und Ergebnisse zu erwarten.

Trotz der Herausforderungen ist SASE ein Disruptor der traditionellen Netzwerk- und Sicherheitstechnologien.

SASE vs. SSE

SASE wird oft mit anderen Netzwerk- und Cloud-Sicherheitstechnologien wie SD-WAN und Secure Service Edge (SSE) verwechselt. Diese Technologien sind jedoch ein Teil von SASE.

.png)

SSE, das nach SASE als Cloud-Sicherheitsarchitektur entwickelt wurde, kann als Sicherheitskomponente von SASE betrachtet werden. Es umfasst ZTNA, CASB, SWG und FWaaS. Es adressiert jedoch nicht die Netzwerkbedürfnisse. Unternehmen, die sich auf die Sicherheitskomponente ihres Netzwerks konzentrieren möchten, können sich für SSE entscheiden.

SASE hingegen verfolgt einen ganzheitlichen Ansatz für Netzwerk- und Sicherheitsbedürfnisse und integriert beide Komponenten.

Wie man sich auf die SASE-Einführung vorbereitet

Die Implementierung von SASE für Ihre Geschäftsanforderungen erfordert eine gründliche Planung. Schließlich ist die Umstellung Ihrer Netzwerk- und Sicherheitsarchitektur auf ein neues Modell keine Kleinigkeit. Hier sind einige Dinge, die Sie beachten sollten.

Definieren Sie Ihre SASE-Ziele

Der Erwerb einer SASE-Lösung bedeutet nicht nur, eine Lösung von einem einzigen Anbieter zu kaufen und einzurichten. Es kann auch bedeuten, auf Ihrer bestehenden Infrastruktur aufzubauen, um eine wirklich konvergierte SASE-Architektur zu entwickeln.

Um herauszufinden, welche Option für Sie am besten geeignet ist, listen Sie die Netzwerk- und Sicherheitsprobleme auf, die in Ihrer Organisation gelöst werden müssen. Müssen Sie von MPLS zu SD-WAN wechseln? Benötigen Sie eine Cloud-Sicherheitslösung, um Einblick in Ihre sich entwickelnde Multi-Cloud-Umgebung zu erhalten? Oder benötigen Sie einfach eine bessere Zugriffskontrolle?

Bestimmen Sie, ob Sie bestimmte SASE-Technologien verwenden können, um die Lücke in Ihrer aktuellen Infrastruktur zu schließen. Wenn Sie beispielsweise bereits eine SD-WAN-Netzwerkkomponente haben und nur mehr Sicherheitsabdeckung benötigen, können Sie ein SSE integrieren, um Ihre SASE-Architektur zu erstellen.

Untersuchen Sie, wo Sie im Vergleich zu einem idealen SASE-Modell in Ihrem Unternehmen stehen. Definieren Sie diese zu Beginn, da SASE kein Fall von Plug-and-Play ist. Es erfordert eine strategische Karte, die alle Ihre Unternehmensnetzwerk-Anforderungen abdeckt.

Planen Sie Ihre Anwendungsfälle und denken Sie daran, dass die SASE-Bereitstellung schrittweise erfolgt. Sie müssen nicht an einem einzigen Tag vollständig von Ihrer alten Infrastruktur zu einer SASE-Lösung wechseln. Stattdessen können Sie planen, verschiedene SASE-Komponenten über Jahre hinweg hinzuzufügen. Mit diesem Ziel erstellen Sie Ihre SASE-Roadmap und schätzen den Zeitrahmen, die Kosten und die benötigten Ressourcen ab.

Gewinnen Sie die Unterstützung der Führungsebene

Oft ist nicht die Technologie das Hindernis bei jeder digitalen Transformation, sondern die Zurückhaltung der Menschen, sie zu nutzen. Dies gilt auch für die Einführung von SASE, da es das gesamte Netzwerk transformiert.

In vielen Unternehmen arbeiten Netzwerk- und Sicherheitsteams getrennt. Diese Silos müssen aufgebrochen werden. SASE wird im Laufe der Zeit herkömmliche VPNs, Hardware-Firewalls und andere Anwendungen ersetzen. Regeln und Richtlinien müssen überarbeitet werden. Praktiken im gesamten Unternehmen müssen neu formuliert werden. Dies erfordert Unterstützung von der Führungsebene.

Erklären Sie den Führungskräften, wie die Nutzung von SASE die strategischen Ziele des Unternehmens unterstützt, wie z. B. die Senkung der Kosten und die Steigerung der Leistung. Sobald die Menschen sehen, wie die Initiative in das große Ganze passt, sind sie eher bereit, Ressourcen dafür bereitzustellen.

Informieren Sie sich über den SASE-Markt

Nachdem Sie Ihre Vorarbeit geleistet haben, beginnen Sie mit der Bewertung von SASE-Anbietern. Cloud-native Netzwerk- und Sicherheitslösungen entwickeln sich ständig weiter. Infolgedessen tun dies auch SASE-Plattformen. Führen Sie Ihre Sorgfaltspflicht durch.

20

ist die Anzahl der SASE-Produkt-Suiten und -Produkte, die auf G2.com, dem weltweit führenden Software-Marktplatz, gelistet sind.

Quelle: G2

Überprüfen Sie die Fähigkeiten des Anbieters mit Ihren Anforderungen. Stellen Sie sicher, dass Ihr Anbieter über ein globales privates Backbone für ein sicheres Netzwerk und einen cloudnativen Software-Stack verfügt. Ihre Schnittstelle sollte auch benutzerfreundlich sein. Am wichtigsten ist, dass die Lösung in der Lage sein sollte, neue Technologien wie 5G in der Zukunft zu unterstützen.

Testen, bereitstellen und optimieren

Testen und pilotieren Sie spezifische SASE-Funktionen wie SD-WAN und sehen Sie, wie sie sich in Ihre Cloud-Umgebung, Ihr Netzwerk und Ihren Sicherheits-Stack integrieren. Erweitern Sie, indem Sie weitere SASE-Komponenten hinzufügen. In der Zwischenzeit schalten Sie die alte Hardware ab, wenn Verträge auslaufen, während Sie zur SASE-Architektur wechseln.

Eine schnelle Checkliste der Funktionen, die Sie für Ihr SASE in Betracht ziehen sollten

Basierend auf Bewertungen auf G2 konzentrieren sich unsere Benutzer am meisten auf diese beliebten Funktionen, wenn sie SASE-Tools auswählen.

- Datensicherheit (157 G2-Bewertungen)

- Sicherheitsauditing (149 G2-Bewertungen)

- Verhinderung von Datenverlust (149 G2-Bewertungen)

- Benutzeranalytik (142 G2-Bewertungen)

- Datenentdeckung (130 G2-Bewertungen)

Indem Sie in Phasen implementieren, können Sie mit Zuversicht vorgehen. Bewerten Sie kontinuierlich die Leistung und optimieren Sie die SASE-Architektur, während sich Ihre Netzwerk-Anforderungen entwickeln.

Top 5 SASE-Plattformen für 2023

SASE bietet eine umfassende Netzwerk-Konnektivitäts- und Sicherheitslösung, die agiler und einfacher zu skalieren ist als traditionelle Optionen. Es betont einen All-in-One-Ansatz, um Sicherheitsrichtlinien und Zugriffsmanagement am Rand des Netzwerks zu zentralisieren und sowohl On-Premises- als auch cloudbasierte Anwendungen und Daten zu schützen.

Sehen Sie sich unsere Liste der besten SASE-Plattformen für 2023 an, basierend auf echten Bewertungen von verifizierten Benutzern auf unserer Website.

Um in die SASE-Kategorie aufgenommen zu werden, muss ein Anbieter Folgendes bieten:

- Vereinfachter Zugriff für SaaS-Anwendungen, Webbrowser und Netzwerke

- Zentralisiertes Richtlinienmanagement

- Firewall als Dienst

- Cloud-basierter Bedrohungsschutz

- Adaptive Authentifizierung

- Netzwerksegmentierung

- Überwachung des Datenverkehrs und des Benutzerverhaltens

*Unten sind die Top 5 führenden SASE-Plattformlösungen aus dem G2 Spring 2023 Grid® Report. Einige Bewertungen können zur Klarheit bearbeitet sein.

1. Zscaler Cloud Security

Zscaler Cloud Security ist ein cloudnativer SASE-Architektur-Tool. Es umfasst eine Reihe von Funktionen wie SWG, ZTNA und CASB. Zscaler hat weltweit über 150 PoP und bietet sicheren Zugriff und eine einzige Sicht auf die Netzwerk-Konnektivität und Sicherheit.

Was Benutzer am meisten mögen:

„Es reduziert IT-Kosten und Komplexität, da es einfach als automatisierter, cloudbasierter Dienst bereitzustellen und zu verwalten ist. Es bietet auch eine großartige Benutzererfahrung, indem es die Sicherheit und Richtlinien in die Nähe des Benutzers bringt, um unnötige Rückleitungen zu eliminieren.“

- Zscaler Cloud Security Review, Manjunath M.Was Benutzer nicht mögen:

„Es ist instabil. Wir müssen den Proxy immer an einen anderen Standort verschieben. Die Berichterstattung ist so begrenzt.“

- Zscaler Cloud Security Review, Jan-Michael G.2. Symantec SASE Framework

Symantec SASE Framework bietet die meisten Komponenten, die für eine SASE-Plattform erforderlich sind, wie DLP, FWaaS, SSL-Inspektion und Leistungsüberwachungsanwendungen. Ein zusätzlicher Vorteil ist, dass es eine offene Lösung ist, die mit jedem SD-WAN-Anbieter funktioniert.

Was Benutzer am meisten mögen:

„Bietet guten Schutz gegen Web- und Cloud-Datenverkehr. Das technische Support-Team ist 24/7 für jede Lösung verfügbar.“

- Symantec SASE Framework Review, Abhinaya M.Was Benutzer nicht mögen:

„Der Support reagiert etwas spät. Der Preis ist im Vergleich zu einem anderen Anbieter etwas hoch. Außerdem nicht genug Schulungsmaterial.“

- Symantec SASE Framework Review, Ahmed B.

3. Citrix Secure Access

Citrix Secure Access ist Teil des Citrix SASE-Portfolios, das SD-WAN, sicheren Internetzugang und Analytik umfasst. Diese Lösungen sind vollständig integriert und können in mehreren Phasen bereitgestellt werden, je nach Bedarf. Die Lösung hat laut dem G2 Spring Report 2023 eine hohe Kundenzufriedenheit, aber eine geringe Marktpräsenz.

Was Benutzer am meisten mögen:

„Es ist eine sichere Möglichkeit, Geschäfte von mehreren Standorten aus zu tätigen, ohne sich Sorgen zu machen. Das System kann von vielen Menschen gleichzeitig genutzt werden. Es ist einfach zu navigieren.“

- Citrix Secure Access Review, Jodi W.Was Benutzer nicht mögen:

„Einige Dinge sind manchmal ärgerlich, besonders wenn man keine Verbindung zum Server herstellen kann und es einem nicht genau sagt, was das Problem ist. Manchmal kann der Grund sein, dass Ihr Profil mit einem Server gesperrt ist und Sie keine Verbindung zu neuen Servern herstellen können. Wenn das Internet schwach ist, beginnt es, die Verbindung zu unterbrechen, obwohl es sich wieder verbindet, sobald die Verbindung wiederhergestellt ist.“

- Citrix Secure Access Review, Nazli P.

4. Prisma SASE

Prisma SASE von Palo Alto Networks ist eine KI-gestützte SASE-Lösung. Prisma Access und Prisma SD-WAN bilden den Kern dieser Architektur. Neben den üblichen SASE-Komponenten hat Prisma den zusätzlichen Vorteil von AIOps, das in die Lösung für Analytik und Problemerkennung integriert ist.

Was Benutzer am meisten mögen:

„Einfache Konsole für SD-WAN, und mit derselben Konsole verwalten wir auch Prisma Access.“

- Prisma SASE Review, Lalith K.

Was Benutzer nicht mögen:

"Das Produkt ist etwas teurer als andere Sicherheitsdienstleister."

- Prisma SASE Review, Sanchit M.

5. MVISION Unified Cloud Edge

MVISION Unified Cloud Edge war McAfees Antwort auf die SASE-Architektur und bietet einheitliche Netzwerk- und Sicherheitslösungen. Es wird jetzt von Trellix und Skyhigh Security bereitgestellt, den beiden Unternehmen, die sich 2022 von McAfee Enterprises abgespalten haben. Skyhigh Security konzentriert sich mehr auf SSE, während sich Trellix mit SASE und Endpunktsicherheitslösungen befasst.

Was Benutzer am meisten mögen:

„Eines der besten Dinge an MVISION Unified Cloud Edge ist seine Fähigkeit, einen ganzheitlichen Überblick über die Sicherheitslage einer Organisation in mehreren Umgebungen zu bieten, einschließlich öffentlicher und privater Clouds, On-Premises-Systeme und mobiler Geräte. Es ermöglicht auch, Sichtbarkeit und Kontrolle über Ihre Cloud- und Web-Assets, Anwendungen und Daten zu gewinnen und Ihnen zu ermöglichen, Richtlinien festzulegen und sie konsistent in Ihrer gesamten Organisation durchzusetzen.“ -

- MVISION Unified Cloud Edge Review, Shashank A.Was Benutzer nicht mögen:

„Es ist für die meisten unserer Benutzer in Bezug auf die Konfiguration komplex. Auch die Kosten sind auf der oberen Seite.“

- MVision Unified Cloud Edge Review, Mayank V.

Schließen Sie sich der SASE-Revolution an

SASE transformiert Unternehmensnetzwerke. Es bietet unvergleichliche Agilität, Skalierbarkeit und Widerstandsfähigkeit mit einer einheitlichen cloudbasierten Sicherheits- und Netzwerkarchitektur. Für schnelles Cloud-Computing und hybrides Arbeiten wird die SASE-Einführung keine Frage des Warum, sondern eine Frage des Wann sein.

Frühe Anwender profitieren bereits von niedrigen Kosten, erhöhter Netzwerkleistung und erstklassiger Sicherheit. Warum also nicht auf den SASE-Zug aufspringen, bevor es zu spät ist?

Möchten Sie, dass Ihr Unternehmen sicherer ist? Erforschen Sie Zero-Trust-Networking und wie es Unternehmen hilft, die Sicherheit zu stärken.

Soundarya Jayaraman

Soundarya Jayaraman is a Content Marketing Specialist at G2, focusing on cybersecurity. Formerly a reporter, Soundarya now covers the evolving cybersecurity landscape, how it affects businesses and individuals, and how technology can help. You can find her extensive writings on cloud security and zero-day attacks. When not writing, you can find her painting or reading.